Alibaba Cloud プロダクト (Enterprise Distributed Application Service (EDAS) など) の権限管理を一元化するため、EDAS は組み込み権限管理を Resource Access Management (RAM) に移行しました。このトピックでは、EDAS 組み込み権限管理から RAM 権限管理に切り替える方法、および RAM コンソールで EDAS アクセスポリシーを RAM ユーザーに付与する方法について説明します。

背景情報

アクセスポリシー言語の基本的な構造と構文の詳細については、「ポリシーの構造と構文」をご参照ください。

パラメーター | 説明 |

効果 | 効果は許可または拒否です。 |

操作 | 特定のリソースに対して実行される操作。複数の操作を指定できます。値は、Alibaba Cloud サービスに対して定義されている操作の名前です。形式は

|

リソース | 認可が実行される特定のオブジェクト。形式は Alibaba Cloud リソースネーム (ARN) の仕様に従います: |

条件 (オプション) | 認可が有効になるために満たす必要がある条件。条件は 1 つ以上の条件句で構成されます。条件句は、条件キー、条件演算子、および条件値で構成されます。 |

ステップ 1: EDAS アクセスポリシーの生成

EDAS アクセスポリシーを表示または生成するには、次の 3 つの方法のいずれかを使用できます。

方法 1: アクセスポリシーの例ライブラリの表示

RAM 権限を使用するか EDAS 組み込み権限を使用するかにかかわらず、付与するアクセスポリシーはアクセスポリシーの例ライブラリで見つけることができます。詳細については、「アクセスポリシーの例ライブラリ」をご参照ください。

方法 2: 権限アシスタントを使用したアクセスポリシーの生成

このトピックでは、簡単なシナリオでこのタスクを実行する方法について説明します。詳細については、「EDAS 権限アシスタントを使用した RAM ポリシーの生成」をご参照ください。

-

にログインします。

左側のナビゲーションウィンドウで、 を選択します。

[権限アシスタント] ページで、[ポリシーの作成] をクリックします。

[ポリシーの作成] ウィザードで、アクセスポリシーパラメーターを設定します。

「[カスタムポリシーの作成]」タブで、アクセスポリシーのパラメーターを設定し、その後「[次へ]」をクリックします。

パラメーター

説明

ポリシー名

ポリシーのカスタム名。

備考

アクセスポリシーの備考。

ステートメントの追加

[ステートメントの追加] をクリックします。

「承認ステートメントの追加」パネルで、[効果] および [アクションとリソースの承認] を設定し、「[OK]」をクリックします。

重要アクセスポリシーを追加する際には、効果として [許可] または [拒否] のいずれか1つだけを選択できます。

[カスタムポリシーの作成] タブで、アクセスポリシーリストの [操作] 列にある権限を必要に応じてクローン、編集、または削除できます。

[ポリシープレビュー] タブで、アクセスポリシーをプレビューします。 ポリシードキュメントのテキストボックスの右上隅にある [コピー] をクリックし、次にパネルの下部にある [完了] をクリックします。

コンソールにポリシーが正常に付与されましたというメッセージが表示されます。[リストに戻る] をクリックして、新しいアクセスポリシーを表示および管理します。

[権限付与ポリシー] セクションで、生成された権限付与ポリシーをコピーしてください。

方法 3: EDAS 組み込み権限の RAM アクセスポリシーへの直接変換

EDAS 組み込み権限管理を使用してアカウント権限付与をすでに設定している場合は、設定済みの権限を EDAS コンソールで直接 RAM アクセスポリシーに変換できます。

-

にログインします。

左側のナビゲーションウィンドウで、 を選択します。

[RAM ユーザー] ページで、EDAS の組み込み権限を持つ RAM ユーザーを選択し、[RAM 認証] 列の [RAM ポリシーの生成] をクリックします。

表示される [RAM Policy] ダイアログボックスで、アクセスポリシーをコピーし、[OK] をクリックします。

ステップ 2:アクセスポリシーの作成

管理権限を持つ RAM ユーザーとして、RAM コンソール にログインします。

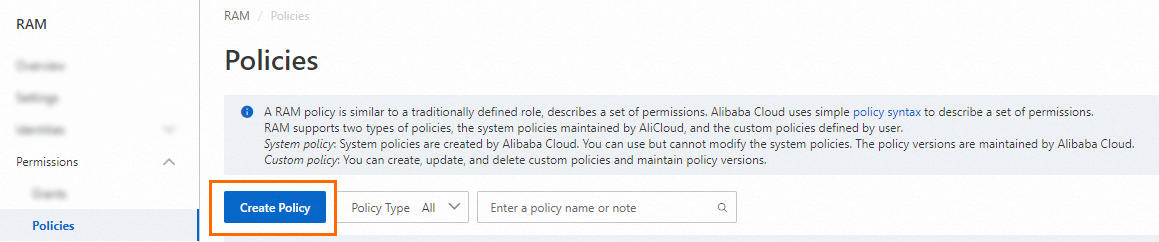

左側のナビゲーションウィンドウで、 を選択します。

ポリシー ページで、ポリシーの作成 をクリックします。

ポリシーの作成 ページで、JSON タブをクリックします。

ポリシードキュメントを入力します。

説明ポリシードキュメント のテキストボックスに、「ステップ 1:EDAS アクセスポリシーの生成」で生成したアクセスポリシーを入力します。

ポリシーの作成 ダイアログボックスで、ポリシー名 および 説明 のパラメーターを設定し、OK をクリックします。

ステップ 3:RAM ユーザーの作成と権限付与

Alibaba Cloud アカウント (root ユーザー) または RAM 管理者として、RAM コンソール にログインします。

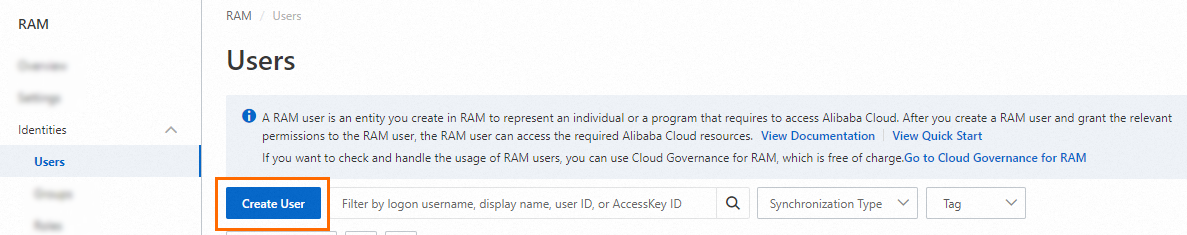

左側ナビゲーションウィンドウで、 を選択します。

[ユーザー] ページで、[ユーザーの作成] をクリックします。

[ユーザーの作成] ページの [ユーザーアカウント情報] セクションで、次のパラメーターを設定します。

ログイン名:最大 64 文字で、英字、数字、ピリオド (.)、ハイフン (-)、アンダースコア (_) を使用できます。

表示名:最大 128 文字です。

タグ:

アイコンをクリックし、タグキーとタグ値を入力します。タグを追加すると、RAM ユーザーの分類および管理に役立ちます。

アイコンをクリックし、タグキーとタグ値を入力します。タグを追加すると、RAM ユーザーの分類および管理に役立ちます。

説明[ユーザーの追加] をクリックして、一度に複数の RAM ユーザーを作成できます。

[アクセスモード] セクションで、アクセスモードを選択し、必須パラメーターを設定します。

セキュリティを強化するため、個人ユーザーとアプリケーション用ユーザーを別々に作成することを推奨します。この分離を維持するため、アクセスモードはいずれか 1 つだけを選択してください。

コンソールアクセス

個人ユーザーの場合、[コンソールアクセス] の有効化を推奨します。これにより、ユーザー名とパスワードを使用して Alibaba Cloud 管理コンソールにサインインできるようになります。 [コンソールアクセス] を選択した場合は、以下のパラメーターを設定する必要があります。

ログインパスワードの設定:「デフォルトパスワードを自動再生成」または「カスタムパスワードをリセット」のいずれかを選択します。「カスタムパスワードをリセット」を選択した場合は、パスワードを指定する必要があります。パスワードは複雑性要件を満たす必要があります。詳細については、「RAM ユーザー向けパスワードポリシーの設定」をご参照ください。

次回サインイン時のパスワードリセット:RAM ユーザーが次回サインイン時にパスワードをリセットする必要があるかどうかを指定します。

MFA の有効化:RAM ユーザーに対して多要素認証 (MFA) を有効にするかどうかを指定します。MFA を有効化した後は、RAM ユーザーに MFA デバイスをバインドする必要があります。詳細については、「RAM ユーザーへの MFA デバイスのバインド」をご参照ください。

プログラムによるアクセス

アプリケーションを表すユーザーには、RAM ユーザーに対して **[永続的な AccessKey を使用したアクセス]** を有効化します。システムは、API 呼び出し用の永続的な AccessKey ID および AccessKey シークレットを生成します。詳細については、「AccessKey ペアの取得」をご参照ください。

重要AccessKey シークレットは、作成時にのみ表示され、その後は取得できません。そのため、安全な場所に保存する必要があります。

AccessKey ペアは、アプリケーションアクセス用の永続的な認証情報です。Alibaba Cloud アカウントの AccessKey ペアが漏洩した場合、そのアカウントに属するリソースが潜在的なリスクにさらされます。認証情報の漏洩リスクを防止するため、Security Token Service (STS) トークンの利用を推奨します。詳細については、「API オペレーション呼び出しにおけるアクセス認証情報の使用に関するベストプラクティス」をご参照ください。

[OK] をクリックします。

[ユーザー]ページに戻ります。ユーザーリストで、対象の RAM ユーザーを見つけ、[操作]列の[権限の追加]をクリックします。

[権限の追加] パネルで権限を設定し、その後 [確認] をクリックします。

パラメーター

説明

権限付与範囲

有効な値は、Alibaba Cloud アカウント および 特定のリソースグループ です。必要に応じて権限付与範囲を選択します。

プリンシパル

現在の RAM ユーザーのログイン名が自動的に入力されます。

権限の選択

カスタムポリシー を選択します。検索ボックスで設定済みのアクセスポリシー名を検索します。ポリシー名 セクションで、検索結果に表示されたポリシー名をクリックして、該当ポリシーを選択します。

Alibaba Cloud アカウント (root ユーザー) または RAM 管理者として、RAM コンソール にログインします。

ステップ 4:EDAS コンソールでの RAM 認可への切り替え

-

にログインします。

左側のナビゲーションウィンドウで、を選択します。

[RAM ユーザー] ページで、対象の RAM ユーザーを見つけ、[RAM 認証] 列の [RAM へ切り替え] をクリックします。

説明すでに RAM 認可を使用している RAM ユーザーの場合、[操作] 列のボタンは利用できません。

まだ EDAS 組み込みの権限付与を使用している RAM ユーザーの場合は、RAM 認可に切り替えることができます。切り替え後は、EDAS 組み込みの権限付与に戻すことはできません。

RAM 認可に切り替える際、EDAS はまず、その RAM ユーザーが RAM コンソールで EDAS の権限を付与されているかどうかをチェックします。

RAM ユーザーが必要な権限を付与されている場合、表示されるダイアログボックスで [OK] をクリックして RAM 認証に切り替えます。

RAM ユーザーが RAM コンソールで EDAS の権限を付与されていない場合、RAM コンソールに移動して権限付与を完了するよう促すメッセージが表示されます。