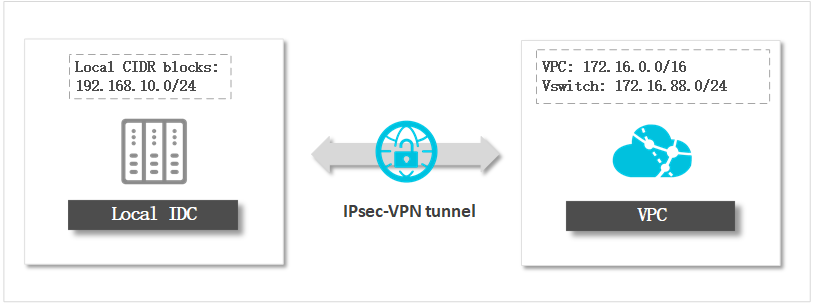

VPN Gatewayは、暗号化されたトンネルを介して、エンタープライズデータセンター、オフィスネットワーク、またはインターネット接続端末をAlibaba Cloud Virtual Private Cloud (VPC) に接続できるインターネットベースのサービスです。 このトピックでは、IPsec-VPN機能を使用してデータセンターをVPCに接続する方法について説明します。

前提条件

データセンターのゲートウェイデバイスは、期待どおりに動作します。

Alibaba Cloud VPN Gateway は、標準の IKEv1 および IKEv2 プロトコルをサポートしています。 この例では、複数のCIDRブロックが設定されているため、IKEv2をサポートする必要があります。 ゲートウェイ装置は、Hillstone、Sangfor、Cisco ASA、Juniper、SonicWall、Nokia、IBM、またはIxiaによって製造することができる。

静的パブリックIPアドレスは、データセンターのゲートウェイデバイスに設定されます。

データセンターのCIDRブロックは、VPCのCIDRブロックと重複しません。

背景情報

IPsec-VPNを介してデータセンターをAlibaba Cloud VPCに接続すると、安全で高速かつ安定したネットワーク環境を実現できます。 データセンターにデプロイされているデータベースを、Express Connect、VPN Gateway、またはSmart Access Gateway経由で接続されたユーザー作成データベースとして指定できます。 これは、データ移行、データ同期、または変更の追跡にDTSを使用する場合に適用されます。

注意事項

データセンターがすでにAlibaba Cloud VPCに接続されている場合は、次の手順を実行できます。

DTSサーバーのCIDRブロックをIPsec-VPN接続に追加します。 詳細については、「IPsec-VPN接続の変更」をご参照ください。

重要[+ CIDRブロックの追加] をクリックし、対応するリージョンにあるDTSサーバーのCIDRブロックを入力します。 詳細については、「DTSサーバーのCIDRブロックをオンプレミスデータベースのセキュリティ設定に追加する」をご参照ください。

課金

VPNゲートウェイの作成に対して課金されます。 詳細については、次をご参照ください: 請求。

手順 1: VPN ゲートウェイの作成

VPCコンソールにログインします。

ホームページの左上隅で、地域を選択します。

左側のナビゲーションウィンドウで、を選択します。

VPNゲートウェイページでVPNゲートウェイの作成をクリックします。

ビジネス要件に基づいてVPN gatewayを設定します。

パラメーター

説明

リージョン

VPN gatewayが属するリージョンを選択します。

重要VPNゲートウェイはVPCと同じリージョンに属している必要があります。

[VPC]

接続する VPC を選択します。

VSwitchの割り当て

オプションです。 vSwitch配下にVPN gatewayを作成するかどうかを指定します。

ピーク帯域幅

VPNゲートウェイのピークパブリック帯域幅を選択します。

IPsec-VPN

[有効化] を選択します。

説明IPsec-VPN機能は、サイト間接続を提供します。 IPsecトンネルを作成して、データセンターをVPCに接続するか、2つのVPCを接続することができます。

SSL-VPN

[OFF] を選択します。

説明SSL-VPN関数は、ポイント間接続を提供します。 クライアントのゲートウェイを設定せずに、クライアントを使用してVPNにアクセスできます。

課金サイクル

このパラメーターはAnalyticDBに設定されており、変更できません。

クリック今すぐ購入指示に従って支払いを完了します。

手順 2 : カスタマーゲートウェイの作成

VPCコンソールにログインします。

ページの左上隅で、VPN gatewayが属するリージョンを選択します。

左側のナビゲーションウィンドウで、を選択します。

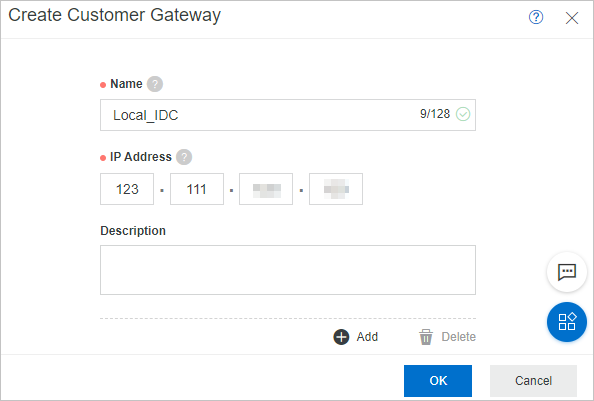

カスタマーゲートウェイの作成をクリックします。

表示されるダイアログボックスで、次のパラメーターを設定します。

パラメーター

説明

名前

カスタマーゲートウェイの名前を入力します。 簡単に識別できるように、有益な名前を指定することをお勧めします。

重要名前は文字で始まる必要があり、英数字、アンダースコア (_) 、およびハイフン (-) を使用できます。

名前は長さが 2 文字から 128 文字で、英数字、アンダースコア (_)、ハイフン (-) が使用できます。

IPアドレス

データセンターのゲートウェイデバイスの静的パブリックIPアドレスを入力します。

説明

説明の長さは2〜256文字である必要があります。先頭を

http://またはhttps://にすることはできません。クリックOK.

手順3: IPsec-VPN接続の作成とルートの設定

VPCコンソールにログインします。

ページの左上隅で、VPN gatewayが属するリージョンを選択します。

左側のナビゲーションウィンドウで、を選択します。

IPsec接続の作成をクリックします。

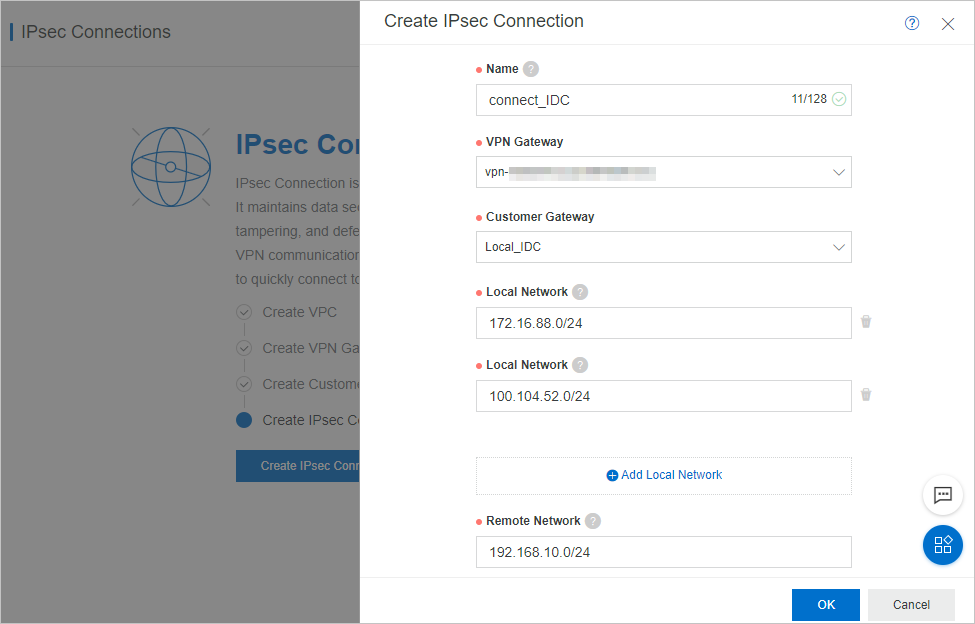

IPsec接続の作成ウィンドウで、次の表に示すパラメーターを設定します。

パラメーター

説明

名前

IPsec-VPN接続の名前を入力します。

説明名前は長さが 2 文字から 128 文字で、英数字、アンダースコア (_)、ハイフン (-) が使用できます。 先頭は文字である必要があります。

VPNゲートウェイ

IPsec-VPN接続で接続するVPNゲートウェイを選択します。 この例では、手順1で作成したVPN gatewayを選択します。

カスタマーゲートウェイ

IPsec-VPN接続で接続するカスタマーゲートウェイを選択します。 この例では、手順2で作成したカスタマーゲートウェイを選択します。

ローカルネットワーク

データセンターに接続されているVPCのCIDRブロックを入力します。 このパラメータは、フェーズ2のネゴシエーションに使用されます。

重要ビジネス要件に基づいて、VPCのCIDRブロックまたはVPCのvSwitchを入力できます。 この例では、172.16.88.0/24はVPCのvSwitchのCIDRブロックです。

VPCのCIDRブロックは、データセンターのCIDRブロックと重複することはできません。

+ CIDRブロックの追加

データセンターに接続されているVPCの複数のCIDRブロックを入力します。 この例では、DTSサーバーのCIDRブロックを入力します。 詳細については、「DTSサーバーのCIDRブロックをオンプレミスデータベースのセキュリティ設定に追加する」をご参照ください。

重要複数のCIDRブロックを追加する場合は、[詳細設定] でバージョンをikev2に設定します。

リモートネットワーク

VPCに接続されているデータセンターのCIDRブロックを入力します。 このパラメータは、フェーズ2のネゴシエーションに使用されます。

重要データセンターのCIDRブロックは、VPCのCIDRブロックと重複することはできません。

+ CIDRブロックの追加

VPCに接続されているデータセンターの複数のCIDRブロックを入力します。

重要複数のCIDRブロックを追加する場合は、[詳細設定] でバージョンをikev2に設定します。

すぐに有効

接続ネゴシエーションをすぐに開始するかどうかを指定します。

はい: 設定が完了したらすぐにネゴシエーションします。

No: IPsec-VPNトンネルでトラフィックが検出されたときにネゴシエートします。

高度な設定

パラメーターの詳細については、「IPsec-VPN接続の作成」をご参照ください。

ヘルスチェック

OKをクリックします。

作成済みダイアログボックスで、OKをクリックし、VPNゲートウェイのルーティング情報を設定します。

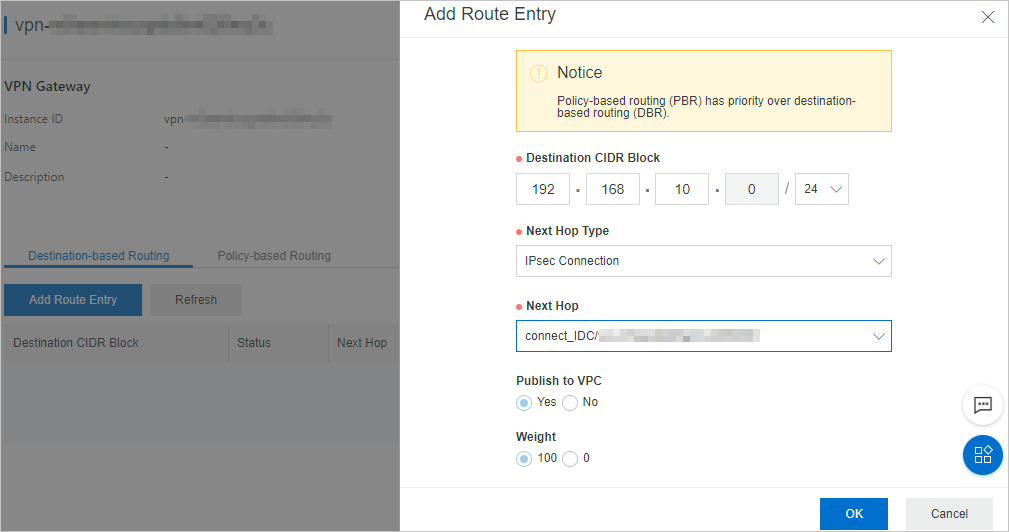

VPN Gatewayページが表示されます。 [宛先ベースのルーティング] タブで、[ルートエントリの追加] をクリックします。

ルートエントリの追加ウィンドウで、次の表に示すパラメーターを設定します。

パラメーター

説明

宛先CIDRブロック

データセンターのプライベートCIDRブロックを入力します。 この例では、192.168.10.0/24と入力します。

ネクストホップタイプ

[IPsec接続] を選択します。

次ホップ

作成するIPsec-VPN接続を選択します。

VPCへの公開

新しいルートエントリをVPCルーティングテーブルに公開するかどうかを指定します。

はい (推奨): 新しいルートエントリをVPCルーティングテーブルに公開します。

いいえ: 新しいルートエントリをVPCルーティングテーブルに公開しないでください。

重要[いいえ] を選択した場合、宛先ベースのルートエントリを追加した後、宛先ベースのルーティングテーブルにルートエントリを公開する必要があります。

重量

重み付けを選択します。 有効な値:

100: 優先度が高い。

0: 優先度が低い。

重要2つの宛先ベースのルートエントリに同じ宛先CIDRブロックがある場合、両方のルートエントリの重みを100に設定することはできません。

手順4: オンプレミスゲートウェイでのIPsec-VPN接続と静的ルートの設定

VPCコンソールにログインします。

ページの左上隅で、VPN gatewayが属するリージョンを選択します。

左側のナビゲーションウィンドウで、を選択します。

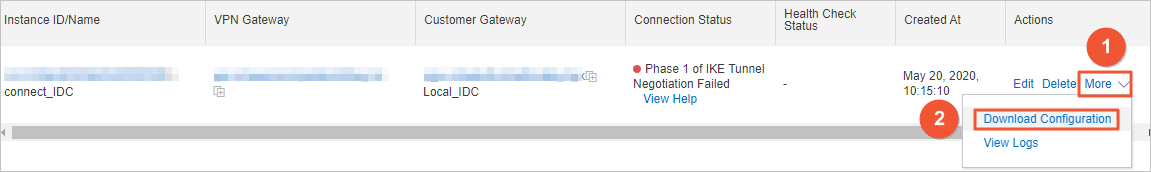

IPsec-VPN接続を見つけます。 [操作] 列で、 を選択します。

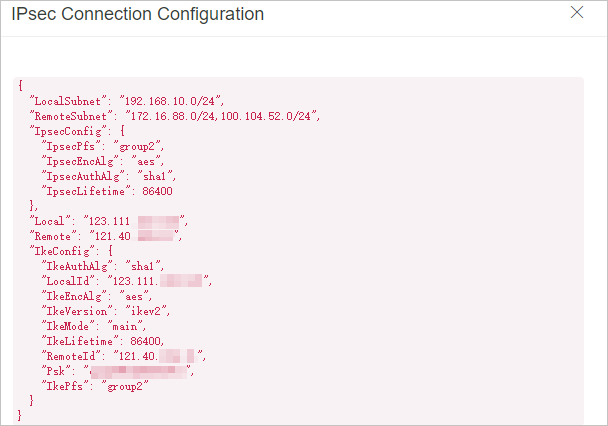

IPsec接続ペインでは、ピア設定が表示されます。

ピア設定をオンプレミスゲートウェイデバイスに追加します。

オンプレミスゲートウェイデバイスに静的ルートエントリを追加します。 宛先アドレスは、DTSサーバーのCIDRブロックです。 詳細については、「DTSサーバーのCIDRブロックをオンプレミスデータベースのセキュリティ設定に追加する」をご参照ください。 次のホップは、新しいIPsec − VPNトンネルインタフェースです。

関連ドキュメント

IPsec接続が失敗した場合の問題のトラブルシューティング方法については、 IPsec-VPN接続に関するFAQ。