このトピックでは、OSS から返される 403 エラーの原因と解決策について説明します。

AbnormalBucketOwnerStatus

このエラーは、バケットオーナーのアカウントのステータスが異常な場合に返されます。

バケットオーナーのステータスが異常

原因:ターゲットバケットのオーナーがサービスを利用できません。

解決策:ユーザーの Alibaba Cloud アカウントが削除されていないか、またはセキュリティ上の理由で制限されていないかを確認してください。また、支払い遅延により Alibaba Cloud によってサービスが一時停止されていないかも確認してください。

AccessDenied

このエラーは、ユーザーが特定の操作を実行する権限を持っていない場合に返されます。

オーソライザーのポリシーによるアクセス拒否

原因:操作を実行するために必要な権限がありません。

解決策:Security Token Service (STS) トークンの最終的な権限は、ステップ 4 で設定した RAM ロールの権限と、ステップ 5 のポリシーで指定した権限の共通部分です。次の例を使用して、2 つのステップで設定した権限の共通部分を確認してください。

例 1

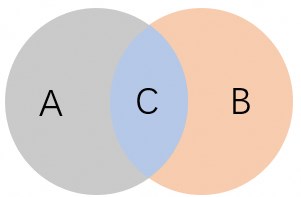

次の図では、A は RAM ロールの権限、B はポリシーパラメーターで指定された権限、C は一時的な認証情報の最終的な権限を示しています。

例 2

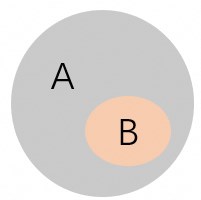

次の図では、A は RAM ロールの権限、B はポリシーパラメーターで指定された権限を示しています。ポリシーパラメーターで指定された権限は、RAM ロールの権限のサブセットです。したがって、B が一時的な認証情報の最終的な権限となります。

バケットポリシーによるアクセス拒否

原因:バケットポリシーによってアクセスが拒否されました。

解決策:必要な権限を付与するようにバケットポリシーを設定します。詳細については、「バケットポリシーを設定して、他のユーザーに特定リソースへのアクセスを許可する」をご参照ください。

VPC エンドポイントポリシーによるアクセス拒否

原因:クライアントが存在する VPC に設定されたポリシーにより、VPC 環境内の未承認のバケットへのアクセスが禁止されています。

解決策:クライアントが存在する VPC に設定されているポリシーを確認してください。

AccessDenied

原因:必要なアクセス権限がありません。

解決策:

正しい AccessKey ID と AccessKey Secret を使用していることを確認してください。詳細については、「AccessKey ペアの作成」をご参照ください。

RAM ユーザーがバケットまたはオブジェクトに対する操作を実行するために必要な権限を持っていることを確認してください。

この操作では匿名アクセスは禁止されています

原因:匿名ユーザーには、この操作を実行するために必要な権限がありません。

解決策:バケットポリシーを使用して、匿名ユーザーにターゲットバケット内の特定リソースへのアクセス権限を付与します。詳細については、「バケットポリシーを設定して、他のユーザーに特定リソースへのアクセスを許可する」をご参照ください。

匿名ユーザーにはこのバケットにアクセスする権限がありません

原因:匿名ユーザーには、このバケットにアクセスするために必要な権限がありません。

解決策:バケットポリシーを使用して、匿名ユーザーにターゲットバケットへのアクセス権限を付与します。詳細については、「バケットポリシーを設定して、他のユーザーに特定リソースへのアクセスを許可する」をご参照ください。

匿名ユーザーにはこのオブジェクトにアクセスする権限がありません

原因:匿名ユーザーには、このオブジェクトにアクセスするために必要な権限がありません。

解決策:バケットポリシーを使用して、匿名ユーザーにターゲットバケット内の特定リソースへのアクセス権限を付与します。詳細については、「バケットポリシーを設定して、他のユーザーに特定リソースへのアクセスを許可する」をご参照ください。

階層型名前空間が無効です

原因:バケットの階層型名前空間機能が無効になっています。

解決策:バケットを作成する際に階層型名前空間機能を有効にしてください。その後、ディレクトリやファイルの名前を変更できます。階層型名前空間機能をサポートするリージョンと、この機能を使用できるシナリオの詳細については、「階層型名前空間機能を有効にする」をご参照ください。

Invalid according to Policy: Policy Condition failed: " + RelatedUnit; //XXX

原因:ポリシーのフォームフィールドで指定された条件が無効です。

解決策:ポリシーのフォームフィールドで有効な条件を指定していることを確認してください。ポリシーのフォームフィールドでサポートされている条件とマッチングメソッドの詳細については、「付録:Post Policy」をご参照ください。

Invalid according to Policy: Policy Condition failed: ["eq", "$Content-Type", "image/png"]

原因:アップロードするファイルのタイプが、指定された `Content-Type` と一致しません。

解決策:ポリシー内の `Content-Type` は、フォームを使用してアップロードできるファイルのタイプを制限するために使用されます。`Content-Type` が `image/png` に制限されている場合、`image/png` タイプのファイルのみをアップロードできます。他のタイプのファイルをアップロードするには、対応する `Content-Type` の値をポリシーに追加してください。一般的な `Content-Type` の値のリストについては、「Content-Type (MIME) の設定方法」をご参照ください。

Invalid according to Policy: Policy expired

原因:`PostObject` リクエストで指定されたポリシーの有効期限が切れています。

解決策:Post リクエストの `policy` フォームフィールドは、リクエストの有効性を検証するために使用されます。ポリシーは、UTF-8 および Base64 でエンコードされた JSON テキストです。ポリシーは、有効期限を含む、Post リクエストが満たすべき条件を宣言します。ポリシーで指定された有効期限が過ぎていないことを確認してください。次のコードは、Post ポリシーのフォーマットを示しています:

{ "expiration": "2014-12-01T12:00:00.000Z", "conditions": [ {"bucket": "johnsmith" }, ["starts-with", "$key", "user/eric/"] ] }ポリシーでサポートされている条件の詳細については、「付録:Post Policy」をご参照ください。

Invalid date (should be seconds since epoch)

原因:リクエストのタイムスタンプが無効です。

解決策:`Expires` パラメーターの値は、1970 年 1 月 1 日 00:00:00 UTC から経過した秒数である UNIX 時間でなければなりません。この値は URL の有効期限を指定します。

クエリ文字列認証には Signature、Expires、および OSSAccessKeyId パラメーターが必要です

原因:署名付き URL に必須パラメーターがありません。

解決策:署名付き URL には、少なくとも `Signature`、`Expires`、および `OSSAccessKeyId` パラメーターが含まれている必要があります。以下は署名付き URL の例です:

http://oss-example.oss-cn-hangzhou.aliyuncs.com/oss-api.pdf?OSSAccessKeyId=nz2pc56s936**9l&Expires=1141889120&Signature=vjbyPxybdZaNmGa%2ByT272YEAiv****。署名付き URL の詳細については、「URL に署名を含める」をご参照ください。

リクエストの有効期限が切れました

原因:リクエストの有効期限が切れています。

解決策:`Expires` パラメーターに適切な値を設定してください。ファイルをアップロードする際の `Expires` の設定方法の詳細については、「PutObject」、「PostObject」、「AppendObject」、および「InitiateMultipartUpload」をご参照ください。

ターゲットオブジェクトはソースオブジェクトと同じデータセンターに存在しません

原因:クロスリージョンのファイルコピーはサポートされていません。

解決策:オブジェクトは同じリージョン内のバケット間でのみコピーできます。バケットは同じでも異なっていてもかまいません。詳細については、「CopyObject」をご参照ください。

アクセスしようとしているバケットは、指定されたエンドポイントを使用してアドレス指定する必要があります。今後のすべてのリクエストをこのエンドポイントに送信してください

原因:バケットへのアクセスに使用されるエンドポイントが正しくありません。

解決策:バケットへのアクセスには、必ず正しいエンドポイントを使用してください。たとえば、バケットが

oss-cn-hangzhouリージョンにある場合、そのパブリックエンドポイントはoss-cn-hangzhou.aliyuncs.comです。エンドポイントの詳細については、「IPv6 経由での OSS へのアクセス」をご参照ください。

このリクエストは kms によって禁止されています

原因:KMS を使用するために必要な権限がありません。

解決策:指定されたカスタマーマスターキー (CMK) ID を使用する権限があることを確認してください。詳細については、「サーバー側暗号化」をご参照ください。

バケットの Referer ポリシーによって拒否されました

原因:ホットリンク保護の検証に失敗しました。

解決策:ホットリンク保護を設定することで、バケット内のリソースへのアクセスを制限できます。これには、Referer ホワイトリストの設定と、空の Referer を許可するかどうかの指定が含まれます。ホワイトリスト内のドメイン名のみがリソースにアクセスできます。詳細については、「ホットリンク保護の設定」をご参照ください。

このオブジェクトの ACL を読み取る権限がありません

原因:オブジェクトの ACL を読み取るために必要な権限がありません。

解決策:オブジェクトのオーナーに連絡して、`GetObjectACL` 権限を付与してもらってください。

このオブジェクトを読み取る権限がありません

原因:オブジェクトを読み取るために必要な権限がありません。

解決策:オブジェクトのオーナーに連絡して、オブジェクトを読み取る権限を付与してもらってください。

このオブジェクトの ACL に書き込む権限がありません

原因:オブジェクトの ACL に書き込むために必要な権限がありません。

解決策:オブジェクトのオーナーに連絡して、`PutObjectACL` 権限を付与してもらってください。

このオブジェクトに書き込む権限がありません

原因:オブジェクトに書き込むために必要な権限がありません。

解決策:オブジェクトのオーナーに連絡して、オブジェクトに書き込む権限を付与してもらってください。

このオブジェクトにアクセスする権限がありません

原因:RAM ユーザーには、このオブジェクトにアクセスするために必要な権限がありません。

解決策:RAM ユーザーがオブジェクトに対する操作を実行するために必要な権限を持っているか確認してください。さまざまなシナリオで異なるアクセス権限を設定する方法の詳細については、「チュートリアル:RAM ポリシーを使用して OSS へのアクセスを制御する」をご参照ください。

バケットの ACL により、このオブジェクトにアクセスする権限がありません

原因:オブジェクトにアクセスするために必要な権限がありません。

解決策:ユーザーに `PutObject`、`GetObject`、`AppendObject` などの必要な OSS アクセス権限を付与してください。詳細については、「RAM ポリシーの一般的な例」をご参照ください。

AccessForbidden

このエラーは、オリジン間リソース共有 (CORS) リクエストが許可されていない場合や、その他のアクセス制限が設けられている場合に返されます。

CORSResponse: この CORS リクエストは許可されていません。これは通常、Origin、リクエストメソッド / Access-Control-Request-Method、または Access-Control-Requet-Headers の評価がリソースの CORS 仕様によってホワイトリストに登録されていないためです

原因:CORS が設定されていないか、CORS の設定が正しくありません。

解決策:詳細については、「オリジン間リソース共有の設定」をご参照ください。

AccessKeyIdAndSecurityTokenNotMatch

このエラーは、提供された AccessKey ID とセキュリティトークンが一致しない場合に返されます。

提供された OSS Access Key ID とセキュリティトークンが一致しません

原因:ユーザーが提供した AccessKey ペアが STS トークンと一致しません。

解決策:詳細については、「STS トークンを使用して OSS にアクセスする」をご参照ください。

BucketDisable

このエラーは、セキュリティ上の理由でバケットが無効になっている場合に返されます。

BucketDisable

原因:セキュリティ上の理由でバケットが無効になっています。

解決策:アカウントに支払い遅延がないか確認するか、テクニカルサポートに連絡してセキュリティチェックを依頼してください。

BucketNotBelongTo

このエラーは、ユーザーが自分のものではないバケットにアクセスしようとした場合に返されます。

アクセスしたバケットはあなたのものではありません

原因:現在のユーザーはターゲットバケットのオーナーではありません。

解決策:この操作を実行する権限を持っているのはバケットのオーナーのみです。

CnameDenied

このエラーは、ドメイン名のバインド操作が拒否された場合に返されます。

CNAME は別のユーザーに属しています

原因:ドメイン名はすでに別のバケットにバインドされています。

解決策:ドメイン名を変更するか、ドメイン名の所有権を検証して強制的にバインドしてください。ドメイン名の所有権を検証すると、他のバケットとのバインドが解除されます。詳細については、「カスタムドメイン名のバインド」をご参照ください。

ImageDamage

このエラーは、アップロードまたは処理されたイメージファイルが破損しており、識別できない場合に返されます。

イメージファイルが破損している可能性があります

原因:イメージファイルに情報が欠落しているか、破損しているため、システムがそれを識別または処理できません。

解決策:ソースファイルの完全性を確認してください。ファイルが破損している場合は、ローカルファイルを再度アップロードしてください。

InvalidAccessKeyId

このエラーは、提供された AccessKey ID のフォーマットが正しくない、存在しない、または無効である場合に返されます。

OSS Access Key Id には、英数字 [0-9a-zA-Z] といくつかの特殊文字 [._=] のみを受け入れる、許容されない文字が含まれています

原因:入力された AccessKey ID にサポートされていない文字が含まれています。

解決策:RAM ユーザーまたは Alibaba Cloud アカウントの正しい AccessKey ID を再入力してください。詳細については、「AccessKey ペアの作成」をご参照ください。

提供された OSS Access Key Id はレコードに存在しません

原因:一時的なアクセス認証情報の有効期限が切れています。

解決策:一時的な AccessKey ペア (AccessKey ID と AccessKey Secret) を使用して、アプリケーションサーバーから一時的なアクセス認証情報をリクエストしてください。詳細については、「一時的なアクセス認証情報の取得」をご参照ください。

提供された OSS Access Key Id は無効です

原因:AccessKey ID が無効になっています。

解決策:AccessKey ペアを再度有効にしてください。

InvalidObjectState

このエラーは、オブジェクトが現在の操作をサポートしない状態にある場合に返されます。

この操作はオブジェクトの状態に対して無効です

原因:アーカイブオブジェクトをダウンロードする際に、次の 2 つの場合に無効なオブジェクト状態エラーが発生します:

`RestoreObject` リクエストが送信されていないか、最後に送信された `RestoreObject` リクエストがタイムアウトしました。

`RestoreObject` リクエストは送信されましたが、データ復元操作が完了していません。

解決策:詳細については、「RestoreObject」をご参照ください。

InvalidSecurityToken

このエラーは、提供されたセキュリティトークンが無効な場合に返されます。

提供されたセキュリティトークンは無効です

原因:STS トークンが無効です。

解決策:詳細については、「STS トークンを使用して OSS にアクセスする」をご参照ください。

KmsInDebt

このエラーは、Alibaba Cloud アカウントに支払い遅延があるため、KMS サービスへのアクセスが拒否された場合に返されます。

現在のユーザーは支払い遅延状態です

原因:ご利用の Alibaba Cloud アカウントに支払い遅延がある場合、Key Management Service (KMS) へのアクセスが拒否されます。

解決策:ご利用の Alibaba Cloud アカウントに支払い遅延がないことを確認してください。

KmsInDebtOverdue

このエラーは、KMS サービスの支払いが期限切れの場合に返されます。

現在のユーザーは支払い遅延状態です

原因:KMS サービスの支払いが期限切れです。

解決策:継続して使用するために、KMS サービスを速やかに更新してください。

KmsUbsmsInvalidBid

このエラーは、リクエスターが KMS サービスを有効化していない場合に返されます。

アカウントパートナーには KMS サービスがありません

原因:リクエスターが KMS サービスを有効化していません。

解決策:KMS で管理されたキーによるサーバー側暗号化 (SSE-KMS) を使用して OSS データを暗号化する前に、KMS サービスを有効化する必要があります。詳細については、「KMS の有効化」をご参照ください。

NonStandardHostForbidden

このエラーは、使用されているホストが標準の OSS ドメイン名フォーマットに準拠していない場合に返されます。

ホストが無効です。Open Storage Service の標準ホストを使用してください

原因:ホストのフォーマットが正しくありません。

解決策:OSS リソースにアクセスするには、標準のドメイン名フォーマットを使用してください。詳細については、「IPv6 経由での OSS へのアクセス」をご参照ください。

PermanentRedirect

このエラーは、バケットへのアクセスに使用されるエンドポイントが、バケットが配置されているリージョンの実際のエンドポイントと一致しない場合に返されます。

アクセスしようとしているバケットは、指定されたエンドポイントを使用してアドレス指定する必要があります。今後のすべてのリクエストをこのエンドポイントに送信してください

原因:SDK を使用して OSS のバケットにアクセスする際に、エンドポイントが指定されていないか、間違ったエンドポイントが指定されています。たとえば、中国 (青島) リージョンにバケットを作成したにもかかわらず、デフォルトのエンドポイント

oss-cn-hangzhou.aliyuncs.comを使用してリクエストを送信した場合にこのエラーが発生します。解決策:リクエスト内のエンドポイントがバケットの実際のエンドポイントと同じであることを確認してください。たとえば、中国 (青島) および中国 (杭州) リージョンのバケットにアクセスするには、複数の OSS クライアントを作成し、それぞれに

oss-cn-hangzhou.aliyuncs.comとoss-cn-qingdao.aliyuncs.comのエンドポイントを設定することを推奨します。

RequestTimeTooSkewed

このエラーは、リクエスト時間と OSS サーバーの現在時刻との差が大きすぎる場合に返されます。

リクエスト時間と現在時刻の差が大きすぎます

原因:リクエストが OSS サーバーの現在時刻より 15 分以上前または後に開始されました。

解決策:リクエストを送信するデバイスのシステム時刻を確認し、タイムゾーンに基づいて正しい時刻に調整してください。

リクエストを送信するデバイスのシステム時刻は、以下の基準に基づいて調整されます:

OSS はグリニッジ標準時 (GMT) を使用します。ご利用のデバイスのシステム時刻は、GMT またはそれに対応するタイムゾーンに調整する必要があります。GMT はゼロタイムゾーンの時刻であり、協定世界時 (UTC) とも呼ばれます。

Windows システムでタイムゾーンを表示するには、 をクリックします。

たとえば、タイムゾーンバーの +08:00 は、デバイスのシステムタイムゾーンが UTC+8 であることを示します。

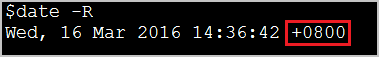

Linux または UNIX システムでタイムゾーンを表示するには、

date -Rコマンドを実行して時刻とタイムゾーンを表示します。次の図では、+0800 はデバイスのシステムタイムゾーンが UTC+8 であることを示しています。

OSS は複数のリージョンで利用可能であり、すべてのリージョンで時刻管理に GMT を使用しています。リクエストを送信するデバイスのシステム時刻は、標準の時刻ソースと同期させる必要があります。

SecondLevelDomainForbidden

このエラーは、第 2 レベルドメインを使用して OSS にアクセスした場合、またはドメイン名のフォーマットが正しくない場合に返されます。

仮想ホストスタイルを使用してアクセスしてください

原因:ホストのフォーマットが正しくありません。

解決策:インターネット経由で OSS サービスにアクセスする場合、URL を使用してアクセスしたい OSS リソースを表します。OSS URL の構造は

<Schema>://<Bucket>.<Public Endpoint>/<Object>です。`Schema` は `HTTP` または `HTTPS` です。`Bucket` はバケットの名前です。`Public Endpoint` は、バケットが配置されているデータセンターへのパブリックアクセス用のエンドポイントです。`Object` は、OSS にアップロードされたファイルのアクセスパスです。たとえば、リージョンが中国 (杭州)、バケット名が `examplebucket`、オブジェクトのアクセスパスが

destfolder/example.txtの場合、アクセス URL はhttps://examplebucket.oss-cn-hangzhou.aliyuncs.com/destfolder/example.txtとなります。

アクセスしようとしているバケットは、OSS の第 3 レベルドメインを使用してアドレス指定する必要があります

原因:バケットのリクエストドメイン名が第 3 レベルドメインではありません。

解決策:OSS へのネットワークリクエストでは、`GetService` (ListBuckets) API 操作を除き、すべてのリクエストドメイン名は、指定されたバケットに関する情報を含む第 3 レベルドメインでなければなりません。ドメイン名の構造は

BucketName.Endpointです。`BucketName` はバケットの名前で、`Endpoint` はバケットのリージョナルエンドポイントです。例:https://examplebucket.oss-cn-hangzhou.aliyuncs.com。

SecurityTokenExpired

このエラーは、提供されたセキュリティトークンの有効期限が切れている場合に返されます。

提供されたセキュリティトークンの有効期限が切れています

原因:STS トークンの有効期限が切れています。

解決策:STS サービスから新しい STS トークンをリクエストしてください。

SecurityTokenNotSupported

このエラーは、STS トークンをサポートしていないリージョンまたは API 操作でセキュリティトークンが使用された場合に返されます。

このリージョンではセキュリティトークンはサポートされていません

原因:現在のリージョンでは STS トークンの使用がサポートされていません。

解決策:STS トークンの使用をサポートしているリージョンの詳細については、「エンドポイント」をご参照ください。

このインターフェイスはセキュリティトークンをサポートしていません

原因:現在の API 操作は、STS トークンの権限を使用して呼び出すことはできません。

解決策:STS トークンは、特定のユーザーに OSS リソースへの一時的なアクセスを許可する場合にのみ適しています。他のユーザーにバケットへのアクセスを許可するには、「アクセス制御の概要」を参照して、適切な権限付与メカニズムを選択してください。

SignatureDoesNotMatch

このエラーは、クライアントから提供された署名がサーバーで計算された署名と一致しない場合に返されます。

計算されたリクエスト署名が、提供された署名と一致しません

原因:API 操作または SDK を使用して OSS にアクセスする場合、クライアントは OSS サーバーが身分認証を実行できるように署名情報を含める必要があります。サーバーがこのエラーメッセージを返す場合、リクエストで提供された署名がサーバーで計算された署名と一致せず、リクエストは拒否されます。

解決策:以下の手順を実行して、問題をトラブルシューティングしてください。

署名に使用される AccessKey ID と AccessKey Secret が正しいことを確認してください。

AccessKey ID と AccessKey Secret を使用して ossbrowser にログインし、それらが正しいことを確認できます。詳細については、「ossbrowser 1.0 のインストール」をご参照ください。

署名アルゴリズムが正しいか確認してください。

OSS は、署名を含む 2 つのリクエストメソッドを提供しています:ヘッダーに署名を含める と URL に署名を含める。これら 2 つの署名メソッドのアルゴリズムは次のとおりです:

ヘッダーに署名を含める

StringToSign = VERB + "\n" + Content-MD5 + "\n" + Content-Type + "\n" + Date + "\n" + CanonicalizedOSSHeaders + CanonicalizedResource Signature = base64(hmac-sha1(AccessKeySecret, StringToSign)URL に署名を含める

StringToSign = VERB + "\n" + CONTENT-MD5 + "\n" + CONTENT-TYPE + "\n" + EXPIRES + "\n" + CanonicalizedOSSHeaders + CanonicalizedResource Signature = urlencode(base64(hmac-sha1(AccessKeySecret, StringToSign)))

ビジネスシナリオで許可されている場合は、SDK を使用して OSS にアクセスすることを推奨します。これにより、手動で署名を計算する必要がなくなります。詳細については、「Alibaba Cloud SDK を使用してリクエストを開始する」をご参照ください。

応答本文の

StringToSignフィールドをリクエストのコンテンツと比較して、相違点を確認してください。StringToSignフィールドは、署名対象文字列を示します。署名対象文字列は、署名アルゴリズムで AccessKey Secret を使用して暗号化する必要があるコンテンツです。次のコードはリクエストの例です:

PUT /bucket/abc?acl Date: Wed, 24 May 2023 02:12:30 GMT Authorization: OSS qn6q**************:77Dv**************** x-oss-abc: mymeta上記のリクエストに対して計算された署名対象文字列は次のとおりです:

PUT\n\n\nWed, 24 May 2023 02:12:30 GMT\nx-oss-abc:mymeta\n/bucket/abc?acl

TransferAccelerationDisabled

このエラーは、この機能がサポートされていないリージョンで転送アクセラレーションが使用された場合に返されます。

転送アクセラレーションが無効です

原因:現在のリージョンでは転送アクセラレーション機能がサポートされていません。

解決策:この問題を解決するには、テクニカルサポートにお問い合わせください。

UserDisable

このエラーは、ユーザーアカウントが無効になっているか、OSS サービスが有効化されていない場合に返されます。

UserDisable

原因:

アカウントに支払い遅延があるか、セキュリティ上の理由で無効になっています。

OSS サービスが有効化されていません。

解決策:

アカウントに支払い遅延がないか確認するか、テクニカルサポートに連絡してセキュリティチェックを依頼してください。

OSS サービスを有効化してください。

WORMConfigurationLocked

このエラーは、保持ポリシーがロックされた後に削除しようとした場合に返されます。

WORM 設定はロックされています

原因:保持ポリシーがロックされた後に削除しようとしました。

解決策:保持ポリシーがロックされると、ポリシーを削除したり、保持期間を短縮したりすることはできません。保持期間を延長することのみ可能です。詳細については、「保持ポリシー」をご参照ください。