SAML 統合により、企業で使用されている SAML 認証サービスへの接続が可能になり、シングルサインオン(SSO)が容易になります。

該当エディション | Enterprise Dedicated |

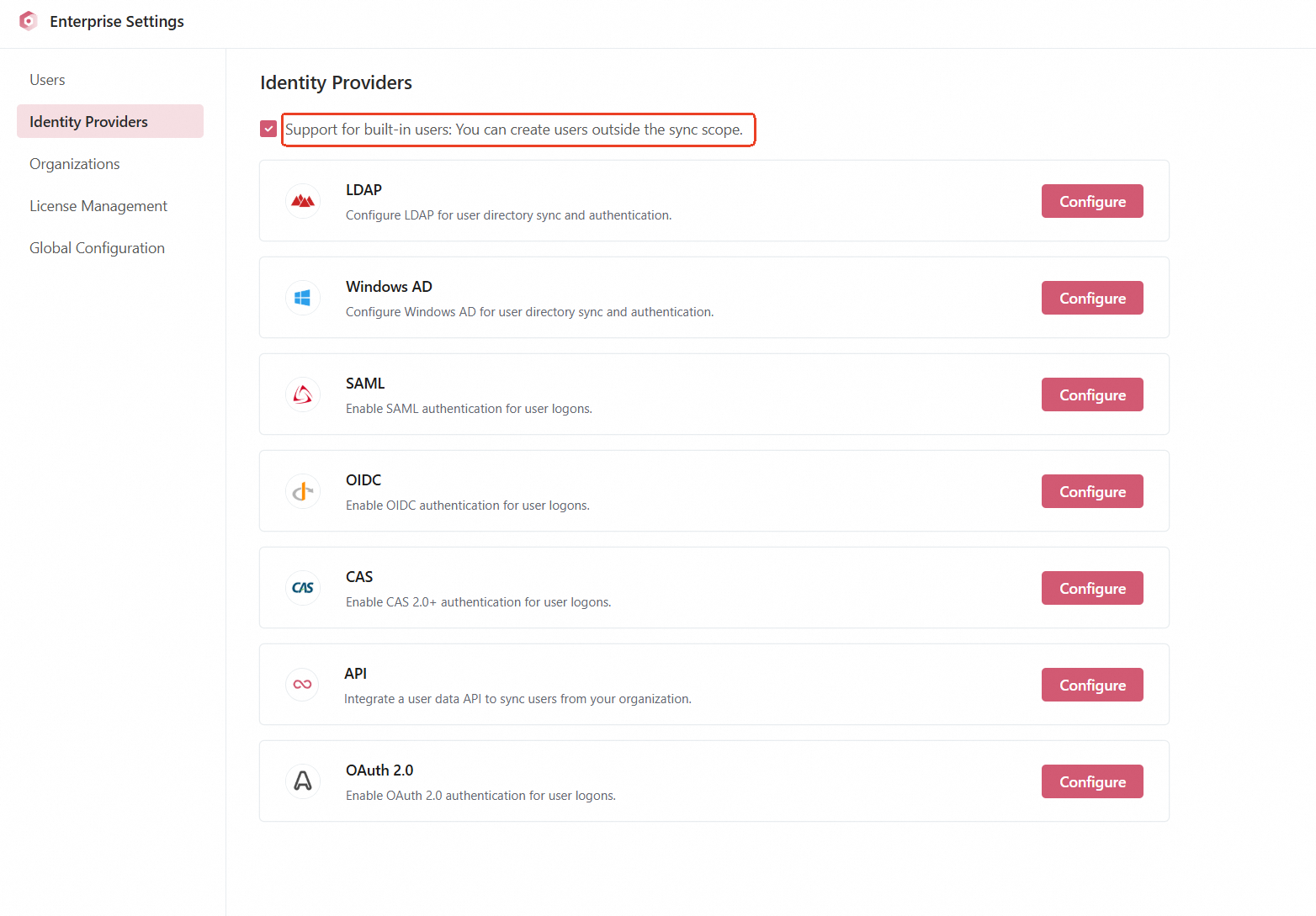

同期範囲外のユーザーを作成する

企業管理者は、 ページで SAML 統合を管理できます。統合された SAML ID プロバイダー(IdP)から同期されたユーザー以外の AI コーディングアシスタント Lingma(Lingma)ユーザーを作成するには、[組み込みユーザーのサポート] を選択します。

SAML 統合を構成する

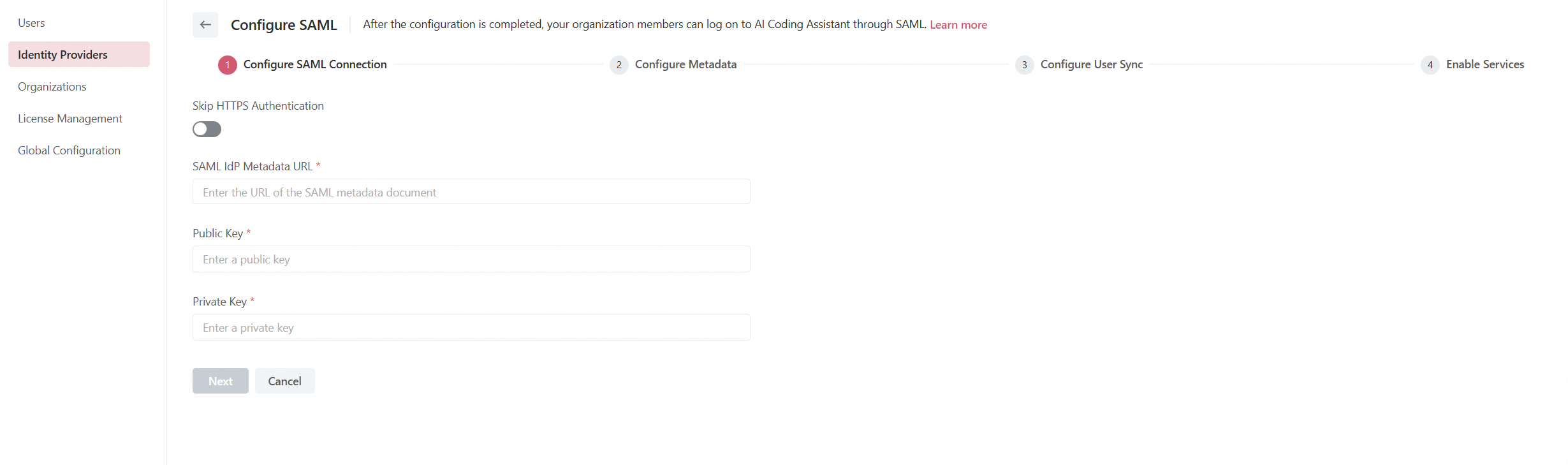

ステップ 1:SAML 接続を構成する

サービスプロバイダー(SP)である Lingma を企業の IdP に接続するには、次の情報を指定します。

[SAML IdP メタデータ URL]:企業の IdP のメタデータ URL。

公開鍵:SP の公開鍵。 public.crt ファイルにあります。

秘密鍵:SP の秘密鍵。 rsa_private.key ファイルにあります。

公開鍵と秘密鍵を生成するには、次のコマンドを実行します。

openssl req -newkey rsa:2048 -nodes -keyout rsa_private.key -x509 -days 3650 -out public.crt

情報を指定したら、[次へ] をクリックします。

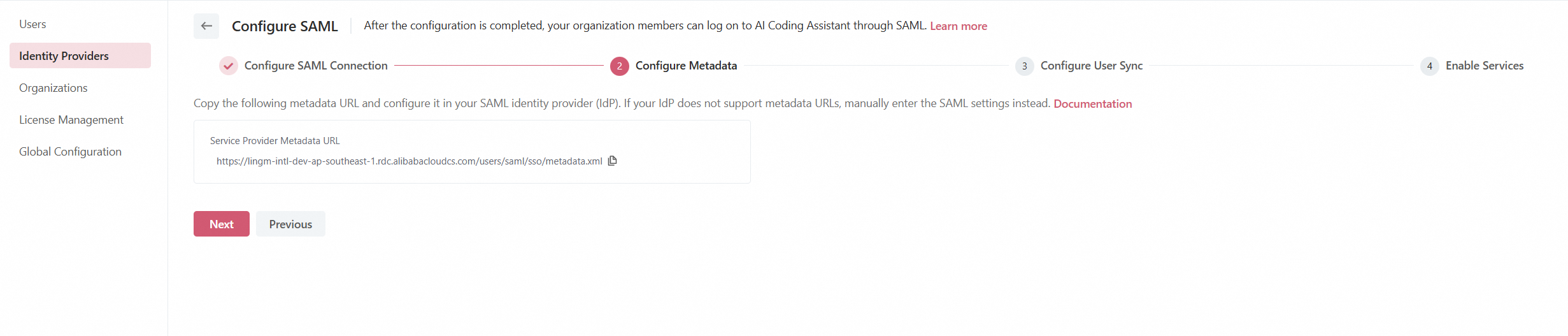

ステップ 2:SP メタデータを構成する

企業の IdP と Lingma 間の信頼を確立するには、Lingma を企業の IdP で信頼できる SP として構成し、SAML アサーションのプロパティを設定します。IdP の機能に応じて、次のいずれかの方法を使用します。

表示された Lingma の SP メタデータ URL をコピーして、IdP に追加します。

URL 構成がサポートされていない場合は、SP メタデータファイルFORCE_SSL_ADMIN の定義:をダウンロードして IdP にアップロードします。

メタデータファイルのアップロードがサポートされていない場合は、次のパラメーターを手動で構成します。

エンティティ ID:SP メタデータファイルの md:EntityDescriptor 要素の entityID 属性の値。

ACS URL:SP メタデータファイルの md:AssertionConsumerService 要素の Location 属性の値。

SLO URL:SP メタデータファイルの SingleLogoutService 要素の Location 属性の値。

構成後、[次へ] をクリックします。

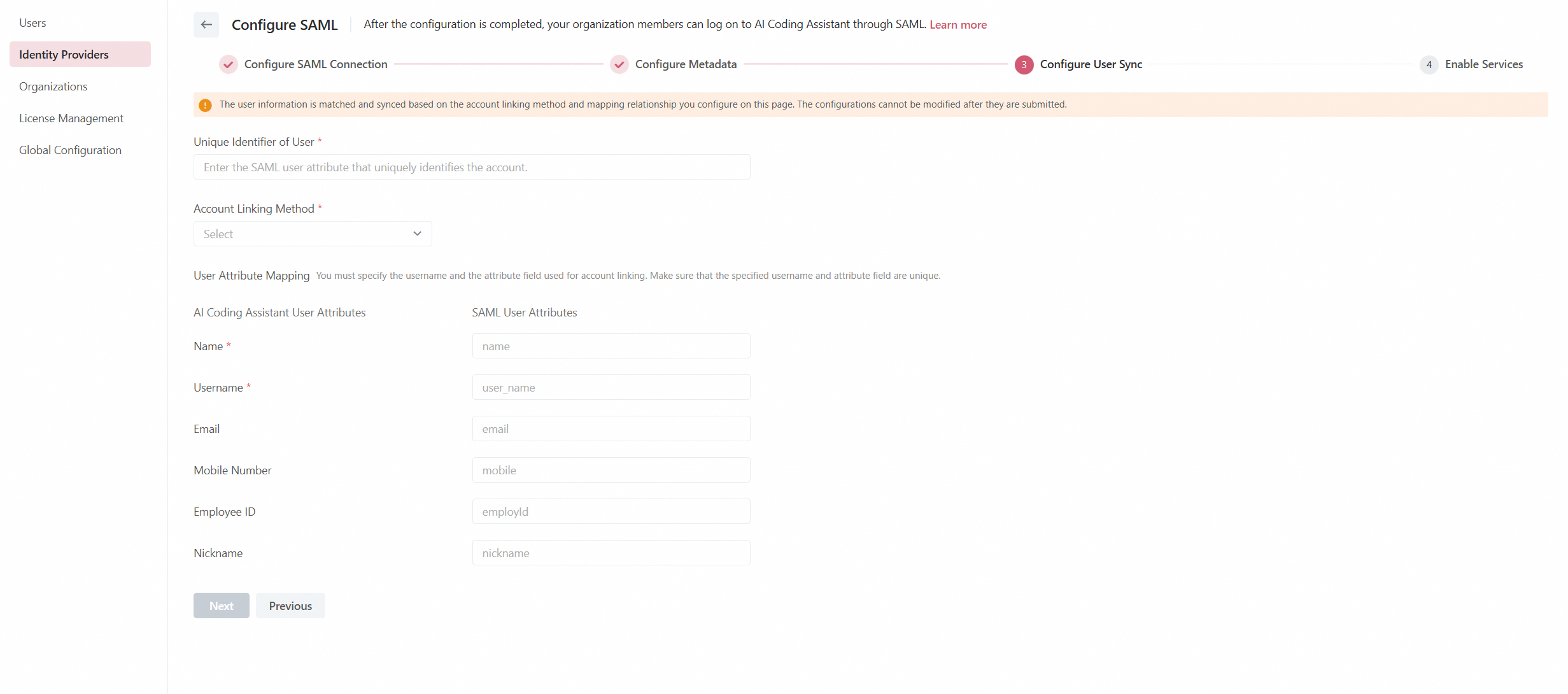

ステップ 3:ユーザー同期を構成する

アカウントの識別とリンクには、4 つの方法があります。

[同じメールアドレスでアカウントをリンクする]:Lingma と SAML IdP で同じメールアドレスを持つユーザーをリンクします。

[同じユーザー名でアカウントをリンクする]:Lingma と SAML IdP で同じユーザー名を持つユーザーをリンクします。

[同じ携帯電話番号でアカウントをリンクする]:Lingma と SAML IdP で同じ携帯電話番号を持つユーザーをリンクします。

[同じ従業員 ID でアカウントをリンクする]:Lingma と SAML IdP で同じ従業員 ID を持つユーザーをリンクします。

選択したリンク方法に関係なく、対応する属性が存在し、一意であることを確認してください。Lingma は、この属性に基づいて厳密な 1 対 1 の方法でアカウントの照合を実行するためです。

次に、ユーザー属性フィールドのマッピングを構成します。次の図に示すように、Lingma と IdP のアカウントは、構成されたユーザー属性フィールドのマッピング関係に基づいて照合されます。

[次へ] をクリックします。

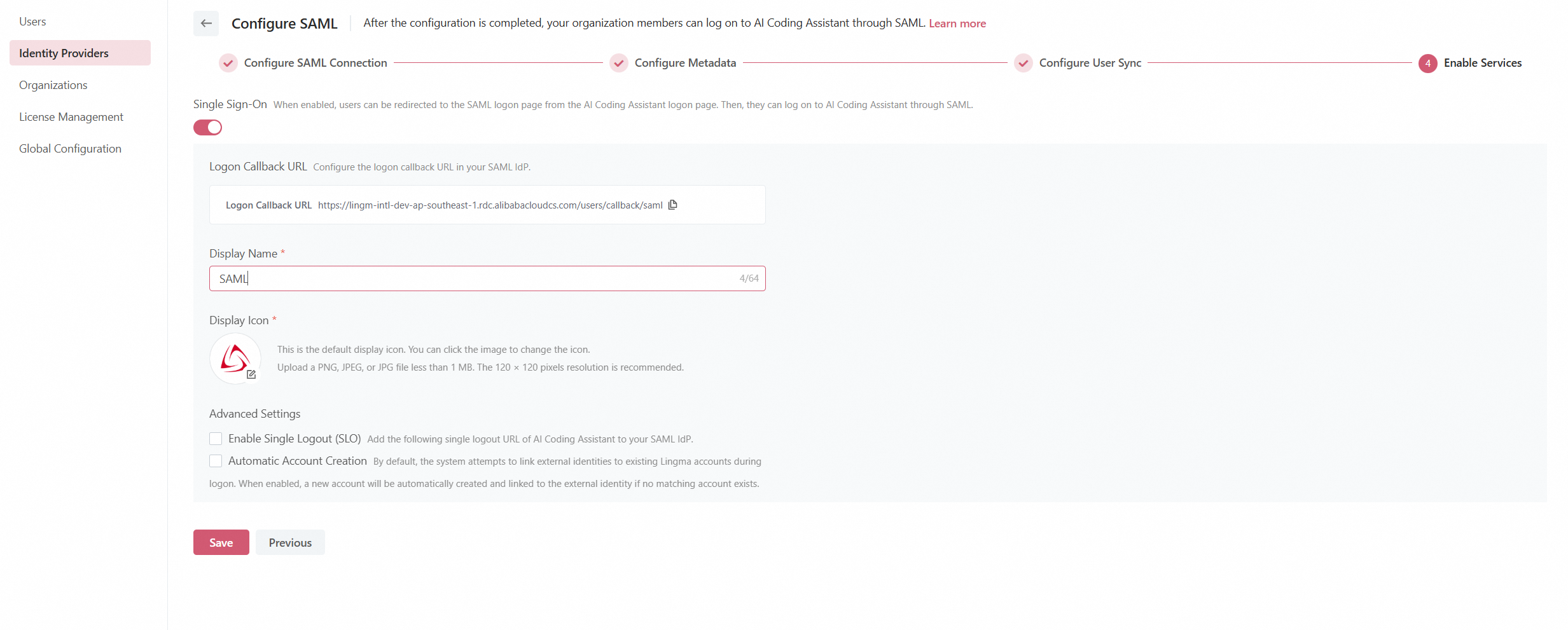

ステップ 4:SSO を有効にする

デフォルトでは、SSO 機能は無効になっています。有効にすると、SAML SSO 設定を調整できます。

SAML ログインエントリポイントの表示名とアイコンをカスタマイズします。これは、Lingma ログインページに表示されます。

シングルログアウト(SLO)を有効にする:デフォルトでは、SLO は無効になっています。有効にしたら、ログアウトステータスを同期するために、SAML IdP で Lingma の SLO URL を構成します。

初回ログイン時に Lingma アカウントを自動作成する機能を有効にする:

デフォルトでは、[アカウントの自動作成] は選択されていません。システムは、ログイン中に SAML アカウントを一致する Lingma アカウントにのみリンクします。一致するものが見つからない場合、システムは SAML 資格情報に基づいて SAML ユーザーの Lingma アカウントを作成しません。

[アカウントの自動作成] が選択されている場合、一致する Lingma アカウントが存在しない場合、新しい Lingma アカウントが自動的に作成され、SAML アカウントにリンクされます。

上記のサービスを有効にする必要がない場合は、構成を保存し、後で SAML 統合の詳細ページで必要なサービスを有効にすることができます。

すべての構成が完了したら、[保存] をクリックします。

SAML 認証を介して Lingma にログインする

SSO が有効になると、Lingma ログインページに SAML ログインオプションが表示されます。クリックすると、ユーザーは SAML ログインページに移動し、リンクされた SAML アカウントを持つユーザーは SAML 資格情報を使用してログインできます。

Lingma からログオフする

Lingma からログオフすると、SAML IdP からもサインアウトします。両方のサービスから同時にログオフするには、ステップ 4:SSO を有効にする の SLO 設定手順を参照してください。

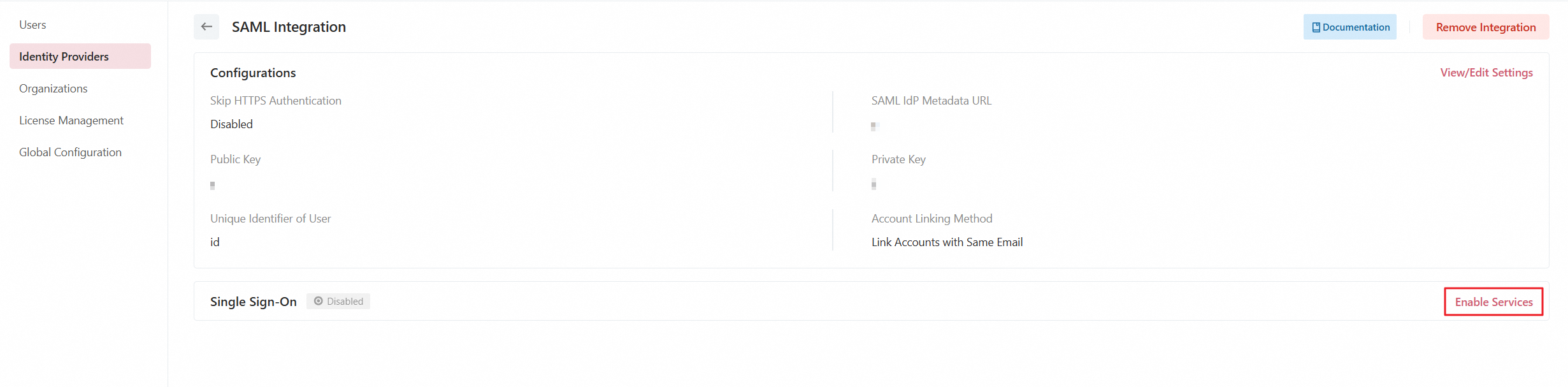

SAML 統合を変更する

SAML 統合の詳細ページで、[設定の表示/編集] をクリックして、必須ではないユーザー属性のマッピングを調整できます。その他の構成は編集できません。

SSO を無効にする

SAML 統合の詳細ページで、[設定の編集] をクリックして SSO を無効にできます。 [設定の編集] パネルで、[シングルサインオン] スイッチをオフにします。SSO を無効にすると、次のようになります。

Lingma アカウントと SAML アカウント間の既存のリンクが保持されます。

SAML 認証を使用した Lingma へのログインが無効になります。ユーザーは代わりに Lingma ログイン資格情報を使用する必要があります。

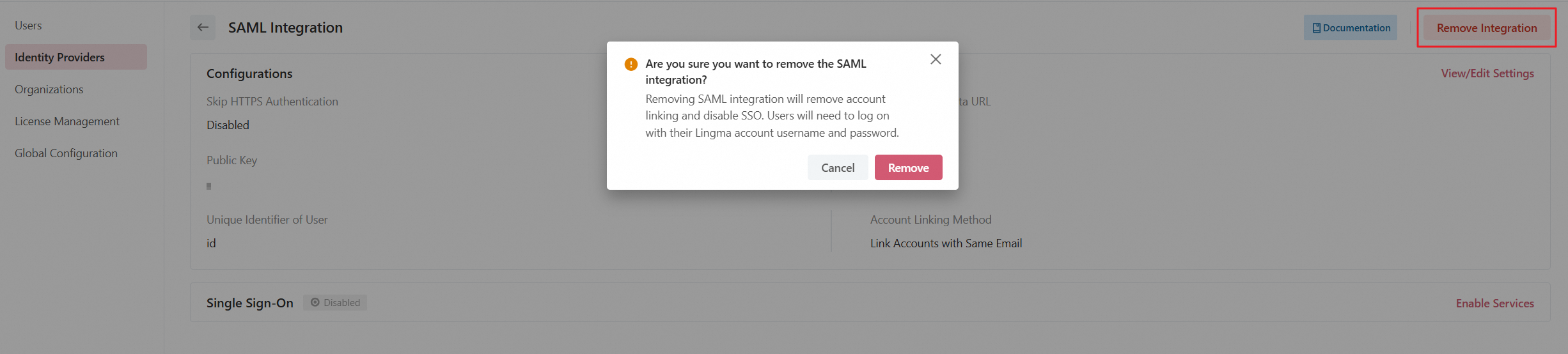

SAML 統合を削除する

SAML 統合を削除するには、統合の詳細ページで [統合の削除] をクリックします。表示されるメッセージで、[削除] をクリックします。統合を削除すると、次のようになります。

Lingma アカウントと SAML アカウント間の既存のリンクが削除されます。以前に同期された組織とユーザーの情報は保持されます。

SAML 認証を使用した Lingma へのログインが無効になります。ユーザーは代わりに Lingma ログイン資格情報を使用する必要があります。