CloudMonitorを使用して、WAFによって保護されているWebサイトに対して開始されるWebアプリケーションファイアウォール (WAF) のサービスメトリクスと攻撃のモニタリングとアラートを設定できます。 このトピックでは、CloudMonitorを使用してWAFのモニタリングとアラートを設定する方法について説明します。

前提条件

WebサイトがWAFに追加されます。 詳細については、「チュートリアル」をご参照ください。

アラーム送信先とアラーム送信先グループの作成

にログインします。CloudMonitorコンソール.

左側のナビゲーションウィンドウで、.

アラート連絡先を作成します。

On theアラート連絡先タブをクリックします。アラート連絡先の作成.

[アラート送信先の設定] パネルで、

アラート連絡先の名前、メールアドレス、およびwebhook URLを入力します。 アラート通知の言語パラメーターがデフォルト値の自動に設定されていることを確認します。

説明自動は、Alibaba Cloudアカウントの作成に使用されている言語に基づいて、CloudMonitorがアラート通知の言語を自動的に選択することを指定します。

パラメーター値を確認し、OK.

アラート連絡先グループを作成します。

On theアラート連絡先グループタブをクリックします。アラート連絡先グループの作成.

では、アラート連絡先グループの作成パネル、グループ名パラメーターを設定し、アラート連絡先を選択し、OK.

アラート送信先グループに複数のアラート送信先を追加

On theアラート連絡先タブで、アラート連絡先グループに追加するアラート連絡先を選択し、連絡先グループに追加.

では、連絡先グループに追加ダイアログボックスで、アラート連絡先を追加するアラート連絡先グループをクリックし、OK.

アラート連絡先とアラート連絡先グループを作成し、アラート連絡先グループにアラート連絡先を追加すると、アラート連絡先はモニタリング通知とアラート通知を受信できます。 アラート連絡先は、アラート通知を確認し、できるだけ早い機会にアラートを処理する必要があります。

攻撃イベントのモニタリングとアラートの設定

にログインします。CloudMonitorコンソール.

左側のナビゲーションウィンドウで、.

On theイベントモニタリングタブをクリックします。古いイベントアラームルール右上隅をクリックし、アラートルールの作成.

では、イベントトリガーアラートルールの作成 /変更パネル、パラメータを設定し、OK. 下表に、各パラメーターを説明します。

パラメーター

説明

アラートルール名

イベントでトリガーされるアラートルールの名前。

製品タイプ

イベントトリガーアラートルールを設定するクラウドサービス。 [Web Application Firewall (WAF)] を選択します。

イベントタイプ

イベントトリガーアラートルールのイベントタイプ。 有効な値: Attack、Exceed、Event。

イベントレベル

アラートをトリガーするイベントの重大度。 WAFによって検出されるすべてのイベントのセキュリティレベルはCRITICALです。

イベント名

アラートをトリガーするイベントの名前。

説明[イベント名] ドロップダウンリストで、名前にv3が含まれるイベントは、CloudMonitorでモニタリングできるWAF 3.0イベントです。 その他のイベントはWAF 2.0イベントです。 WAF 2.0によって検出され、CloudMonitorによって監視できる攻撃イベントの詳細については、「CloudMonitorによって監視できる攻撃イベント」をご参照ください。

キーワードフィルタリング

アラートルールで使用されるキーワード。 有効な値:

キーワードが含まれています: 指定されたキーワードのいずれかがアラートルールに含まれている場合、アラート通知は送信されません。

キーワードが含まれていません: 指定されたキーワードのいずれかがアラートルールに含まれていない場合、アラート通知は送信されません。

SQLフィルター

フィルタリングに使用されるSQL文。

リソース範囲

イベントトリガールールを有効にするリソースの範囲。 有効な値: [すべてのリソース] および [アプリケーショングループ] 。

アラート連絡先グループ

アラート通知の送信先の連絡先グループ。 詳細については、「アラート送信先およびアラート送信先グループの作成」をご参照ください。

通知方法

イベントトリガーアラートの重大度レベルと通知方法。 有効な値:

クリティカル (電話 + SMSメッセージ + メール + Webhook)

警告 (SMSメッセージ + メール + Webhook)

情報 (メール + Webhook)

メッセージサービスキュー

イベントトリガーアラートが配信されるメッセージサービス (MNS) キュー。

Function Compute

イベントトリガーアラートが配信されるFunction Compute関数。

URLコールバック

インターネット経由でアクセスできるURL。 CloudMonitorは、指定されたURLにアラート通知をプッシュするHTTP POSTリクエストを送信します。 HTTPのみがサポートされています。 アラートコールバックの設定方法については、「システムイベントトリガーアラートのコールバックの設定 (old) 」をご参照ください。

シンプルなLog Service

イベントによってトリガーされるアラートが配信されるSimple Log Service Logstore。

ミュート用

CloudMonitorがアラート通知を再送信してからアラートがクリアされるまでの間隔。 有効な値: 5分、15分、30分、60分、3時間、6時間、12時間、24時間。

攻撃イベントのアラートルールを設定した後、WAFの保護されたオブジェクトで特定の攻撃が検出された場合、アラートルールで指定した連絡先はアラート通知を受信できます。

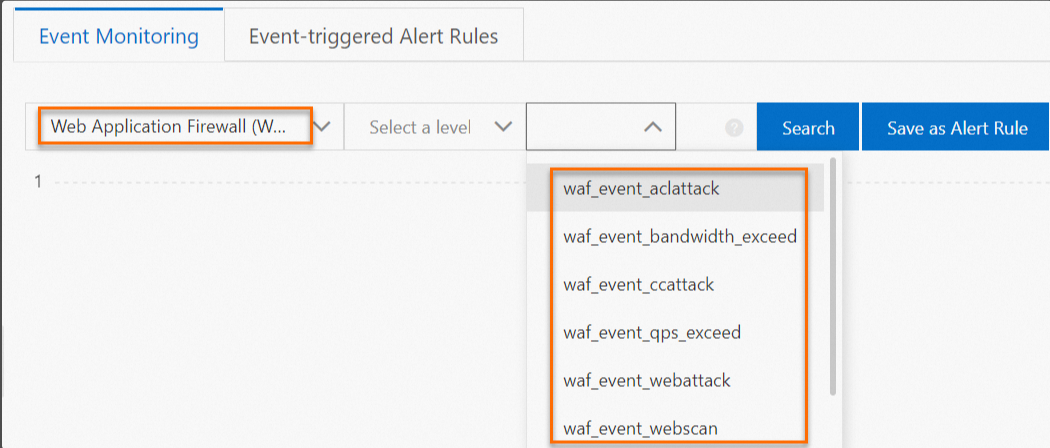

WAFによって検出された最近の攻撃イベントを照会するには、[イベントモニタリング] タブの [すべての製品] ドロップダウンリストから [Webアプリケーションファイアウォール (WAF)] を選択し、[イベント名の選択] ドロップダウンリストからv3を含まないイベント名を選択します。 次に、[検索] をクリックします。

サービスメトリクスのモニタリングとアラートの設定

にログインします。CloudMonitorコンソール.

左側のナビゲーションウィンドウで、.

On theアラートルールページをクリックします。アラートルールの作成.

[アラートルールの作成] パネルでパラメーターを設定し、[OK] をクリックします。 下表にパラメーターを示します。

パラメーター

説明

製品

[製品] ドロップダウンリストから [Web Application Firewall (WAF)] を選択します。

リソース範囲

アラートルールを有効にするリソースの範囲。 有効な値:

すべてのリソース: アラートルールは、すべてのWAFリソースに対して有効になります。

アプリケーショングループ: アラートルールは、WAFの指定されたアプリケーショングループ内のすべてのリソースに対して有効になります。

インスタンス: アラートルールは、WAFの指定されたリソースに対して有効になります。

ルールの説明

アラートルールの内容。 メトリックが指定された条件を満たす場合、アラートがトリガーされます。 条件を指定するには、次の手順を実行します。

[ルールの追加] をクリックします。

では、設定ルールの説明パネルで、アラートルール、メトリックタイプ、メトリック、しきい値とアラートレベルのパラメーターを設定します。 そして、[OK] をクリックします。

説明CloudMonitorでモニタリングできるサービスメトリクスの詳細については、「CloudMonitorでモニタリングできるサービスメトリクス」をご参照ください。

ミュート用

CloudMonitorがアラート通知を再送信してからアラートがクリアされるまでの間隔。 有効な値: 5分、15分、30分、60分、3時間、6時間、12時間、24時間。

アラートルールの条件が満たされると、アラートがトリガーされます。 ミュート期間内にアラートが再トリガーされた場合、CloudMonitorはアラート通知を再送信しません。 ミュート期間が終了してもアラートがクリアされない場合、CloudMonitorはアラート通知を再送信します。

有効期間

アラートルールが有効になっている期間。 CloudMonitorは指定されたリソースをモニタリングし、指定された期間内にのみアラートを生成します。

アラート連絡先グループ

アラート通知の送信先の連絡先グループ。 詳細については、「アラート送信先およびアラート送信先グループの作成」をご参照ください。

アラートコールバック

インターネット経由でアクセスできるURL。 CloudMonitorは、指定されたURLにアラート通知をプッシュするHTTP POSTリクエストを送信します。 HTTPのみがサポートされています。 アラートコールバックを設定する方法については、「アラートコールバック機能を使用してしきい値トリガーアラートに関する通知を送信する」をご参照ください。

説明[詳細設定] をクリックすると、このパラメーターを設定できます。

Auto Scaling

[Auto Scaling] をオンにすると、アラートルールに基づいてアラートがトリガーされると、指定されたスケーリングルールが有効になります。 リージョン、ESSグループ、およびESSルールパラメーターを設定する必要があります。

スケーリンググループの作成方法については、「スケーリンググループの管理」をご参照ください。

スケーリングルールの作成方法については、「スケーリングルールの管理」をご参照ください。

説明[詳細設定] をクリックすると、このパラメーターを設定できます。

シンプルなLog Service

Simple Log Serviceをオンにしてアラートがトリガーされると、アラート情報がSimple Log Serviceの指定されたLogstoreに書き込まれます。 Region、ProjectName、およびLogstoreパラメーターを設定する必要があります。 プロジェクトとLogstoreの作成方法については、「はじめに」をご参照ください。

説明[詳細設定] をクリックすると、このパラメーターを設定できます。

Message Service-トピック

Message Service - Topicをオンにしてアラートがトリガーされると、アラート情報がMNSの指定されたトピックに書き込まれます。 RegionパラメーターとtopicNameパラメーターを設定する必要があります。 トピックの作成方法については、「トピックの作成」をご参照ください。

説明[詳細設定] をクリックすると、このパラメーターを設定できます。

モニタリングデータが見つからない場合にアラートを処理する方法

モニタリングデータが見つからない場合にアラートを処理するために使用されるメソッド。 有効な値:

何もしない (デフォルト)

アラート通知の送信

通常通り

説明[詳細設定] をクリックすると、このパラメーターを設定できます。

タグ

アラートルールのタグ。 タグは名前と値で構成されます。

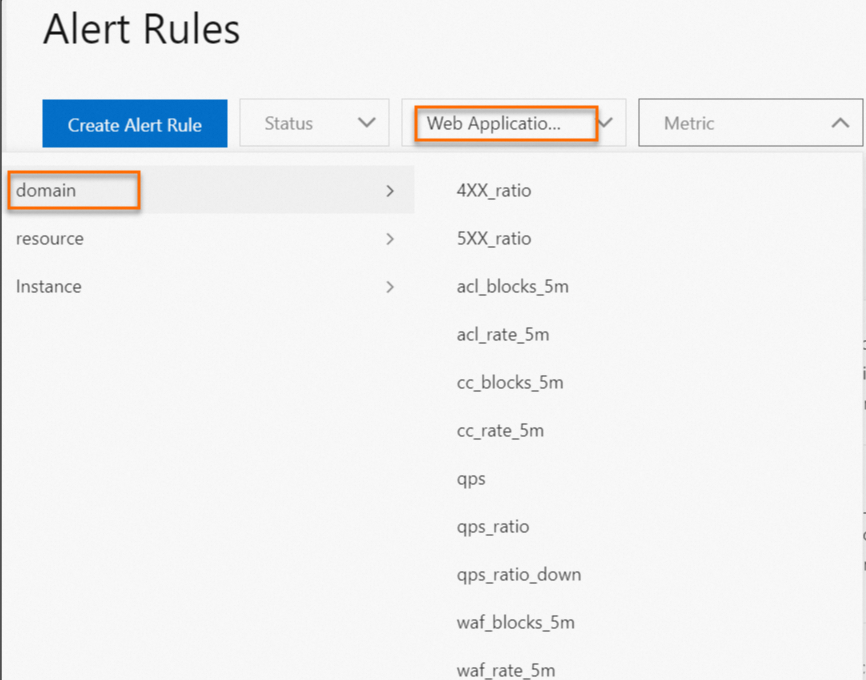

アラートルールを作成したら、[アラートルール] ページでルールを表示できます。 [製品] ドロップダウンリストから [WAF 3.0] を選択し、[メトリック] ドロップダウンリストから [ドメイン] を選択します。 次に、右側に表示されているメトリックの1つを選択して、そのメトリック用に作成したアラートルールを検索します。

説明

説明CloudMonitorでモニタリングできるメトリクスの説明:

[メトリック] ドロップダウンリストから [ドメイン] を選択した場合、右側に表示されるメトリックは、CloudMonitorによってモニタリングできるWAF 2.0メトリックです。

[メトリック] ドロップダウンリストから [リソース] を選択した場合、右側に表示されるメトリックは、CloudMonitorによってモニタリングできるWAF 3.0メトリックです。

[メトリック] ドロップダウンリストから [インスタンス] を選択した場合、右側に表示されるメトリックは、CloudMonitorがモニタリングできるHybrid Cloud WAFメトリックです。 名前にv3が含まれるメトリックは、CloudMonitorでモニタリングできるWAF 3.0メトリックです。 その他のメトリックはWAF 2.0メトリックです。

カスタムメトリクスのモニタリングとアラートの設定

Simple Log Serviceを使用して、カスタムメトリクスのモニタリングとアラートを設定できます。 詳細については、「概要」をご参照ください。

CloudMonitorでモニタリングできる攻撃イベント

CloudMonitorを使用すると、WAFに追加されたドメイン名に対するweb攻撃、HTTPフラッド攻撃、スキャン攻撃、アクセス制御イベントのモニタリングとアラートを設定できます。 イベントの重大度レベルに基づいて、アラートを受信する通知方法を選択できます。 サポートされている通知方法には、テキストメッセージ、電子メール、DingTalk、およびアラートコールバック機能が含まれます。 詳細については、「攻撃イベントのモニタリングおよびアラートルールの設定」をご参照ください。

イベントタイプ | イベント名 | 説明 | イベントステータス | 重大度レベル |

攻撃 | waf_event_aclattack | アクセス制御イベントが発生します。 | acl | クリティカル |

超過 | waf_event_bandwidth_receive | 帯域幅が上限を超えています。 | オーバーラン | クリティカル |

攻撃 | waf_event_ccattack | HTTPフラッド攻撃が発生します。 | cc | クリティカル |

超過 | waf_event_qps_receive | 1秒あたりのクエリ数 (QPS) が上限を超えています。 | オーバーラン | クリティカル |

攻撃 | waf_event_webattack | web攻撃が発生します。 | web | クリティカル |

攻撃 | waf_event_webscan | スキャン攻撃が発生します。 | webscan | クリティカル |

CloudMonitorでモニタリングできるサービスメトリクス

CloudMonitorを使用すると、WAFに追加されたドメイン名のWAFサービスメトリクスのモニタリングとアラートを設定できます。 メトリックの例外を識別するために使用する方法を指定し、テキストメッセージ、電子メール、DingTalk、アラートコールバック機能などの通知方法を選択できます。 WAFサービスメトリクスのモニタリングとアラートを設定する方法の詳細については、「サービスメトリクスのモニタリングとアラートの設定」をご参照ください。

メトリック | 寸法 | 説明 | 補足 |

4XX_ratio | ドメイン名 | 1分あたりに返されるHTTP 4xxステータスコードの割合。 値には、返されるHTTP 405ステータスコードの割合は含まれません。 | 値は10進数で表示されます。 |

5XX_ratio | ドメイン名 | 1分あたりに返されるHTTP 5xxステータスコードの割合。 | 値は10進数で表示されます。 |

acl_blocks_5m | ドメイン名 | 過去5分間にアクセス制御ポリシーによってブロックされたリクエストの数。 | なし |

acl_rate_5m | ドメイン名 | 過去5分間にアクセス制御ポリシーによってブロックされたリクエストの割合。 | 値は10進数で表示されます。 |

cc_blocks_5m | ドメイン名 | 過去5分間にHTTPフラッド保護によってブロックされたリクエストの数。 | なし |

cc_rate_5m | ドメイン名 | 過去5分間にHTTPフラッド保護によってブロックされたリクエストの割合。 | 値は10進数で表示されます。 |

waf_blocks_5m | ドメイン名 | 過去5分間にwebアプリケーションの攻撃防止によってブロックされたリクエストの数。 | なし |

waf_rate_5m | ドメイン名 | 過去5分間にwebアプリケーションの攻撃防止によってブロックされたリクエストの割合。 | 値は10進数で表示されます。 |

QPS | ドメイン名 | 1 秒あたりのクエリ数。 | なし |

qps_ratio | ドメイン名 | QPSの分粒度の成長率。 | 値はパーセンテージで表示されます。 |

qps_ratio_down | ドメイン名 | QPSの分粒度の減少率。 | 値はパーセンテージで表示されます。 |