Ranger は Hive データのマスキングをサポートしています。データマスキングポリシーを設定して、SELECT ステートメントの戻り値をマスキングし、機密情報をユーザーから隠すことができます。

背景情報

この機能は、HiveServer2 のシナリオにのみ適用されます。たとえば、Beeline、JDBC、または Hue を使用して実行される SELECT ステートメントの戻り値をマスキングできます。手順

説明 Ranger の Web UI は、Ranger のバージョンによって異なります。この例では、Ranger 2.1.0 を使用しています。

Ranger Web UI の [emr-hive] タブでデータマスキングポリシーを設定できます。次の点に注意してください。

- 複数のデータマスキング方法がサポートされています。たとえば、最初または最後の 4 文字のみを表示するか、ハッシュアルゴリズムを使用してデータを処理することを選択できます。

- ワイルドカードはサポートされていません。たとえば、データマスキングポリシーでテーブルまたは列を設定する場合、アスタリスク(*)を使用することはできません。

- 各データマスキングポリシーは 1 つの列にのみ適用されます。複数の列のデータをマスキングする場合は、複数のデータマスキングポリシーを設定します。

- Hive を Ranger と統合し、関連する権限を設定します。詳細については、「Ranger で Hive を有効にして関連する権限を設定する」をご参照ください。

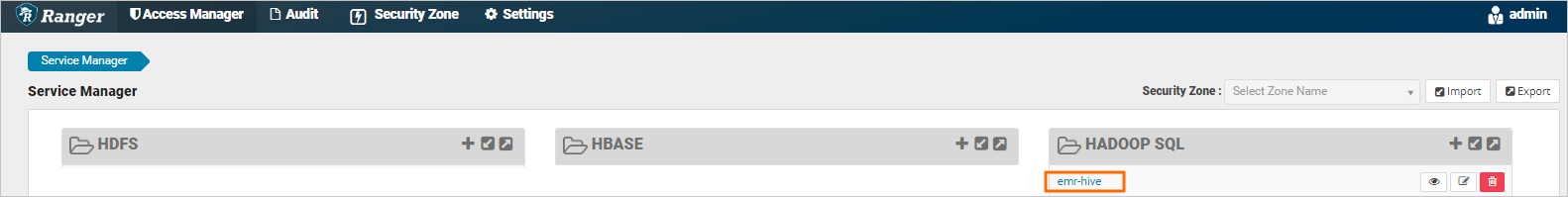

- Ranger の Web UI で、[emr-hive] をクリックします。

- マスキングポリシーを作成します。

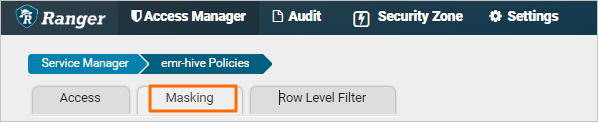

- [マスキング] タブをクリックします。

- 右上隅にある [新しいポリシーの追加] をクリックします。

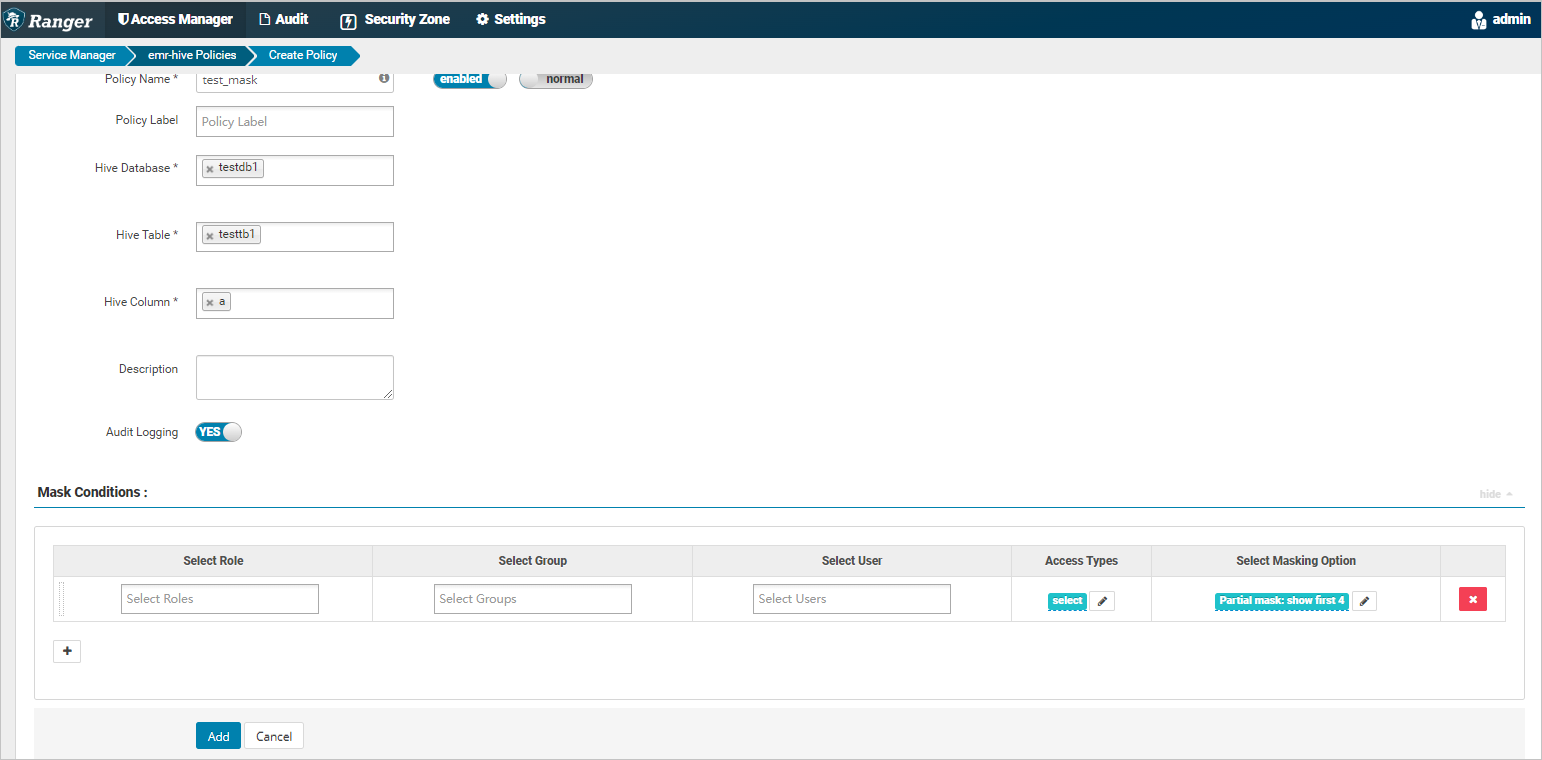

- [ポリシーの作成] ページで、パラメーターを設定します。次の表に、パラメーターを示します。

パラメーター 説明 例 ポリシー名 マスキングポリシーの名前。ポリシー名はカスタマイズできます。 test_mask Hive データベース Hive データベースの名前。 testdb Hive テーブル Hive テーブルの名前。 testtb1 Hive 列 列の名前。 a ユーザーの選択 マスキングポリシーを適用するユーザー。 test アクセスの種類 付与する権限。 select マスキングオプションの選択 データマスキング方法。 部分的なマスク: 最初の 4 文字を表示 - [追加] をクリックします。

- [マスキング] タブをクリックします。

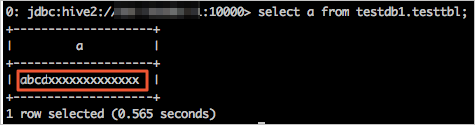

- オプション:データマスキングをテストします。たとえば、テストユーザーが

select a from testdb1.testtbl;ステートメントを実行して testdb1.testtbl テーブルの列 a のデータを照会すると、最初の 4 文字のみが表示され、4 文字以降のすべての文字はxによってマスキングされます。