データディザスタリカバリ を使用して、[パブリック IP アドレスを持つユーザー作成データベース <IP アドレス:ポート番号>] タイプのデータソースを追加またはバックアップする前に、データディザスタリカバリ の CIDR ブロックを、自己管理データベースのファイアウォール設定などのセキュリティ設定に手動で追加する必要があります。

使用上の注意

カテゴリ | 説明 |

データディザスタリカバリ の CIDR ブロックをデータソースのセキュリティ設定に自動的に追加する | 追加またはバックアップするデータソースが、ApsaraDB RDS インスタンス、PolarDB インスタンス、ApsaraDB for MongoDB インスタンスなどの ApsaraDB インスタンス、または Elastic Compute Service (ECS) インスタンスでホストされている自己管理データベースである場合、データディザスタリカバリ は データディザスタリカバリ の CIDR ブロックを ApsaraDB インスタンスの IP アドレスホワイトリストまたは ECS インスタンスのセキュリティグループルールに自動的に追加します。手動設定は必要ありません。 説明

|

データディザスタリカバリ の CIDR ブロックをデータソースのセキュリティ設定に手動で追加する | 追加またはバックアップするデータソースのタイプが インターネット IP アドレス : Port の自作データベースがあります で、ファイアウォール設定などのセキュリティ設定が自己管理データベースに対して構成されている場合は、データディザスタリカバリ の CIDR ブロックを自己管理データベースのセキュリティ設定に手動で追加する必要があります。 |

追加またはバックアップするデータソースのタイプが 専用線、VPN ゲートウェイ、インテリジェントゲートウェイを介して接続されたユーザー自作データベース である場合は、データソースが接続されている VPC (Virtual Private Cloud) の宛先として データディザスタリカバリ の CIDR ブロックを追加する必要があります。 |

データソースが自己管理データベースである場合、データディザスタリカバリ サーバーからのアクセスを許可するために、データディザスタリカバリ のパブリック CIDR ブロックを自己管理データベースのセキュリティ設定に手動で追加する必要があります。ただし、自己管理データベースへのパブリックアクセスが許可されている場合、セキュリティリスクが発生する可能性があります。アカウントとパスワードによる認証を強化し、許可されるポートを制限するか、Express Connect、VPN Gateway、または Smart Access Gateway の内部アクセス方法を使用することをお勧めします。

手順

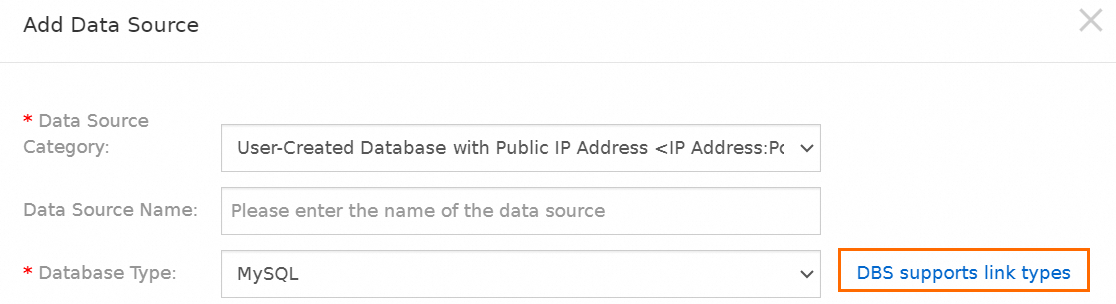

データソースを追加またはバックアップするときに、ホワイトリストを追加する方法 をクリックします。

この例では、データソースページで データディザスタリカバリ の CIDR ブロックを表示する方法を示しています。他のページにも同様のボタンがあります。

表示されるメッセージで、データディザスタリカバリ のすべての CIDR ブロックをコピーします。

メッセージに表示される データディザスタリカバリ の CIDR ブロックは、選択したリージョンによって異なります。

データディザスタリカバリ の CIDR ブロックをデータソースのセキュリティ設定に追加します。たとえば、データディザスタリカバリ の CIDR ブロックを、オンプレミスサーバーのファイアウォール設定、データソースのファイアウォール設定、またはデータソースをホストする ECS インスタンスのセキュリティグループルールに追加します。

データディザスタリカバリ の CIDR ブロックがデータソースのセキュリティ設定に追加されると、データディザスタリカバリ は、指定したデータベースアカウントとパスワードを使用してデータソースにアクセスできます。

説明データベースアカウントが指定された IP アドレスからのみデータソースにアクセスできるように、セキュリティ設定を構成できます。たとえば、

username'@'localhostは、username アカウントがローカルホストからのみデータソースにアクセスできることを指定します。この場合、データディザスタリカバリ は username アカウントを使用してデータソースに接続できません。この問題を解決するには、username アカウントの管理者権限を変更するか、別のデータベースアカウントを指定します。CIDR ブロックを追加するにはデータディザスタリカバリ ECS インスタンスのセキュリティグループルールに、次の手順を実行します。

ECS コンソールの インスタンス ページで、管理する ECS インスタンスをクリックします。

インスタンスの詳細ページで、[セキュリティグループ] タブをクリックし、構成するセキュリティグループをクリックします。

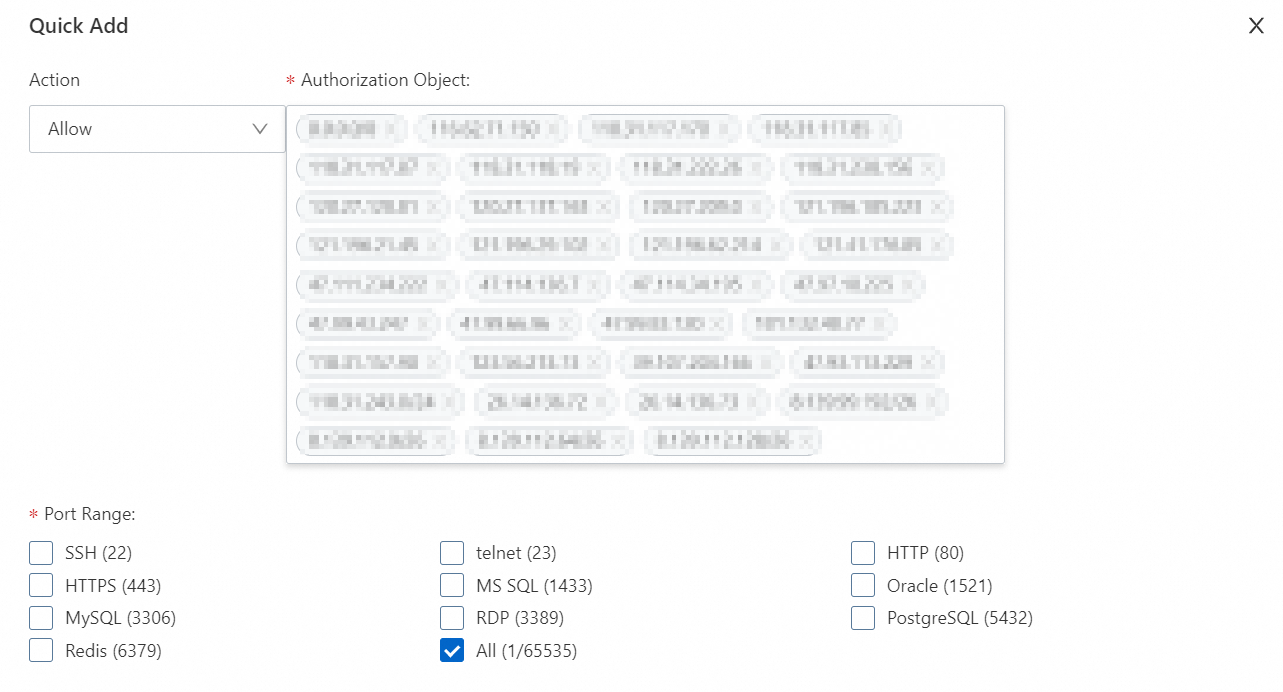

[インバウンド] タブで、[クイック追加] をクリックします。

[クイック追加] ダイアログボックスで、コピーした CIDR ブロックを [承認オブジェクト] フィールドに貼り付けます。[ポート範囲] セクションで、[すべて (1/65535)] を選択し、[OK] をクリックします。

データディザスタリカバリ の CIDR ブロックが ECS インスタンスのセキュリティグループルールに追加されます。

説明デフォルトでは、セキュリティグループのアウトバウンドルールにより、ECS インスタンスはすべての IP アドレスにアクセスできます。セキュリティグループのアウトバウンドトラフィックを無効にする場合は、データディザスタリカバリ の CIDR ブロックをセキュリティグループのアウトバウンドルールに追加する必要があります。

関連情報

問題が解決しない場合は、「データディザスタリカバリの一般的なエラーとトラブルシューティング」で解決策を探してみてください。