このトピックでは、共有にアクセスできるクライアントIPアドレスを制限する方法について説明します。

NFSシェア

NFS共有の [読み取り /書き込みクライアント] および [読み取り専用クライアント] パラメーターを設定して、共有にアクセスできるクライアントIPアドレスを制限できます。 詳細については、「共有の設定」をご参照ください。

SMBシェア

Elastic Compute Service (ECS) インスタンスのセキュリティグループを設定して、SMB共有にアクセスできるクライアントIPアドレスを制限できます。 セキュリティグループは、ECSインスタンスのインバウンドトラフィックとアウトバウンドトラフィックを制御する仮想ファイアウォールとして機能します。 詳細については、次をご参照ください: 概要をご参照ください。

SMB共有へのアクセスに使用されるポートは、ゲートウェイによって自動的に445に設定されます。 次の表に、このポートに設定されたデフォルトのセキュリティグループルールを示します。 セキュリティグループルールを追加して、特定のIPアドレスまたはCIDRブロックからのアクセスを許可または拒否することもできます。

Action | プロトコルタイプ | ポート範囲 | 権限付与オブジェクト |

許可 | カスタム UDP | 445 | 10.0.0.0/8 172.0.0.0/8 192.0.0.0/8 |

手順

ポート445用に設定されたデフォルトのセキュリティグループルールは変更しないでください。

ポート445に設定されたセキュリティグループルールは、ゲートウェイ下のすべてのSMB共有に適用されます。

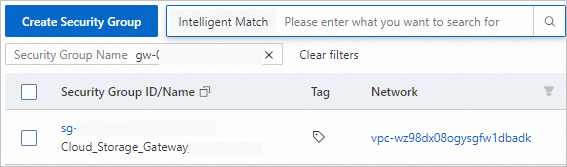

ECSコンソールの [セキュリティグループ] ページに移動します。

ページの左上で、設定するセキュリティグループのリソースグループとリージョンを選択します。

検索ボックスにゲートウェイIDを入力して、セキュリティグループを見つけます。

セキュリティグループのIDをクリックします。 [セキュリティグループの詳細] ページが表示されます。 [インバウンド] タブで、[ルールの追加] をクリックします。

カスタムセキュリティグループルールを追加します。 次の表に、ルールでパラメーターを設定する方法の例を示します。

方向

Action

優先度

プロトコルタイプ

ポート範囲

権限付与オブジェクト

インバウンド

拒否

1

カスタマイズTCP

目的地: 445/445

出典: 192.168.0.****

説明特定のIPアドレスまたはCIDRブロックからのアクセスを拒否するには、Actionをdenyに設定します。

特定のIPアドレスまたはCIDRブロックからのアクセスを許可するには、[アクション] を [許可] に設定します。

セキュリティグループルールの詳細については、「セキュリティグループルール」をご参照ください。