Alibaba Cloudユーザー様、

10月2023日の後半に、Alibaba Cloudは、Cloud Firewallを使用して異常なトラフィックを特定できるプロセスを最適化しました。 最適化は、サブスクリプション課金方法を使用するCloud Firewall用に設計されています。 この改善されたユーザーエクスペリエンス。 最適化後、トラフィック全体の傾向の急激な増減やその他の異常に対応して、特定のビジネス資産をすばやく見つけることができます。 これはタイムリーにリスクを減らすのに役立ちます。

メリット

Cloud Firewallは、ビジネストラフィックのセキュリティステータスを管理および表示し、現在のトラフィックとアセットトラフィックの詳細のトレンドチャートを表示できる重要なネットワークトラフィックセキュリティサービスです。 Cloud Firewallを使用すると、トラフィック全体の急激な増減やその他の異常に対応して、異常なアセットをすばやく見つけることもできます。

最適化

項目 | 最適化の前 | 最適化後 |

インターネット境界におけるトラフィックの統計モデル | Cloud Firewallは、インターネットの境界でレイヤー3パケットのトラフィックを処理し、統計収集にインバウンドトラフィックとアウトバウンドトラフィックの間で大きい値を使用します。 攻撃防止やアクセス制御などの機能の統計が含まれます。

| Cloud Firewallは、インターネット境界でレイヤー4セッションのトラフィックを処理し、統計収集のためにインバウンドトラフィックとアウトバウンドトラフィックの間の大きい値を使用します。 攻撃防止やアクセス制御などの機能の統計が含まれます。

説明 最適化の前後でピークトラフィックが記録される時点は、異なっていてもよい。 |

異常または過剰なトラフィックを特定するプロセス | アウトバウンド接続のトラフィックとインターネットのトラフィックを別々に表示し、指定された数式に基づいてインバウンドトラフィックとアウトバウンドトラフィックを計算し、異常アセットのIPアドレスを特定する必要があります。 | [概要] ページの [トラフィックトレンド] タブと [インターネット公開] ページの [可視化分析] タブで、インバウンドトラフィックを取得できます。 アウトバウンドトラフィックは、[アウトバウンド接続] ページの [可視化分析] タブで取得できます。 トラフィックメータリングモデルを調整すると、異常なアセットのIPアドレスを迅速かつ正確に見つけることができます。 説明 ピークインバウンドトラフィックは、インターネット上で公開される総トラフィックのピークトラフィックを指します。 ピークアウトバウンドトラフィックは、アウトバウンド接続の総トラフィックのピークトラフィックを指します。 Cloud Firewallのピークトラフィックは、指定された期間内に集約されます。 特定の時点での総ピークトラフィックは、要求のピークトラフィックと応答のピークトラフィックの合計以下です。 |

影響

この最適化は、Cloud Firewallの課金には影響しません。

トラフィックの監視および識別プロセスは、より効率的かつ正確です。

最適化前に異常なトラフィックを特定するプロセス

最適化後に異常なトラフィックを特定するプロセス

次の例は、ピークのインバウンドトラフィック異常を特定してトラブルシューティングする方法を示しています。 アウトバウンドトラフィックのピーク異常を特定してトラブルシューティングする場合は、同じ操作を実行します。 唯一の違いは、ピークのアウトバウンドトラフィックが、アウトバウンド接続でのリクエストのピークトラフィックと、インターネット上で公開されているレスポンスのピークトラフィックの合計であることです。

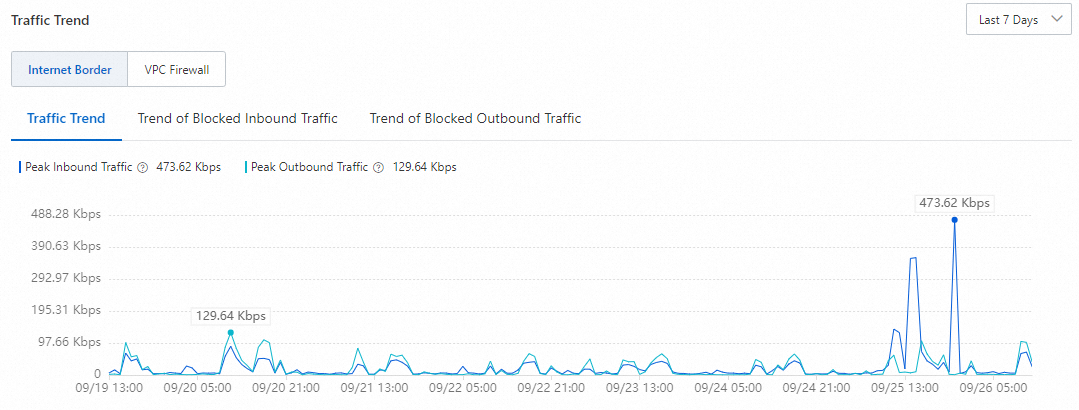

[概要] ページに移動して、トラフィックの傾向を表示します。 指定された時点でピークのインバウンドトラフィック異常が特定された場合、異常に応答してアセットのIPアドレスを特定し、トラブルシューティングソリューションを決定できます。

[アウトバウンド接続] ページに移動して、現時点でのピークレスポンストラフィックを表示し、異常の可能性がある上位N個のIPアドレスを見つけます。

[インターネット公開] ページに移動して、現時点でのピークリクエストトラフィックを表示し、異常である可能性のある上位N個のIPアドレスを見つけます。

アウトバウンド接続の応答のピークトラフィックとインターネット上で公開されているリクエストのピークトラフィックの合計に基づいて、トラフィックが異常である可能性のあるアセットのIPアドレスを計算します。

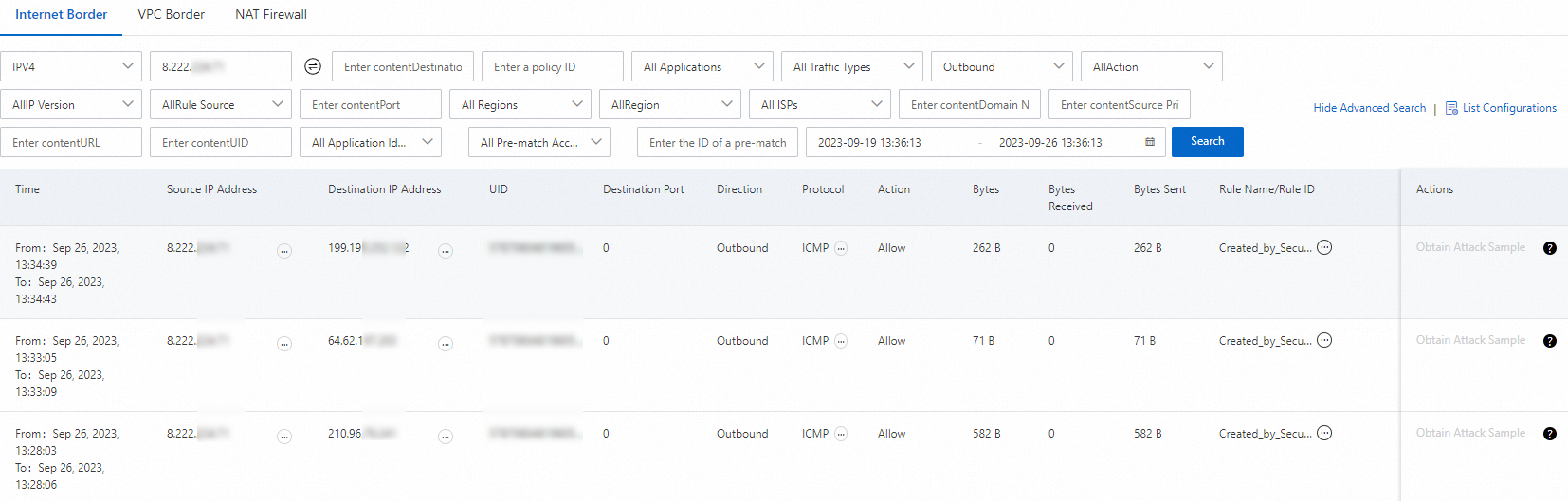

ログ監査ページに移動して、送信元IPアドレスをブロックするか、追加の帯域幅を購入する必要があるかを確認します。

説明数式に基づいて計算されたピークインバウンドトラフィックは、[概要] ページに表示されるピークインバウンドトラフィックと一致しない場合があります。 したがって、異常として識別されたIPアドレスは、不正確であり得る。 ログに基づいて問題をトラブルシューティングできます。

次の例は、アウトバウンドトラフィックのピーク異常を特定してトラブルシューティングする方法を示しています。 ピークのインバウンドトラフィック異常を特定してトラブルシューティングする場合は、同じ操作を実行します。 違いは、[インターネット露出] ページでのみピークインバウンドトラフィックを表示できることです。

[概要] ページに移動して、トラフィックの傾向を表示します。 指定した時点でアウトバウンドトラフィックのピーク異常が特定された場合は、異常に応じてIPアドレスを特定し、トラブルシューティングの解決策を決定できます。

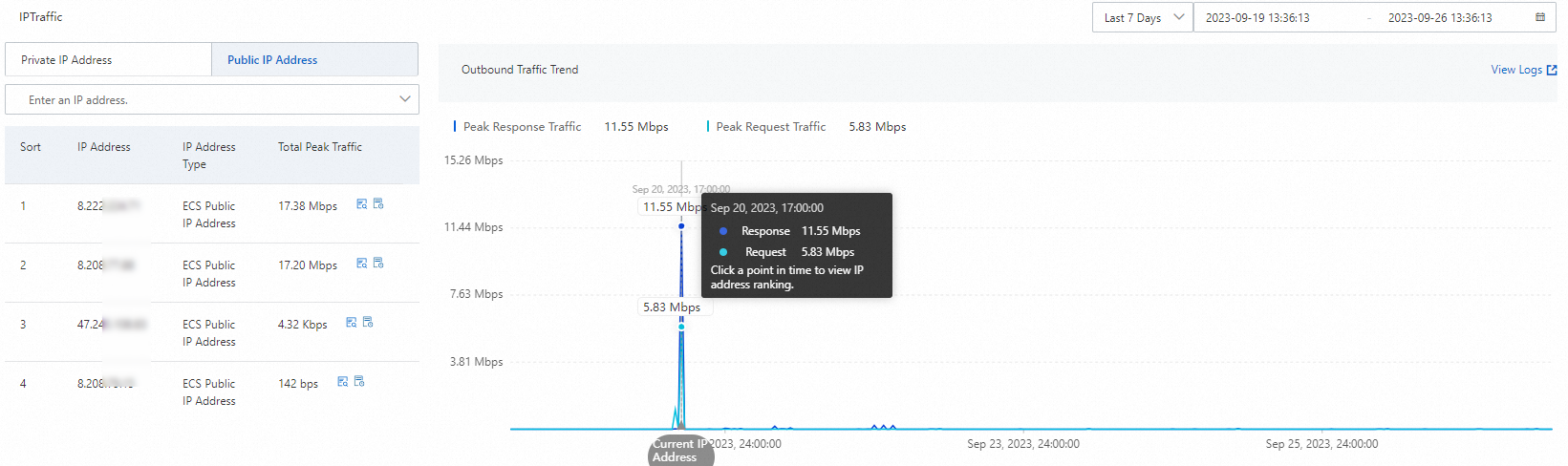

[アウトバウンド接続] ページに移動して、現時点でのピークのアウトバウンドトラフィックを表示し、異常として識別されたIPアドレスを特定し、そのIPアドレスに対応するリクエスト値とレスポンス値を表示します。

異常と識別されたIPアドレスをクリックして、アセットのリクエストとレスポンスのトラフィックの傾向とピーク帯域幅を表示します。

ログ監査ページに移動して、IPアドレスが外部ドメイン名またはIPアドレスと通信するかどうかを確認し、送信元IPアドレスをブロックするか、追加の帯域幅を購入するかを判断します。

トラフィックメータリングモデルに基づく計算例

例 1

企業はクラウド上でインターネットアクセスサービスを提供します。 次の表に、特定の時点でCloud Firewallを通過するトラフィックを示します。

トラフィック方向

ピーク要求トラフィック

ピーク応答トラフィック

インバウンド (インターネット公開)

300 Mbit/s

500 Mbit/s

アウトバウンド (アウトバウンド接続)

200 Mbit/s

150 Mbit/s

Cloud Firewallは、合計1,150 Mbit/sのピークトラフィックを処理します。

最適化の前: ピークインバウンドトラフィック=300 Mbit/s + 150 Mbit/s = 450 Mbit/s。 ピークアウトバウンドトラフィック=200 Mbit/s + 500 Mbit/s = 700 Mbit/s。 Cloud Firewallは、統計収集にMbit/s 700大きい値を使用します。

最適化後: ピークインバウンドトラフィック=300 Mbit/s + 500 Mbit/s = 800 Mbit/s。 ピークアウトバウンドトラフィック=200 Mbit/s + 150 Mbit/s = 350 Mbit/s。 Cloud Firewallは、統計収集にMbit/s 800大きい値を使用します。

結論として、計算されたピークトラフィックは、最適化後に増加する。

例 2

企業は、その本番環境をクラウド上に展開し、多数の外部アクセスサービスを有する。 次の表に、特定の時点でCloud Firewallを通過するトラフィックを示します。

トラフィック方向

ピーク要求トラフィック

ピーク応答トラフィック

インバウンド (インターネット公開)

250 Mbit/s

150 Mbit/s

アウトバウンド (アウトバウンド接続)

100 Mbit/s

200 Mbit/s

Cloud Firewallは、合計700 Mbit/sのピークトラフィックを処理します。

最適化前: ピークインバウンドトラフィック=250 Mbit/s + 200 Mbit/s = 450 Mbit/s。 ピークアウトバウンドトラフィック=100 Mbit/s + 150 Mbit/s = 250 Mbit/s。 Cloud Firewallは、統計収集にMbit/s 450大きい値を使用します。

最適化後: ピークインバウンドトラフィック=250 Mbit/s + 150 Mbit/s = 400 Mbit/s。 ピークアウトバウンドトラフィック=100 Mbit/s + 200 Mbit/s = 300 Mbit/s。 Cloud Firewallは、統計収集にMbit/s 400大きい値を使用します。

結論として、計算されたピークトラフィックは、最適化後に減少する。

例3

企業は、クラウド上にほぼ同じ数のインバウンドとアウトバウンドのサービスを持っています。 次の表に、特定の時点でCloud Firewallを通過するトラフィックを示します。

トラフィック方向

ピーク要求トラフィック

ピーク応答トラフィック

インバウンド (インターネット公開)

400 Mbit/s

300 Mbit/s

アウトバウンド (アウトバウンド接続)

250 Mbit/s

300 Mbit/s

Cloud Firewallは、合計1,250 Mbit/sのピークトラフィックを処理します。

最適化の前: ピークインバウンドトラフィック=400 Mbit/s + 300 Mbit/s = 700 Mbit/s。 ピークアウトバウンドトラフィック=250 Mbit/s + 300 Mbit/s = 550 Mbit/s。 Cloud Firewallは、統計収集にMbit/s 700大きい値を使用します。

最適化後: ピークインバウンドトラフィック=400 Mbit/s + 300 Mbit/s = 700 Mbit/s。 ピークアウトバウンドトラフィック=250 Mbit/s + 300 Mbit/s = 550 Mbit/s。 Cloud Firewallは、統計収集にMbit/s 700大きい値を使用します。

結論として、計算されたピークトラフィックは、最適化後も変わらないままである。