複数のアリババクラウドアカウントにわたってアプリケーションを監視し、トレース機能を実装する場合、アプリケーションデータを1つのアリババクラウドアカウントに集約し、RAMユーザーまたはRAMロールを使用して他のアリババクラウドアカウントにデータの表示または管理を承認できます。

制限事項

複数のアリババクラウドアカウントのアプリケーションデータを1つのアリババクラウドアカウントに集約する場合、異なるアカウントのデータレポート、承認、請求書、およびきめ細かい権限を手動で分離する必要があります。これは、ユーザーエクスペリエンスの複雑さを大幅に増大させます。一般に、複数のアリババクラウドアカウントを持つ企業の場合、各アカウントが独自のアプリケーションを管理することをお勧めします。したがって、集約については総合的に検討してください。

ソリューション

企業がアリババクラウドアカウントAとBの両方を持っていると仮定します。アカウントAはApplication Real-Time Monitoring Service(ARMS)のアクティブ化に使用され、アカウントBはContainer Service for Kubernetes(ACK)のアクティブ化に使用されました。企業がアカウントBのアプリケーションをアカウントAに属するARMSサービスに統合し、アカウントAを使用してすべてのアプリケーションを管理する場合、企業は次の操作を実行できます。

アカウントAのRAMユーザーを作成し、AliyunARMSFullAccessポリシーとAliyunSTSAssumeRoleAccessポリシーをRAMユーザーにアタッチします。詳細については、RAMユーザーの作成を参照してください。

RAMユーザーのAccessKeyペアを作成します。詳細については、AccessKeyペアの作成を参照してください。

アカウントBのアプリケーションにack-arms-cmonitorエージェントをインストールします。詳細については、アプリケーションを手動でApplication Monitoring eBPF Editionに接続するを参照してください。

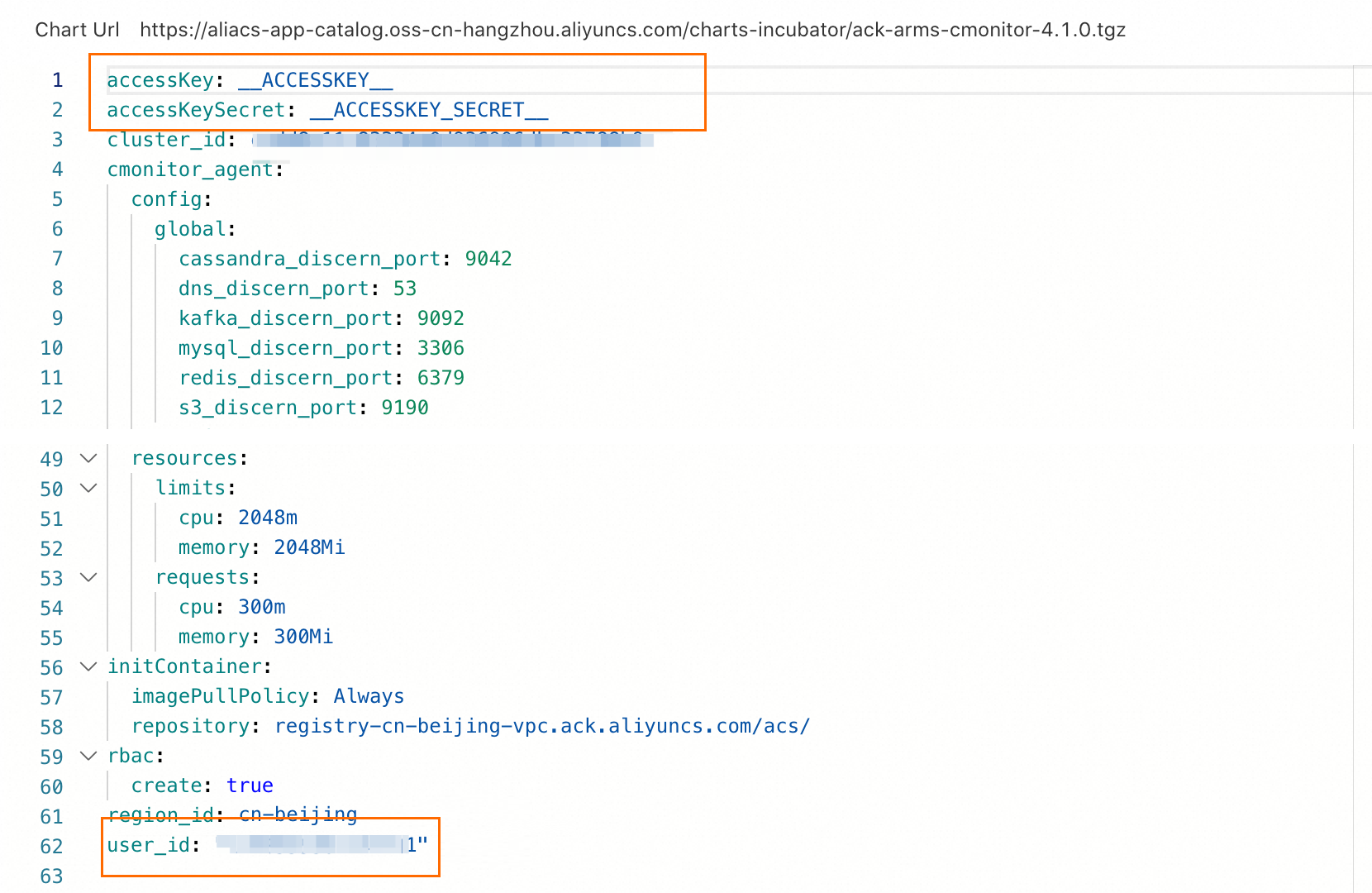

ACKコンソールにログインします。クラスタ詳細ページの左側のナビゲーションペインで、を選択します。Helmページで、ack-arms-cmonitorを見つけて、[アクション]列の更新をクリックします。

accessKeyパラメータとaccessKeySecretパラメータを手順2で取得したAccessKey IDとAccessKeyシークレットに置き換え、uidパラメータをアカウントAのIDに置き換えて、OKをクリックします。その後、アカウントBのACKアプリケーションデータはアカウントAのARMSサービスに報告されます。

アカウントAのRAMユーザーを使用してアプリケーションを管理します。

方法1:手順1で作成したRAMユーザーを使用します。

方法2:アカウントAの別のRAMユーザーを作成します。

アカウントAの別のRAMユーザーを作成します。その後、AliyunARMSFullAccessポリシーをRAMユーザーにアタッチして、RAMユーザーがARMSに対するフルパーミッションを持つようにすることができます。また、カスタムポリシーをRAMユーザーにアタッチして、アプリケーションに対するきめ細かいパーミッションを付与することもできます。詳細については、Application Monitoring:カスタムポリシーをRAMユーザーにアタッチするを参照してください。

説明前述の方法に加えて、アカウントBのRAMユーザーを使用してアカウントAのRAMロールを引き受けることで、アプリケーションを管理できます。詳細については、(オプション)RAMロールを使用してアプリケーションを管理するセクションを参照してください。

(オプション)RAMロールを使用してアプリケーションを管理する

アカウントAのRAMユーザーにARMSを使用させたくない場合は、アカウントBのRAMユーザーにARMSの使用を承認できます。

手順1:アカウントBにパーミッションを付与する

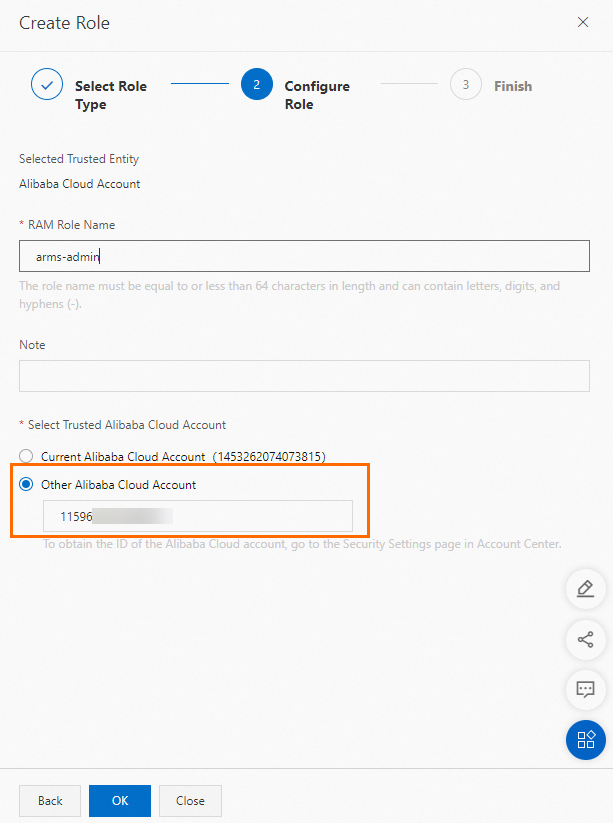

アカウントAを使用して、信頼エンティティがアリババクラウドアカウントであるRAMロールを作成します。この例では、RAMロール

arms-adminが作成されます。アカウントBを信頼エンティティとして設定します。詳細については、信頼できるアリババクラウドアカウントのRAMロールを作成するを参照してください。

AliyunARMSFullAccessポリシーを

arms-adminにアタッチして、RAMユーザーがARMSに対するフルパーミッションを持つようにします。また、カスタムポリシーをRAMロールにアタッチして、アプリケーションに対するきめ細かいパーミッションを付与することもできます。カスタムポリシーの作成方法については、Application Monitoring:カスタムポリシーをRAMユーザーにアタッチするを参照してください。

ポリシーをRAMロールにアタッチする方法については、RAMロールにパーミッションを付与するを参照してください。

アカウントBのRAMユーザーを作成します。

詳細については、RAMユーザーの作成を参照してください。

重要RAMユーザーのユーザー名とパスワードを保存します。

アカウントBを使用して、AliyunSTSAssumeRoleAccessポリシーをRAMユーザーにアタッチします。その後、RAMユーザーはRAMロールを引き受けることができます。

詳細については、RAMユーザーにパーミッションを付与するを参照してください。

手順2:アカウントBのRAMユーザーを使用してアプリケーションを管理する

アカウントBに属するRAMユーザーを使用して、RAMコンソールにログインします。

詳細については、RAMユーザーとしてアリババクラウド管理コンソールにログインするを参照してください。

アバターにポインターを移動し、IDの切り替えをクリックします。

手順1でアカウントAのIDとアカウントAに作成したRAMロールの名前を入力します。

詳細については、RAMロールを引き受けるを参照してください。

ARMSコンソールにログインします。左側のナビゲーションペインで、を選択します。[アプリケーション]ページで、アプリケーションを表示します。