デフォルトでは、Alibaba Cloud Linux では脆弱性に対する緩和策が有効になっています。ただし、緩和策はシステム パフォーマンスに影響を与える可能性があります。必要に応じて、脆弱性に対する緩和策を無効にすることができます。このトピックでは、Alibaba Cloud Linux に存在する CPU の脆弱性、CPU の脆弱性の緩和策のステータスを示すファイル、および CPU の脆弱性に対する緩和策を無効にする方法について説明します。

背景情報

2018 年 1 月、Google Project Zero は、Spectre および Meltdown として知られる、最新の プロセッサに影響を与える新しいクラスの脆弱性を公開しました。攻撃者はこれらの脆弱性を悪用して権限のある データを盗み、システム セキュリティを著しく損なう可能性があります。 Spectre と Meltdown の脆弱性は、Intel、AMD、ARM プロセッサなど、ほとんどの主流 プロセッサに存在し、最初の公開以来多くの注目を集めています。 Alibaba Cloud プロダクトも必然的にこれらの脆弱性の影響を受けます。 Linux オペレーティングシステムを含む主流のオペレーティングシステムは、脆弱性に対するソフトウェア緩和策を提供しています。 Spectre と Meltdown の脆弱性は、2018 年 1 月の最初の公開以来、より多くの亜種やタイプへと進化し続けており、長期にわたって存続すると予想されています。

Spectre と Meltdown の脆弱性は、プロセッサ パフォーマンスの向上に必要なプロセッサ ハードウェアの投機的実行とアウトオブオーダー実行の機能を悪用します。 Spectre と Meltdown の脆弱性に対する緩和策は、CPU パフォーマンスを低下させます。

ほとんどの場合、ソフトウェア緩和策は脆弱性を軽減することしかできず、排除することはできません。

脆弱性

次の表は、Alibaba Cloud Linux 2 および Alibaba Cloud Linux 3 の CPU の脆弱性と、カーネル ブート cmdline で脆弱性に対する緩和策を無効にする方法について説明しています。

Alibaba Cloud Linux 3

x86

CVE | 緩和策ステータス ファイルへのパス① | デフォルトの処理方法 | 緩和策を無効にする方法 |

/sys/devices/system/cpu/vulnerabilities/spectre_v1 | デフォルトでは、緩和策は有効になっています。 | 緩和策は強制的に有効化されており、無効にすることはできません。 | |

/sys/devices/system/cpu/vulnerabilities/spectre_v1 | デフォルトでは、緩和策は有効になっています。 |

| |

/sys/devices/system/cpu/vulnerabilities/spectre_v2 | デフォルトでは、緩和策は有効になっています。 |

| |

/sys/devices/system/cpu/vulnerabilities/spec_store_bypass | ハードウェア機能に基づいて、カーネルによって緩和策が有効になります。 | 次のパラメーターのいずれかを追加します。

| |

/sys/devices/system/cpu/vulnerabilities/meltdown | デフォルトでは、緩和策は有効になっています。 | 次のパラメーターのいずれかを追加します。

| |

/sys/devices/system/cpu/vulnerabilities/l1tf | デフォルトでは、緩和策は有効になっています。 |

| |

/sys/devices/system/cpu/vulnerabilities/mds | デフォルトでは、緩和策は有効になっています。 | 次のパラメーターを追加します。

| |

/sys/devices/system/cpu/vulnerabilities/srbds | デフォルトでは、マイクロコード緩和策が提供されています。 |

| |

/sys/devices/system/cpu/vulnerabilities/mmio_stale_data | デフォルトでは、緩和策は有効になっています。 | 次のパラメーターを追加します。

| |

/sys/devices/system/cpu/vulnerabilities/tsx_async_abort | デフォルトでは、緩和策は有効になっています。 | 次のパラメーターを追加します。

| |

/sys/devices/system/cpu/vulnerabilities/retbleed | デフォルトでは、緩和策は有効になっています。 |

説明 カーネル バージョン | |

N/A | N/A | N/A | すべての CPU 脆弱性緩和策を無効にするには、 |

ARM64

CVE | 緩和策ステータス ファイルへのパス① | デフォルトの処理方法 | 緩和策を無効にする方法 |

/sys/devices/system/cpu/vulnerabilities/spectre_v1 | デフォルトでは、緩和策は有効になっています。 | 緩和策は強制的に有効化されており、無効にすることはできません。 | |

/sys/devices/system/cpu/vulnerabilities/spectre_v2 | デフォルトでは、緩和策は有効になっています。 |

| |

/sys/devices/system/cpu/vulnerabilities/spectre_v2 | デフォルトでは、緩和策は有効になっています。 |

説明 カーネル バージョン | |

/sys/devices/system/cpu/vulnerabilities/spec_store_bypass | デフォルトでは、緩和策は有効になっています。 |

| |

/sys/devices/system/cpu/vulnerabilities/meltdown | デフォルトでは、緩和策は有効になっています。 |

| |

N/A | N/A | N/A | すべての CPU 脆弱性緩和策を無効にするには、 |

Alibaba Cloud Linux 2

CVE | 緩和策ステータス ファイルへのパス① | デフォルトの処理方法 | 緩和策を無効にする方法 |

/sys/devices/system/cpu/vulnerabilities/spectre_v1 | デフォルトでは、緩和策は有効になっています。 | 緩和策は強制的に有効化されており、無効にすることはできません。 | |

/sys/devices/system/cpu/vulnerabilities/spectre_v1 | デフォルトでは、緩和策は有効になっています。 | nospectre_v1=off パラメーターを追加します。 説明 このパラメーターは、カーネルバージョン | |

/sys/devices/system/cpu/vulnerabilities/spectre_v2 | デフォルトでは、軽減策は有効になっています。(spectre_v2=auto) | 次のパラメーターのいずれかを追加します。

説明 カーネルバージョン | |

/sys/devices/system/cpu/vulnerabilities/spec_store_bypass | プロセッサが (spec_store_bypass_disable=auto) | 次のパラメーターのいずれかを追加します。

説明 カーネル バージョン | |

/sys/devices/system/cpu/vulnerabilities/meltdown | デフォルトでは、軽減策は有効になっています。 | 次のパラメーターのいずれかを追加します。

説明 カーネル バージョン | |

/sys/devices/system/cpu/vulnerabilities/l1tf | デフォルトでは、ゲスト カーネルで有効になっているのは | l1tf=off パラメーターを追加します。 説明 カーネルバージョン | |

/sys/devices/system/cpu/vulnerabilities/mds | デフォルトでは、軽減策は有効になっています。 | mds=off パラメーターを追加します。 説明 カーネルバージョン | |

該当なし | 該当なし | 該当なし |

|

① 移行ステータスファイルは、Alibaba Cloud Linux インスタンス上の CPU に脆弱性があるかどうか、およびどの軽減策がアクティブになっているかを示します。ファイル内の有効な値:

Not affected: CPU に脆弱性はありません。Vulnerable: CPU に脆弱性があり、軽減策は無効になっています。Mitigation: CPU に脆弱性があり、軽減策は有効になっています。

CPU の脆弱性に対する緩和策を無効にする

このセクションでは、Alibaba Cloud Linux 3 で Spectre Variant 2 の脆弱性に対する緩和策を無効にする方法について説明します。

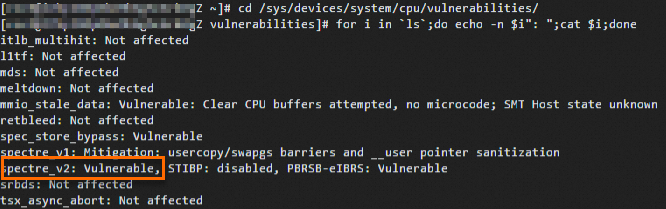

次のコマンドを実行して、

nospectre_v2パラメーターをデフォルト カーネルのboot cmdlineに追加し、Spectre Variant 2 の脆弱性に対する緩和策を無効にします。sudo grubby --update-kernel=`sudo grubby --default-kernel` --args='nospectre_v2'次のコマンドを実行してインスタンスを再起動し、構成を適用します。

警告インスタンスを再起動すると、インスタンスが一時的に停止するため、サービス中断やデータ損失が発生する可能性があります。インスタンスを再起動する前に重要なデータをバックアップし、オフピーク時にインスタンスを再起動することをお勧めします。

sudo reboot次のコマンドを実行して、Spectre Variant 2 の緩和策ステータス ファイルを表示し、Spectre Variant 2 の脆弱性に対する緩和策が無効になっているかどうかを確認します。

cd /sys/devices/system/cpu/vulnerabilities/ for i in `ls`;do echo -n $i": ";cat $i;done次のようなコマンドが表示されます。

spectre_v2: Vulnerableは、Spectre Variant 2 の脆弱性に対する緩和策が無効になっていることを示します。