Container Service for Kubernetes (ACK) クラスターを作成すると、API サーバー用の内部エンドポイントとして非公開のクラシックロードバランサー (CLB) インスタンスが自動的に作成されます。この CLB インスタンスに Elastic IP アドレス (EIP) を関連付けると、パブリックエンドポイントが公開されます。API サーバーに到達可能な IP アドレスを制限するには、CLB インスタンスのポート 6443 にアクセス制御リスト (ACL) — ホワイトリストまたはブラックリスト — を構成します。リスナー作成時にアクセス制御を設定するか、既存のリスナーのアクセス制御設定を変更できます。詳細については、「アクセスの制御」をご参照ください。

パブリックエンドポイントと内部エンドポイントは同じ CLB インスタンスを共有しています。構成した ACL ポリシーは両方のエンドポイントに同時に適用され、パブリックアクセスと内部アクセスで異なるポリシーを設定することはできません。

前提条件

開始前に、以下の要件を満たしていることを確認してください。

-

API サーバー用に非公開 CLB インスタンスが作成済みの ACK クラスター

ホワイトリストに必要な CIDR ブロック

ホワイトリストを構成する場合、以下の CIDR ブロックを必ず含める必要があります。これらの範囲は、クラスターのコントロールプレーン、ノードから API サーバーへの通信、およびコンソールサービスをカバーしています。これらをブロックすると、クラスターの操作および管理が中断されます。

| CIDR ブロック | 必須となる理由 |

|---|---|

100.104.0.0/16 |

コントロールプレーンコンポーネント用の ACK 管理範囲 — コントロールプレーントラフィックはこの範囲から送信されます |

| クラスター VPC のプライマリ CIDR ブロック、追加された CIDR ブロック、またはクラスターノードが配置されている vSwitch CIDR ブロック | クラスターノードは VPC ネットワーク経由で API サーバーと通信します。これをブロックすると、ノードとコントロールプレーン間の接続性が失われます |

| API サーバーにアクセスする必要のあるクライアントの送信元 CIDR ブロック | ご利用のワークステーション、CI/CD システム、その他の外部ツールがエンドポイントに到達できるようにします |

| (ACK Edge クラスターのみ)エッジノードの egress CIDR ブロック | エッジノードはこれらの範囲を通じて API サーバーにアクセスします |

| (ACK Lingjun クラスターのみ) Lingjun Virtual Private Datacenter (VPD) の CIDR ブロック | Lingjun クラスターノードは VPD ネットワーク経由で通信します |

これらの CIDR ブロックをブラックリストに追加してはいけません。ブラックリストに追加すると、コントロールプレーン通信が遮断され、クラスター管理操作が機能しなくなります。

API サーバーのアクセス制御の構成

-

ACK コンソールにログインします。左側のナビゲーションウィンドウで、[クラスター] をクリックします。

-

[クラスター] ページで、管理対象のクラスターを見つけ、その名前をクリックします。左側のウィンドウで、[クラスター情報] をクリックします。

-

[クラスター情報] ページで、[基本情報] タブをクリックします。[ネットワーク] セクションで、API サーバー 内部エンドポイント の右側にある [アクセス制御の設定] をクリックします。注意事項を確認し、[確認] をクリックします。

-

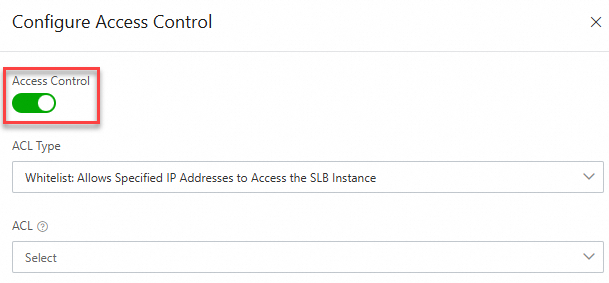

SLB コンソールの [アクセス制御の構成] パネルで、[アクセス制御] スイッチをオンにし、[ACL タイプ] および [ACL] パラメーターを設定して、[OK] をクリックします。CLB のアクセス制御の詳細については、「アクセス制御の有効化」をご参照ください。

関連トピック

-

アクセスの制御 — CLB アクセス制御構成の完全なリファレンス