Topik ini menjelaskan cara mengonfigurasi single sign-on (SSO) antara Azure Active Directory (Azure AD) dan WUYING Workspace (Edisi Pro) menggunakan protokol Security Assertion Markup Language (SAML) 2.0. Setelah SSO dikonfigurasi, pengguna akhir dapat masuk ke komputer cloud mereka menggunakan kredensial Azure AD yang sudah ada—tanpa memerlukan sistem akun terpisah.

Dalam pengaturan ini, WUYING Workspace bertindak sebagai penyedia layanan (SP) dan Azure AD bertindak sebagai penyedia identitas (IdP). Kedua pihak saling menukar file metadata SAML untuk membangun hubungan kepercayaan.

Konsep utama

Single sign-on memungkinkan pengguna mengakses beberapa aplikasi dengan satu set kredensial, berdasarkan federasi identitas antara IdP dan SP yang saling dipercaya.

Penyedia identitas (IdP): mengelola identitas pengguna dan melakukan otentikasi saat login. Contoh IdP umum meliputi:

Lokal: Active Directory Federation Service (AD FS), Shibboleth

Cloud: Azure Active Directory (Azure AD), Google Workspace, Okta, OneLogin

Penyedia layanan (SP): aplikasi yang bergantung pada IdP untuk mengotentikasi pengguna. Dalam skenario SAML 2.0, WUYING Workspace berperan sebagai SP.

SAML 2.0: standar de facto perusahaan untuk SSO. SP dan IdP saling menukar metadata SAML untuk membangun kepercayaan timbal balik, lalu menggunakan pernyataan SAML guna mengotentikasi pengguna.

Prasyarat

Sebelum memulai, pastikan Anda memiliki:

Tenant Azure AD aktif dengan pengguna yang ingin di-onboard

Akses admin ke Konsol WUYING Workspace (EDS)

Akses admin ke portal Azure AD

Jaringan kantor yang telah dibuat di WUYING Workspace

Kedua sisi harus dikonfigurasi secara independen. Memberi otorisasi pengguna di Azure AD tidak secara otomatis menyediakan komputer cloud untuk pengguna tersebut di WUYING Workspace. Agar berhasil masuk melalui SSO, pengguna harus diotorisasi di Azure AD dan memiliki komputer cloud yang ditetapkan di WUYING Workspace.

Konfigurasi SSO

Konfigurasi SSO mencakup empat langkah:

Konfigurasi WUYING Workspace sebagai SP tepercaya di Azure AD

Konfigurasi Azure AD sebagai IdP tepercaya di WUYING Workspace

Langkah 1: Buat pengguna convenience di WUYING Workspace

WUYING Workspace menggunakan pengguna convenience untuk memetakan akun lokal ke identitas Azure AD. Username pengguna convenience harus sesuai dengan username Azure AD. Pencocokan tidak peka terhadap huruf besar/kecil.

Persyaratan format username:

Panjang: 3–24 karakter

Karakter yang diizinkan: huruf kecil, angka, tanda hubung (

-), garis bawah (_), dan titik (.)Harus dimulai dengan huruf kecil

Opsi A: Entri manual — cocok untuk jumlah pengguna yang sedikit. Masukkan detail pengguna langsung di tab Manual Entry panel Buat Pengguna.

Opsi B: Impor batch — cocok untuk jumlah pengguna yang banyak. Siapkan file CSV dan impor di tab Batch Entry. Ikuti langkah-langkah berikut untuk menyiapkan CSV dari ekspor Azure AD:

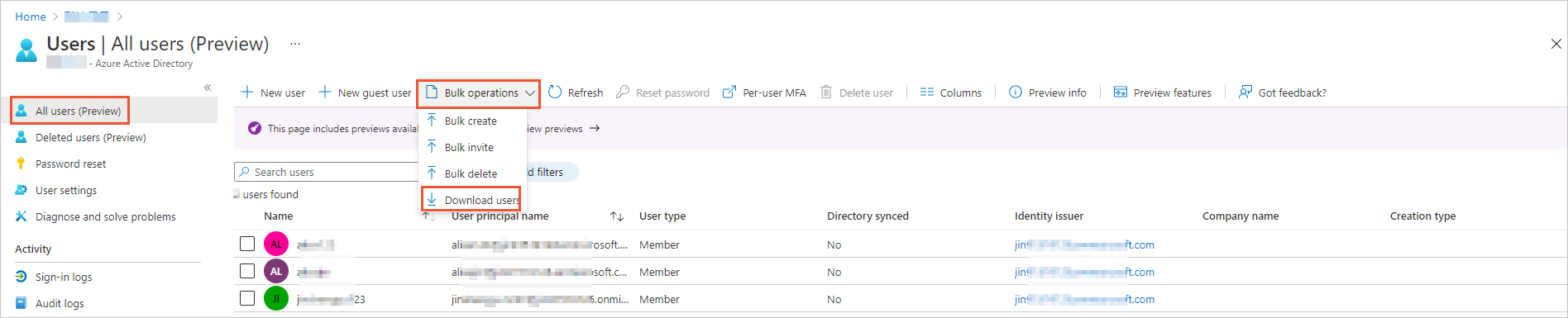

Masuk ke portal Azure AD.

Di panel navigasi kiri, klik Users.

Di halaman All users (Preview), pastikan pengguna yang ingin di-onboard memiliki kredensial yang valid dan username-nya memenuhi persyaratan format di atas.

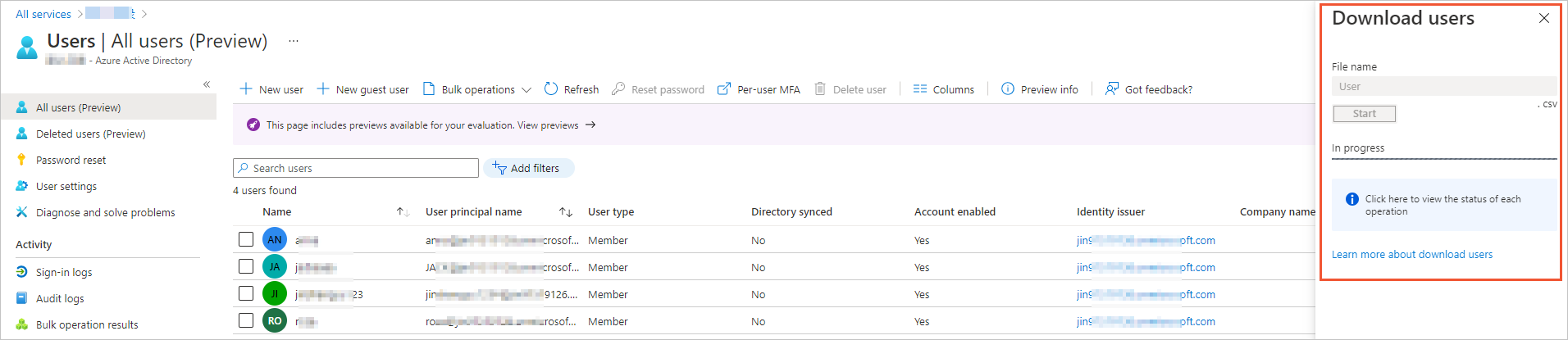

Di bilah navigasi atas, klik Bulk operations, lalu pilih Download users.

Ikuti petunjuk di layar untuk mengunduh file CSV.

Buka file CSV di Excel. Kolom

userPrincipalNameberada dalam formatUsername@Domain. Gunakan bagian sebelum tanda@sebagai username pengguna convenience.Jika

userPrincipalNamemerupakan alamat email aktual pengguna, gunakan nilai tersebut sebagai kolom Email. Jika alamat email aktual berbeda dariuserPrincipalName, tentukan alamat email aktual tersebut.Format file CSV agar sesuai dengan salah satu tata letak berikut:

Jenis akun Kolom 1 Kolom 2 Kolom 3 Kolom 4 Diaktifkan pengguna Username Alamat email Telepon (opsional) — Diaktifkan administrator Username Email (opsional) Telepon (opsional) Password Simpan file dalam format CSV dan impor di tab Batch Entry. Untuk detailnya, lihat Buat akun convenience.

Setelah membuat pengguna convenience, segera tetapkan komputer cloud untuk pengguna tersebut. Untuk detailnya, lihat Kelola akun convenience.

Langkah 2: Buat aplikasi Azure AD dan tetapkan pengguna

Buat aplikasi non-galeri di Azure AD untuk merepresentasikan WUYING Workspace, lalu otorisasi pengguna Azure AD yang akan menggunakan SSO.

Di panel navigasi kiri portal Azure AD, klik Enterprise applications.

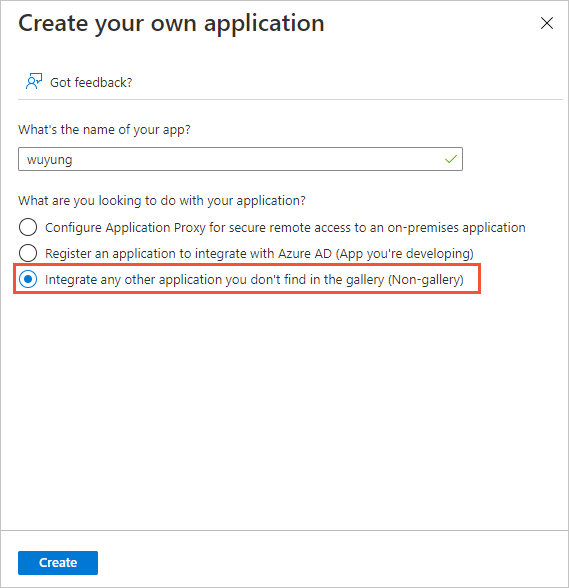

Di halaman All applications, klik New application.

Di bilah navigasi atas, klik Create your own application.

Masukkan nama aplikasi, pilih Integrate any other application you don't find in the gallery (Non-gallery), lalu klik Create.

Muat ulang halaman, lalu klik aplikasi yang baru saja Anda buat.

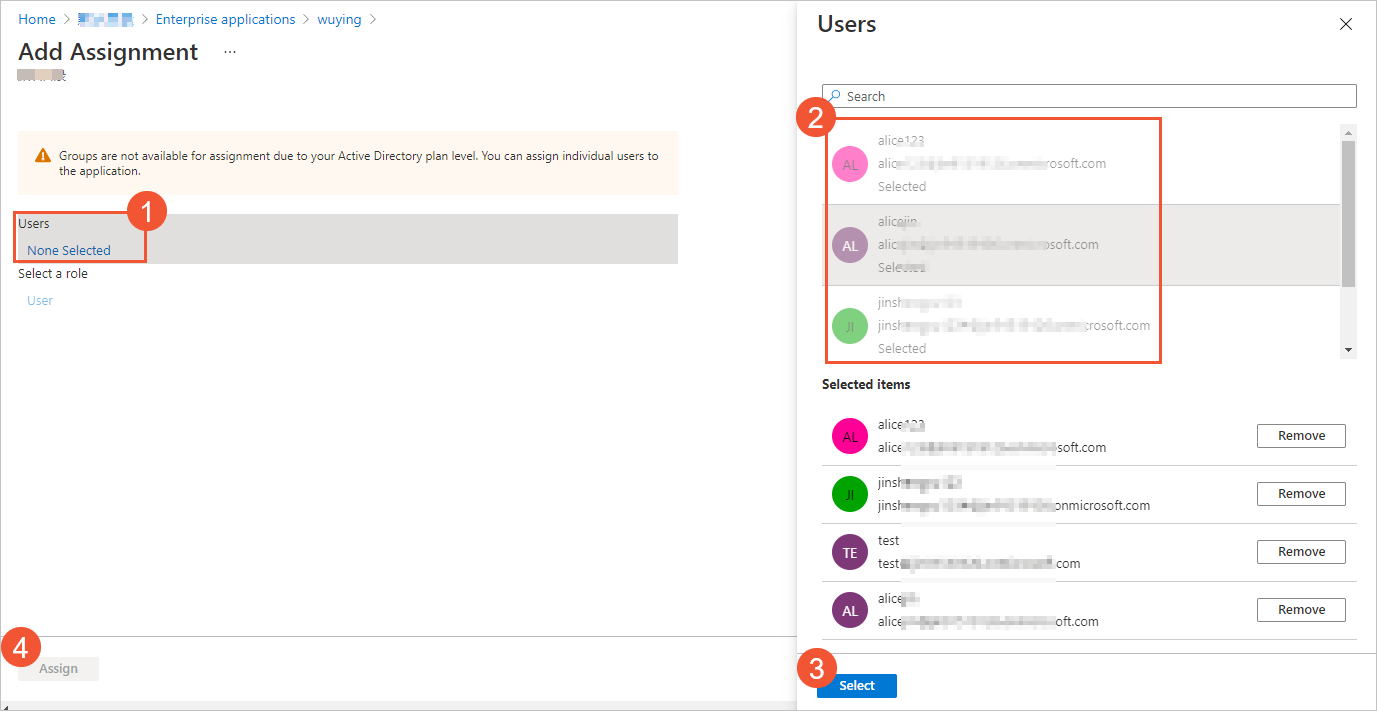

Di panel navigasi kiri, klik Users and Groups, lalu klik Add user/group.

Di halaman Add Assignment, pilih pengguna yang memerlukan akses SSO, lalu klik Assign.

Langkah 3: Konfigurasi WUYING Workspace sebagai SP tepercaya di Azure AD

Unggah file metadata SAML WUYING Workspace ke Azure AD. Hal ini memberi tahu Azure AD Identifier (Entity ID) dan Reply URL yang diperlukan untuk mengirim pernyataan SAML ke WUYING Workspace.

Ambil file metadata dari WUYING Workspace:

Masuk ke Konsol WUYING Workspace (EDS).

Di panel navigasi kiri, pilih Networks & Storage > Office Networks.

Di halaman Office Network (Formerly Workspace), klik ID jaringan kantor tempat Anda ingin mengaktifkan SSO.

Di panel navigasi kiri halaman detail jaringan kantor, klik tab Other.

Klik Download Application Metadata File di samping Application Metadata. File akan disimpan ke folder Downloads lokal Anda.

Unggah file metadata ke Azure AD:

Di portal Azure AD, buka aplikasi yang Anda buat di Langkah 2.

Di panel navigasi kiri, klik Single sign-on, lalu pilih SAML.

Klik Upload metadata file, pilih file yang diunduh di atas, lalu klik Add.

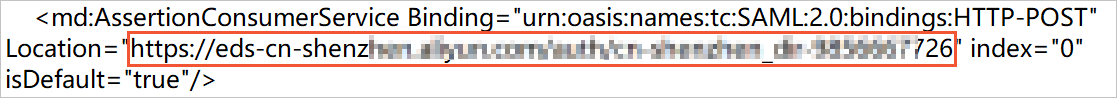

Di panel Basic SAML Configuration, verifikasi nilai yang diisi otomatis, lalu klik Save.

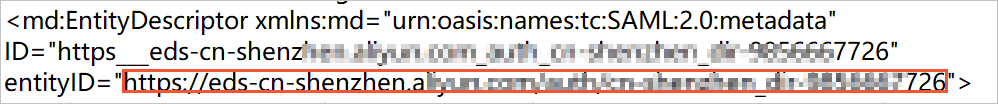

Setelah diunggah, bidang Identifier dan Reply URL akan diisi otomatis dari file metadata. Jika tidak terisi, tentukan nilainya secara manual: - Identifier (Entity ID): nilai

entityIDdalam tagmd:EntityDescriptor. - Reply URL (Assertion Consumer Service URL): nilai

- Reply URL (Assertion Consumer Service URL): nilai Locationdalam tagmd:AssertionConsumerService.

Langkah 4: Konfigurasi Azure AD sebagai IdP tepercaya di WUYING Workspace

Unggah file metadata SAML Azure AD ke WUYING Workspace. Hal ini memungkinkan WUYING Workspace memvalidasi pernyataan SAML yang diterima dari Azure AD.

Ambil file metadata Azure AD:

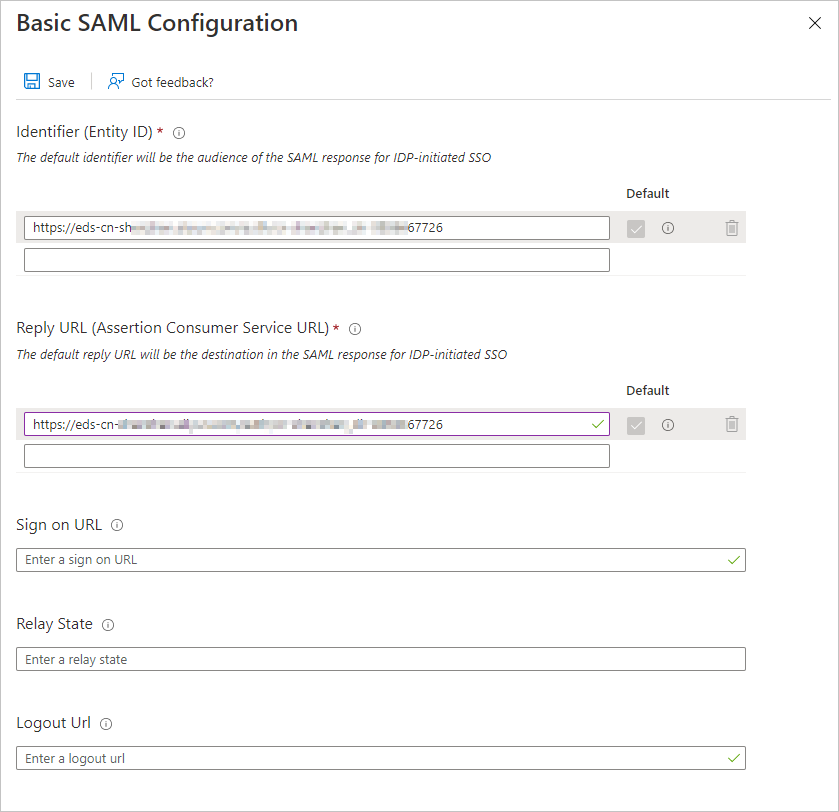

Di portal Azure AD, buka aplikasi yang Anda buat di Langkah 2.

Di panel navigasi kiri, klik Single sign-on.

Di bagian SAML Signing Certificate, klik Download di samping Federation Metadata XML. File akan disimpan ke folder Downloads lokal Anda.

Unggah file metadata ke WUYING Workspace:

Masuk ke Konsol WUYING Workspace (EDS).

Di panel navigasi kiri, pilih Networks & Storage > Office Networks.

Di halaman Office Network (Formerly Workspace), klik ID jaringan kantor.

Di panel navigasi kiri halaman detail jaringan kantor, klik tab Other.

Aktifkan SSO dan unggah file metadata IdP: Ketika status IdP Metadata berubah menjadi Completed, Azure AD telah dikonfigurasi sebagai Penyedia Identitas SAML tepercaya.

SSO: alihkan untuk mengaktifkan fitur SSO untuk jaringan kantor ini. SSO dinonaktifkan secara default; konfigurasi tidak berlaku hingga SSO diaktifkan.

IdP Metadata: klik Upload File, lalu pilih file metadata Azure AD.

Langkah selanjutnya

Setelah menyelesaikan keempat langkah, pengguna akhir dapat masuk ke komputer cloud mereka menggunakan kredensial Azure AD. Contoh berikut menggunakan klien Windows Alibaba Cloud Workspace:

Jalankan klien Windows.

Di halaman Enterprise Edition & Business Edition, masukkan ID ruang kerja.

Di halaman login Pro Edition, masukkan ID jaringan kantor.

Di halaman login Azure AD, masukkan kredensial Azure AD pengguna. Jika otentikasi berhasil, klien akan terbuka dan komputer cloud yang ditetapkan untuk pengguna tersebut akan muncul sebagai kartu. Arahkan kursor ke kartu tersebut, lalu klik Connect Cloud Computer untuk terhubung.

Pemecahan masalah

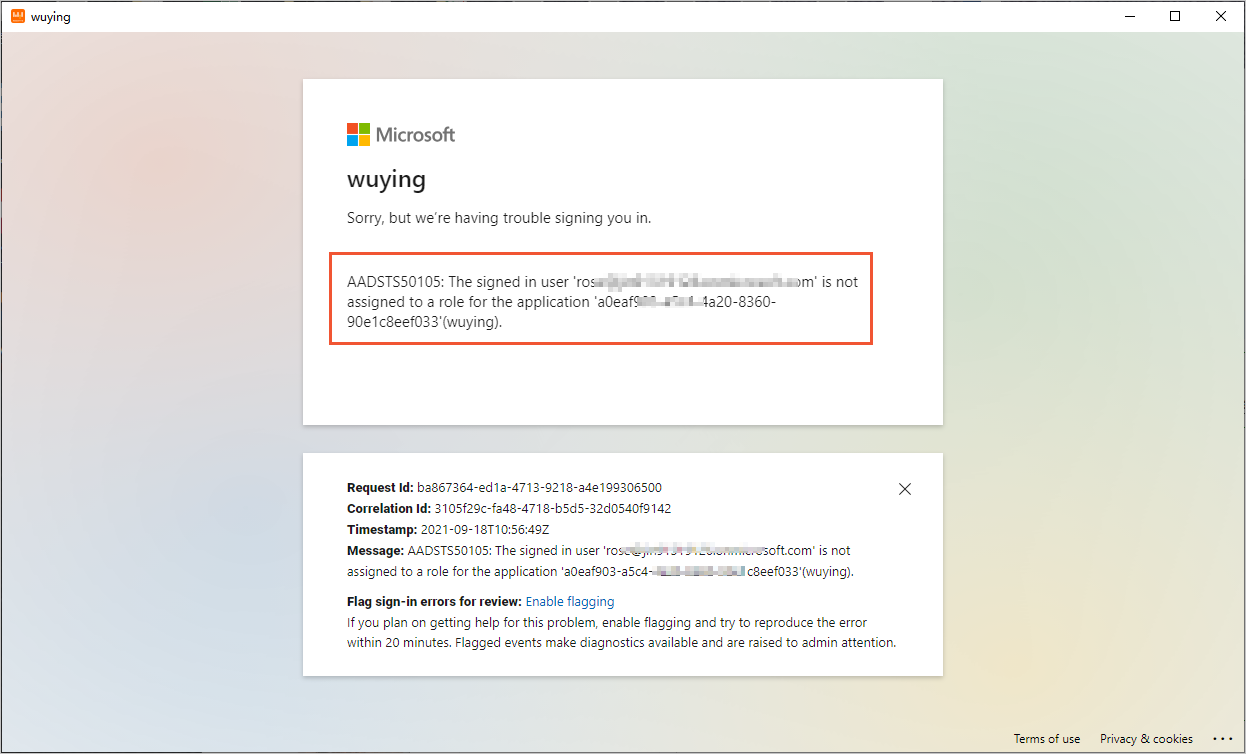

Error di halaman login Azure AD

Jika halaman login menampilkan error yang menunjukkan aplikasi belum ditetapkan untuk pengguna, kembali ke Langkah 2 dan tetapkan aplikasi untuk pengguna tersebut.

Gagal otentikasi di klien

Hubungi administrator Anda untuk memverifikasi bahwa konfigurasi SSO sudah benar (Langkah 3 dan 4).

Error internal di klien

Hubungi administrator Anda untuk memastikan bahwa pengguna convenience yang sesuai dengan username Azure AD sudah ada dan memiliki komputer cloud yang ditetapkan.