Web Application Firewall (WAF) memblokir lalu lintas berbahaya, serangan DDoS, dan ancaman otomatis sebelum mencapai aplikasi web Anda. Panduan ini menjelaskan cara mendaftarkan instans ECS ke WAF dan mengonfigurasi perlindungan terhadap serangan flood HTTP.

Cakupan penerapan

Instans ECS menjalankan layanan web yang dapat diakses melalui Alamat IP publik.

Instans ECS harus berada di salah satu wilayah berikut:

Wilayah Tiongkok: Tiongkok (Chengdu), Tiongkok (Beijing), Tiongkok (Zhangjiakou), Tiongkok (Hangzhou), Tiongkok (Shanghai), Tiongkok (Shenzhen), Tiongkok (Qingdao), Tiongkok (Hong Kong)

Wilayah global: Malaysia (Kuala Lumpur), Indonesia (Jakarta), atau Singapura

Jika instans ECS Anda tidak berada di wilayah yang didukung, gunakan CNAME access.

Langkah 1: Aktifkan instans WAF pay-as-you-go

Buka halaman pembelian Web Application Firewall 3.0 (Pay-As-You-Go).

Atur Product Type menjadi Web Application Firewall 3.0 dan Billing Method menjadi Pay-as-you-go. Lalu, konfigurasikan pengaturan berikut.

Parameter

Deskripsi

Region

Wilayah instans WAF. Atur agar sama dengan wilayah instans ECS Anda. Opsi:

Chinese Mainland

Outside Chinese Mainland

Version

Default-nya adalah Pay-as-you-go 3.0. Tidak perlu dikonfigurasi.

Traffic Billing Protection Threshold

Pertahankan nilai default. Anda dapat mengubahnya nanti.

Service-Linked Role

WAF perlu mengakses sumber daya layanan cloud Anda untuk menyediakan layanan seperti kontrol akses traffic dan analitik pemantauan. Klik Create Service-Linked Role. Sistem secara otomatis membuat peran AliyunServiceRoleForWaf. Jangan ubah peran ini secara manual.

Klik Buy Now dan selesaikan pembayaran.

Langkah 2: Daftarkan instans ECS ke WAF

Masuk ke Konsol Web Application Firewall 3.0. Di bilah menu atas, pilih kelompok sumber daya dan wilayah (Chinese Mainland atau Outside Chinese Mainland). Di panel navigasi kiri, klik Onboarding. Lalu pilih tab Cloud Native. Dari daftar jenis produk cloud, pilih Elastic Compute Service (ECS).

Temukan instans ECS target Anda dan klik Add Now di kolom Actions. Jika instans tidak muncul dalam daftar, klik Synchronize Assets di pojok kanan atas.

Konfigurasikan protokol dan port website Anda:

Di bagian Select instances & ports to protect, klik Add Port di kolom Actions.

Di kotak dialog Add Port, konfigurasikan port dan protokol.

Jenis website

Protokol

Port

Konfigurasi tambahan

HTTP (

http://yourdomain.com)HTTP

80

Tidak ada

HTTPS (

https://yourdomain.com)HTTPS

443

Unggah Sertifikat SSL atau pilih yang sudah ada

Port kustom (

http://yourdomain.com:8080)HTTP/HTTPS

Port kustom

Sesuaikan dengan konfigurasi aktual Anda

Pertahankan nilai default untuk pengaturan lainnya dan klik OK.

Setelah proses onboarding selesai, status perlindungan instans ECS akan berubah menjadi Full Protection. WAF secara otomatis membuat objek yang dilindungi menggunakan format

instance ID-port-asset type. Secara default, aturan perlindungan standar (seperti Web Core Protection) diaktifkan untuk objek ini. Anda dapat melihat dan mengelolanya di halaman .Verifikasi perlindungan dasar: Tambahkan string serangan ke URL website Anda (misalnya

http://yourdomain/alert(xss)). Jika muncul halaman blokir WAF 405, berarti perlindungan aktif.

Langkah 3: Konfigurasi perlindungan flood HTTP

Serangan flood HTTP membanjiri server dengan permintaan berfrekuensi tinggi. Konfigurasikan aturan perlindungan:

Di panel navigasi kiri, pilih .

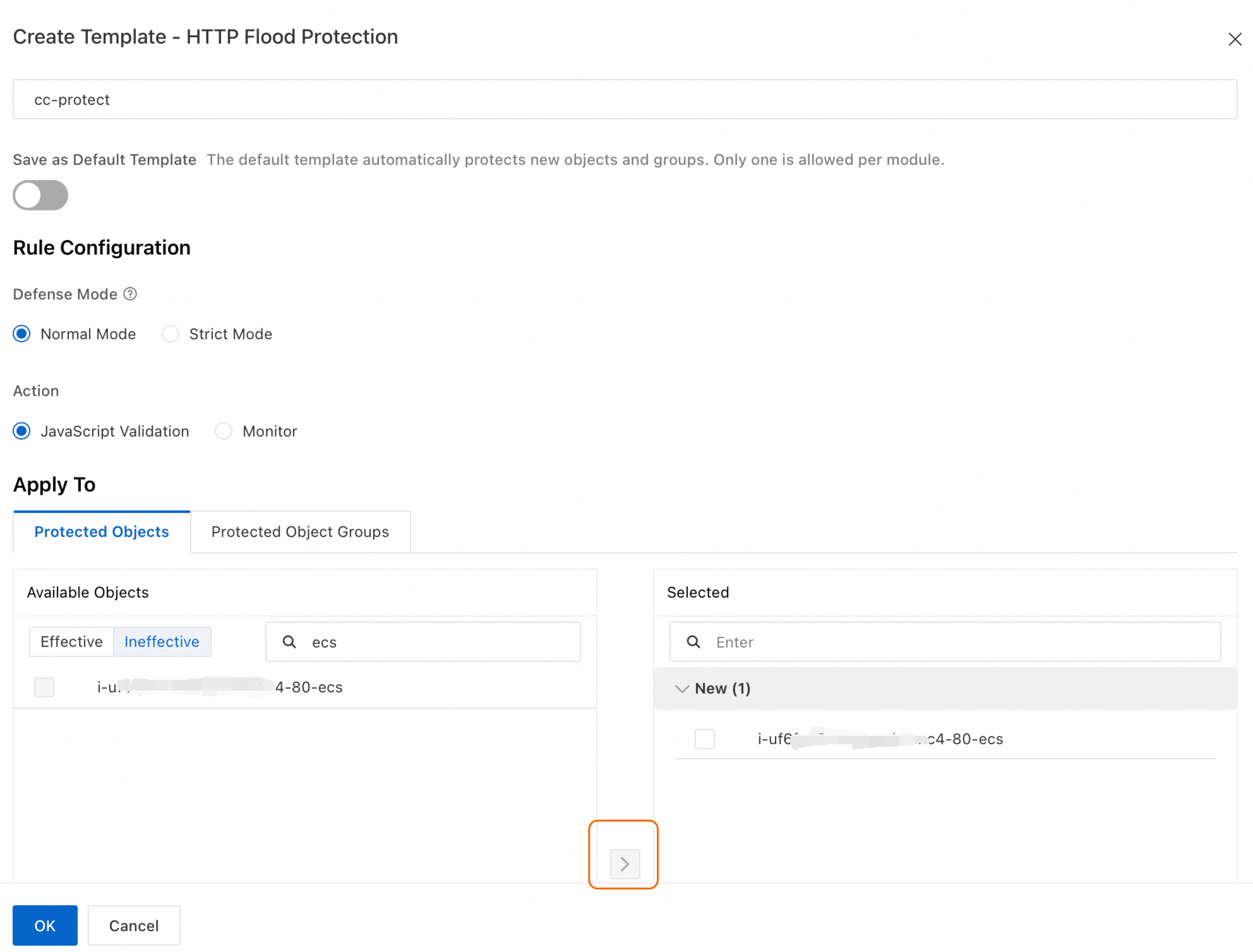

Di bagian bawah halaman, pada bagian HTTP Flood Protection, klik Create Template.

Di panel Create Template, lengkapi konfigurasi berikut.

Parameter

Deskripsi

Template Name

Masukkan nama deskriptif untuk templat, misalnya

ECS-HTTP-Flood-Protection.Save as Default Template

Biarkan nonaktif.

Defense Mode

Normal Mode: Hanya memblokir permintaan dengan karakteristik abnormal yang signifikan, dengan tingkat positif palsu rendah. Cocok untuk operasi bisnis harian dan skenario dengan traffic stabil.

Strict Mode: Menggunakan algoritma deteksi intensitas tinggi untuk memblokir efektif serangan flood HTTP, tetapi memiliki risiko positif palsu lebih tinggi. Aktifkan hanya jika mode normal gagal dan Anda mengalami penundaan respons atau beban sumber daya (CPU/memori) abnormal.

CatatanStrict Mode hanya berlaku untuk layanan web (termasuk H5). Jangan gunakan untuk titik akhir API atau aplikasi asli untuk menghindari pemblokiran berlebihan.

Action

Tentukan tindakan yang diambil saat permintaan sesuai dengan aturan perlindungan, dan pilih JavaScript Validation.

Apply To

Di bagian Available Objects, pilih objek yang dilindungi yang sesuai dengan instans ECS. Klik ikon

untuk memindahkannya ke bagian Selected di sebelah kanan.

untuk memindahkannya ke bagian Selected di sebelah kanan.

Klik OK.

Langkah 4: Pantau traffic serangan

Setelah konfigurasi selesai, buka halaman Overview dari panel navigasi kiri. Di halaman ini, Anda dapat melihat informasi seperti Protection Overview dan Top 10 Attacks untuk analitik keamanan bisnis.

Langkah selanjutnya:

Lanjutkan menggunakan WAF (disarankan): Lanjutkan ke Advanced optimization.

Berhenti menggunakan WAF: Lanjutkan ke Release resources untuk menghentikan penagihan.

Optimasi lanjutan: Tingkatkan perlindungan dan kendalikan biaya

Berdasarkan konfigurasi dalam panduan ini, jika Anda ingin terus menggunakan WAF, Anda dapat menyesuaikan pengaturan lebih lanjut sebagai berikut agar sesuai dengan karakteristik bisnis spesifik Anda. Hal ini akan membantu Anda mencapai postur keamanan yang lebih baik dan menurunkan biaya.

Perlindungan kolaboratif multi-modul: Topik ini menjelaskan cara mengaktifkan modul HTTP Flood Protection, yang dapat Anda kombinasikan dengan modul perlindungan berikut untuk pertahanan kolaboratif.

Custom Rules: Gunakan kondisi pencocokan dan tindakan aturan yang fleksibel untuk perlindungan tepat terhadap pola serangan tertentu. Misalnya, Anda dapat mengonfigurasi aturan kontrol frekuensi untuk membatasi akses.

Whitelist: Izinkan permintaan yang memenuhi kriteria tertentu, seperti permintaan dari alamat IP tepercaya.

IP Blacklist: Blokir akses dari alamat IP berbahaya yang diketahui.

Geo-blocking: Blokir permintaan dari wilayah geografis tertentu dengan satu klik. Misalnya, jika bisnis Anda hanya melayani pengguna di Tiongkok daratan dan Anda mendeteksi banyak serangan dari negara lain, Anda dapat mengaktifkan fitur ini.

Konfigurasi onboarding lanjutan: WAF menyediakan beberapa metode untuk mengakses sumber daya. Pilih metode sesuai kebutuhan.

Onboard ECS instances in cloud native mode: Tambahkan instans produk cloud dengan cepat. Untuk mengonfigurasi versi TLS, paket sandi, atau beberapa sertifikat, lihat Enhance security protection (HTTPS). Untuk mengonfigurasi pengaturan proxy lapisan 7 di depan WAF, seperti untuk CDN, atau mengonfigurasi Tanda Lalu Lintas, lihat Obtain real client information.

CNAME access: Tambahkan sumber daya menggunakan nama domain. Metode ini lebih luas penerapannya, memiliki batasan lebih sedikit, dan mendukung lebih banyak fitur.

Saran optimasi biaya:

Traffic billing protection: Untuk mencegah biaya tinggi akibat lonjakan QPS selama serangan skala besar, atur ambang batas perlindungan penagihan traffic untuk membatasi QPS puncak yang dapat diproses WAF.

SeCU resource plan: Solusi hemat biaya untuk WAF pay-as-you-go. Setelah Anda mengaktifkan instans WAF pay-as-you-go, Anda dapat membeli paket sumber daya SeCU untuk mengimbangi total biaya WAF pay-as-you-go.

Subscription WAF: Jika Anda berencana menggunakan WAF dalam jangka panjang, beli instans WAF langganan untuk harga satuan yang lebih baik.

Lepaskan sumber daya untuk menghentikan penagihan

Jika Anda tidak lagi memerlukan instans WAF setelah menyelesaikan quick start ini, ikuti langkah-langkah berikut untuk menonaktifkan WAF dan menghentikan penagihan.

Pemberitahuan penagihan: WAF pay-as-you-go menagih pemrosesan permintaan dan fitur, termasuk instans WAF itu sendiri. Setelah Anda mengaktifkan WAF, biaya akan dikenakan terlepas dari apakah Anda telah menambahkan sumber daya atau tidak. Jika Anda tidak lagi perlu menggunakan WAF, segera nonaktifkan instans WAF untuk mencegah biaya tambahan.

Catatan tentang CNAME access: Jika Anda hanya menggunakan mode cloud native yang dijelaskan dalam topik ini, abaikan catatan ini. Jika Anda telah mengonfigurasi CNAME access, pastikan bahwa rekaman DNS untuk nama domain website terkait telah dialihkan kembali ke origin server sebelum mengakhiri instans WAF.

Di panel navigasi kiri, buka halaman Overview. Di bilah menu atas, pilih kelompok sumber daya dan wilayah (Chinese Mainland atau Outside Chinese Mainland) instans WAF.

Jika halaman berikut ditampilkan, klik Go to Console di pojok kanan atas. Jika halaman ini tidak ditampilkan, lewati langkah ini.

Di bagian kanan halaman, klik Terminate WAF Service. Di kotak dialog yang muncul, centang kotak relevan dan klik OK.