Titik akhir otentikasi—antarmuka pendaftaran dan login—merupakan titik masuk yang paling sering menjadi sasaran serangan otomatis. Fitur keamanan akun WAF memantau titik akhir ini dan mendeteksi credential stuffing, serangan brute-force, pendaftaran spam, sniffing password lemah, serta penyalahgunaan antarmuka SMS. Topik ini menjelaskan cara menerapkan strategi perlindungan berlapis untuk melindungi titik akhir tersebut secara efektif.

Untuk petunjuk pengaturan, lihat Konfigurasikan keamanan akun.

Cara kerja

Penyerang menggunakan alat otomatis, jaringan bot, dan alamat IP yang berputar untuk mengirim volume permintaan tinggi ke titik akhir otentikasi. Tujuan mereka bervariasi, mulai dari pencurian kredensial dan pengambilalihan akun hingga pendaftaran curang yang menyalahgunakan promosi atau meluncurkan kampanye phishing. Pemblokiran berbasis IP sederhana tidak efektif terhadap taktik ini karena penyerang terus-menerus mengganti sumber dan proxy.

WAF mengatasi hal ini dengan menggabungkan beberapa lapisan pertahanan komplementer:

| Pertahanan | Fungsinya | Paling cocok untuk |

|---|---|---|

| Layanan verifikasi | Menghentikan alat otomatis di tingkat titik akhir | Halaman web dan HTML5 |

| Signature SDK | Memverifikasi bahwa permintaan berasal dari aplikasi native yang sah | Aplikasi mobile |

| Pembatasan laju | Memblokir sumber yang mengirim volume permintaan sangat tinggi berdasarkan identifier bersama | Semua titik akhir |

| Analisis log | Mengungkap pola lalu lintas yang mungkin terlewat oleh deteksi otomatis | Investigasi dan penyesuaian |

| Intelijen ancaman bot | Memblokir alamat IP yang dikenal melakukan credential stuffing menggunakan daftar blokir yang diperbarui secara dinamis | Semua titik akhir |

Terapkan strategi-strategi ini secara kombinasi. Setiap lapisan menangani vektor serangan yang berbeda.

Prasyarat

Fitur WAF berikut harus diaktifkan sebelum Anda dapat menggunakan pertahanan tertentu yang dijelaskan dalam topik ini:

| Pertahanan | Fitur yang diperlukan | Lokasi pengaktifan |

|---|---|---|

| Signature SDK | App Protection | Konsol WAF |

| Analisis log | Log Service | Konsol WAF |

| Intelijen ancaman bot | Bot Management | Konsol WAF |

Lindungi halaman web dan HTML5 dengan layanan verifikasi

Layanan verifikasi merupakan pertahanan paling langsung untuk titik akhir otentikasi berbasis browser. Integrasi biasanya hanya memerlukan sedikit perubahan kode dan memakan waktu satu hingga dua hari kerja.

Metode verifikasi dasar (seperti CAPTCHA sederhana) dapat menghentikan skrip sederhana, tetapi dapat dilewati seiring perkembangan alat serangan. Gunakan layanan verifikasi profesional untuk memberikan perlindungan lebih kuat terhadap metode serangan yang telah beradaptasi.

Lindungi aplikasi native dengan signature SDK

Layanan verifikasi kurang cocok untuk aplikasi native. Untuk aplikasi native, gunakan solusi SDK Alibaba Cloud sebagai gantinya.

SDK mengumpulkan informasi perangkat keras dan lingkungan dari perangkat mobile, menghitung signature permintaan, lalu memvalidasinya sebelum meneruskan permintaan tersebut. Hanya permintaan dari aplikasi yang telah diverifikasi yang mencapai origin server. Permintaan dari skrip, program otomatis, simulator, dan sumber tidak terverifikasi lainnya akan diblokir.

Aktifkan App Protection di Konsol WAF sebelum menggunakan solusi SDK. Untuk detailnya, lihat Ikhtisar App Protection.

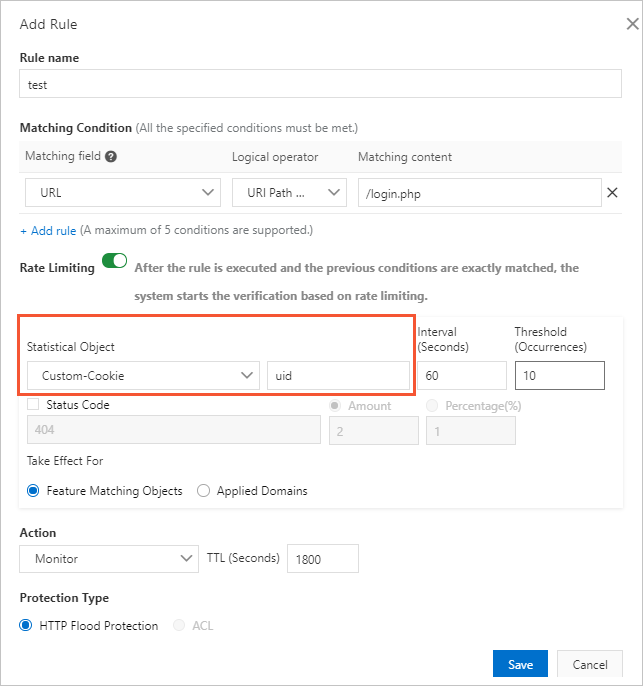

Blokir sumber serangan dengan pembatasan laju

Pembatasan laju mengidentifikasi dan memblokir sumber yang mengirim volume permintaan sangat tinggi dengan bidang umum yang sama. Pendekatan ini melampaui pemblokiran berbasis IP.

Penyerang yang menggunakan proxy atau alamat IP berputar sering menyertakan identifier yang sama—seperti UID dalam cookie—di semua permintaan mereka. Konfigurasikan pembatasan laju berdasarkan identifier bersama tersebut untuk memblokir akun jahat, bukan alamat IP individual.

Konfigurasikan pembatasan laju pada halaman Custom Protection Policy di Konsol WAF. Untuk petunjuknya, lihat Buat kebijakan perlindungan kustom.

Semua edisi WAF mendukung alamat IP dan sesi sebagai objek statistik. WAF Enterprise juga mendukung cookie kustom, header kustom, dan parameter kustom.

Analisis permintaan mencurigakan

Deteksi otomatis mencakup sebagian besar pola serangan, tetapi analisis log manual dapat mengungkap anomali yang terlewat oleh sistem berbasis aturan. Perhatikan karakteristik umum berikut dari permintaan berbahaya:

| Karakteristik | Yang harus dicari |

|---|---|

| Header HTTP tidak lengkap | Bidang yang tidak ada, seperti Referer, Cookie, atau Content-Type |

| Nilai User-Agent tidak normal | User-Agent Java atau Python pada situs konsumen standar, atau User-Agent browser desktop pada titik akhir program mini WeChat |

| Cookie tidak ada | Pengguna sah biasanya membawa beberapa cookie (SessionID, userid, deviceid, lastvisit); crawler sering hanya menyertakan minimum yang diperlukan untuk pengambilan data |

| Parameter tidak normal | Crawler mungkin menghilangkan parameter opsional atau mengirim parameter yang sama berulang kali |

| Nilai bidang mencurigakan | Pola tidak lazim pada alamat email, nomor telepon, atau informasi akun |

Gunakan fitur Log Service WAF untuk mengkueri log dan menganalisis karakteristik permintaan, termasuk alamat IP teratas dan proporsi permintaan yang sesuai dengan pola mencurigakan. Setelah mengidentifikasi pola berbahaya, buat aturan perlindungan kustom untuk memblokir atau menantang permintaan tersebut.

Aktifkan Log Service dari Konsol WAF sebelum mengkueri log. Untuk petunjuknya, lihat Aktifkan Log Service untuk WAF.

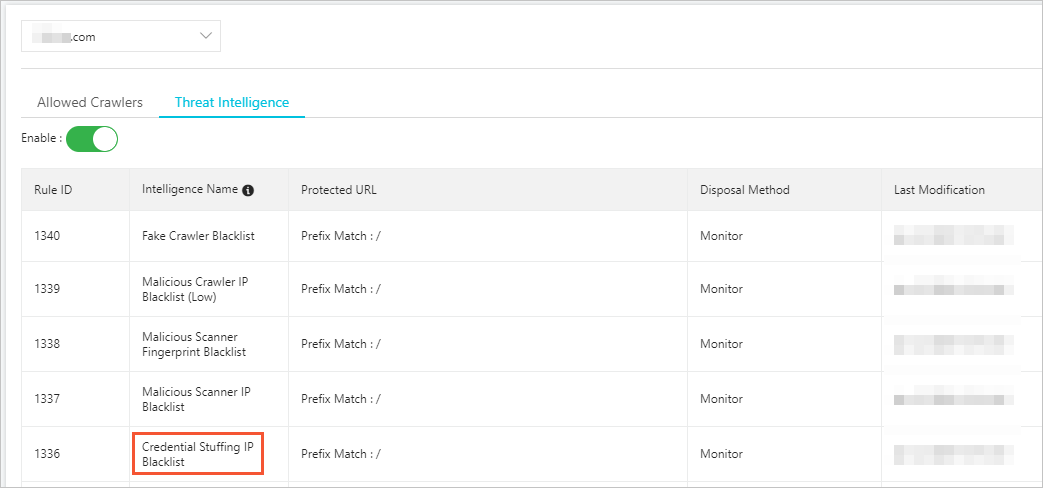

Aktifkan intelijen ancaman bot

Fitur Bot Management WAF memelihara daftar blokir alamat IP credential stuffing yang diperbarui secara dinamis, dibangun dari sinyal yang terdeteksi di seluruh Alibaba Cloud. Gunakan fungsi Bot Threat Intelligence dari tab Bot Management untuk mengatur respons WAF terhadap traffic dari alamat IP tersebut: mode Monitor, Block, atau Captcha.

Untuk langkah-langkah konfigurasinya, lihat Atur aturan intelijen ancaman bot.

Aktifkan fitur Bot Management sebelum menggunakan Bot Threat Intelligence.