Saat mengirimkan data log dari Simple Log Service ke MaxCompute, Anda harus menggunakan peran default atau kustom untuk membaca data log. Topik ini menjelaskan cara memberikan otorisasi kepada peran tersebut.

Otorisasi peran default untuk membaca data log

Prosedur

Masuk ke Konsol Manajemen Alibaba Cloud menggunakan akun Alibaba Cloud atau pengguna Resource Access Management (RAM).

Klik Otorisasi Akses Sumber Daya Cloud untuk menyelesaikan otorisasi.

CatatanJika akun Alibaba Cloud tidak memiliki peran default

AliyunLogDefaultRole, peran tersebut akan dibuat saat pertama kali Anda mengklik tautan setelah masuk. Simple Log Service mengasumsikan peran defaultAliyunLogDefaultRoleuntuk mengakses sumber daya di layanan cloud lainnya. Untuk informasi lebih lanjut tentang izin peran defaultAliyunLogDefaultRole, lihat AliyunLogDefaultRole.

Apa yang harus dilakukan selanjutnya

Secara default, peran AliyunLogDefaultRole memiliki izin untuk membaca data log dari semua logstore dalam akun Alibaba Cloud.

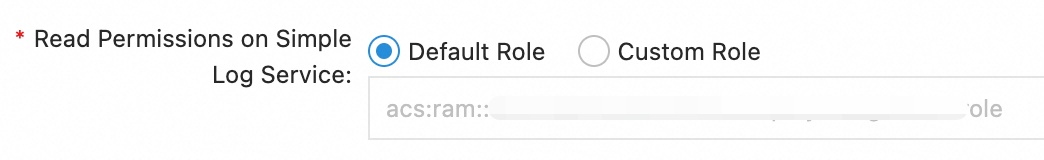

Saat membuat pekerjaan pengiriman data MaxCompute, atur parameter Read Permissions on Simple Log Service menjadi Default Role. Untuk informasi lebih lanjut, lihat Buat pekerjaan pengiriman data versi baru untuk mengirimkan data ke MaxCompute.

Otorisasi peran kustom untuk membaca data log

Prosedur

Setelah memberikan otorisasi kepada peran RAM untuk membaca data log dari logstore, Anda dapat menetapkan peran RAM ke pekerjaan pengiriman data MaxCompute agar pekerjaan tersebut dapat membaca data log dari logstore.

Masuk ke Konsol Manajemen Alibaba Cloud menggunakan akun Alibaba Cloud atau pengguna Resource Access Management (RAM).

Buat peran RAM yang akan diasumsikan oleh layanan Alibaba Cloud. Untuk informasi lebih lanjut, lihat Buat peran RAM untuk layanan Alibaba Cloud tepercaya.

PentingSaat membuat peran RAM, atur Principal Type menjadi Cloud Service, dan Principal Name menjadi Simple Log Service.

Periksa kebijakan kepercayaan dari peran RAM. Pastikan elemen

Serviceberisi setidaknya"log.aliyuncs.com".{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Service": [ "log.aliyuncs.com" ] } } ], "Version": "1" }

Buat kebijakan kustom yang memberikan izin untuk membaca data dari Logstore.

Anda dapat menggunakan dokumen kebijakan dengan kecocokan tepat atau kecocokan kabur untuk otorisasi.

Kecocokan tepat untuk otorisasi

Di halaman Create Policy, klik tab JSON. Ganti isi yang ada di editor dengan skrip berikut. Untuk informasi lebih lanjut, lihat Buat kebijakan kustom di tab JSON.

PentingGanti

Nama ProyekdanNama Logstoredalam dokumen kebijakan sesuai dengan kebutuhan bisnis Anda.{ "Version":"1", "Statement":[ { "Action":[ "log:GetCursorOrData", "log:ListShards" ], "Resource":[ "acs:log:*:*:project/Nama Proyek/logstore/Nama Logstore" ], "Effect":"Allow" } ] }Kecocokan kabur untuk otorisasi

Di halaman Create Policy, klik tab JSON. Ganti isi yang ada di editor dengan skrip berikut. Untuk informasi lebih lanjut, lihat Buat kebijakan kustom di tab JSON.

PentingDalam contoh ini, nama proyek adalah log-project-dev-a, log-project-dev-b, dan log-project-dev-c, serta nama Logstore adalah website_a_log, website_b_log, dan website_c_log.

Ganti

log-project-dev-*danwebsite_*_log*dalam dokumen kebijakan sesuai dengan kebutuhan bisnis Anda.

{ "Version":"1", "Statement":[ { "Action":[ "log:GetCursorOrData", "log:ListShards" ], "Resource":[ "acs:log:*:*:project/log-project-dev-*/logstore/website_*_log*" ], "Effect":"Allow" } ] }Lampirkan kebijakan kustom yang telah dibuat ke peran RAM. Untuk informasi lebih lanjut, lihat Berikan izin kepada peran RAM.

Apa yang harus dilakukan selanjutnya

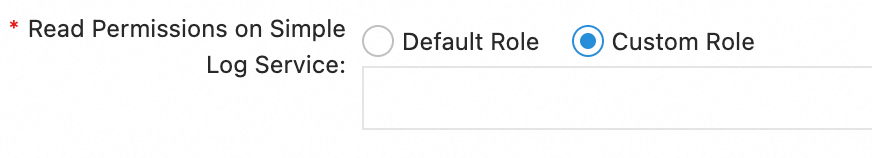

Setelah memberikan otorisasi kepada peran RAM untuk membaca data log dari logstore, Anda dapat menetapkan peran RAM ke pekerjaan pengiriman data MaxCompute agar pekerjaan tersebut dapat membaca data log dari logstore. Saat membuat pekerjaan pengiriman data MaxCompute, atur parameter Read Permissions on Simple Log Service menjadi Custom Role. Untuk informasi lebih lanjut, lihat Buat pekerjaan pengiriman data versi baru untuk mengirimkan data ke MaxCompute.