Pusat Keamanan melindungi aset serverless Anda melalui deteksi ancaman, pemindaian kerentanan, dan pemeriksaan risiko baseline. Topik ini menjelaskan cara menyambungkan aset serverless ke Pusat Keamanan dan memulai perlindungan.

Prasyarat

Sebelum memulai, pastikan Anda telah:

Memiliki Akun Alibaba Cloud dengan edisi berbayar Pusat Keamanan (Anti-virus, Premium, Enterprise, atau Ultimate), atau memiliki akses ke halaman pembelian pay-as-you-go jika menggunakan Free Edition atau masa uji coba gratis.

Memiliki aset serverless dalam status Running di bawah Akun Alibaba Cloud Anda.

(Untuk aset ECI) Memiliki akses ke konsol manajemen kluster ACK atau ACS.

Aset dan fitur yang didukung

Jenis aset yang didukung

Pusat Keamanan mendukung jenis aset serverless berikut:

Elastic Container Instance (ECI) yang dibuat dari kluster ACK managed, kluster ACK dedicated, dan kluster ACK Serverless.

Instans ECI yang dibuat dari Container Compute Service (ACS).

Instans Serverless App Engine (SAE).

Sumber daya komputasi cerdas Lingjun dari Platform for AI (PAI).

Instans SAE dengan tipe instans 0,5 core atau kurang tidak dapat disambungkan atau dipindai karena kendala stabilitas.

Fitur keamanan yang didukung

Pusat Keamanan menyediakan tiga kemampuan keamanan untuk aset serverless:

Deteksi ancaman: Mendeteksi file web shell (pintu belakang), koneksi jaringan mencurigakan, dan perilaku proses abnormal. Untuk daftar lengkap pemeriksaan yang didukung, lihat Ikhtisar peringatan keamanan CWPP (cloud workload).

Pemindaian kerentanan: Lihat kerentanan yang dapat dideteksi pada halaman Risk Governance > Vulnerabilitys dengan mengklik angka di bawah Disclosed Vulnerabilities untuk membuka panel Detectable Vulnerabilities. Pemindaian kerentanan dijalankan sesuai siklus terjadwal — periksa waktu pemindaian terbaru di halaman Vulnerability Management. Kerentanan aplikasi hanya mendukung pemindaian; perbaikan tidak didukung. Untuk menghilangkan risiko tersebut, lakukan peningkatan atau modifikasi aplikasi secara manual berdasarkan saran perbaikan dalam detail kerentanan.

Pemeriksaan risiko baseline: Mendeteksi dan menangani risiko baseline, seperti Restrict containers from running as root dan Prohibit containers with kernel capabilities dalam Kubernetes (ECI) Pod General International Security Best Practices Baseline. Pemeriksaan baseline dijalankan sesuai siklus terjadwal — periksa waktu pemeriksaan terbaru di halaman Baseline Check. Untuk daftar pemeriksaan yang didukung, lihat Item pemeriksaan baseline.

Pusat Keamanan mengklasifikasikan aset serverless yang tersambung berdasarkan status runtime kontainer. Fitur yang didukung bervariasi tergantung tipe instans:

| Tipe instans | Fitur keamanan yang didukung |

|---|---|

| Elastic Container Instance | Deteksi ancaman, pemindaian kerentanan, pemeriksaan risiko baseline |

| Instans kontainer RunD | Deteksi ancaman |

Penagihan

Fitur perlindungan keamanan serverless menggunakan harga tiered berbasis pay-as-you-go. Pratinjau publik berakhir pada 31 Juli 2024 (UTC+8).

Cara penagihan bekerja

Penagihan dimulai setelah Anda mengaktifkan dan memberikan otorisasi pada aset serverless.

Metode penagihan: Jumlah vCore yang diotorisasi × durasi perlindungan aktual. Durasi diukur dalam detik dan hanya terakumulasi selama klien online.

Siklus penagihan: Tagihan diselesaikan setiap hari dan dibuat pada hari berikutnya (T+1).

Siklus penagihan pertama: Dimulai dari hari Anda mengaktifkan fitur hingga akhir bulan kalender tersebut. Siklus berikutnya adalah bulan kalender penuh.

Tier harga

Harga tiered didasarkan pada penggunaan kumulatif bulanan:

| Penggunaan kumulatif bulanan (core-detik) | Harga (USD/core/detik) | Rumus biaya (U = penggunaan harian dalam core-detik) |

|---|---|---|

| Tier 1: 0–200.000.000 | 0,000003 | 0,000003 × U |

| Tier 2: 200.000.001–1.000.000.000 | 0,000002 | 0,000002 × (U − 200.000.000) + 0,000003 × 200.000.000 |

| Tier 3: 1.000.000.001–9.999.999.999.999 | 0,0000015 | 0,0000015 × (U − 1.000.000.000) + 0,000002 × 800.000.000 + 0,000003 × 200.000.000 |

Contoh: Akun dengan 20.000 core aset serverless yang telah menyambungkan klien Pusat Keamanan.

Hari 1: Penggunaan kumulatif bulanan = 20.000 × 86.400 = 1.728.000.000 core-detik, mencakup ketiga tier:

Tier 1 (0–200.000.000): $0,000003 × 200.000.000

Tier 2 (200.000.001–1.000.000.000): $0,000002 × 800.000.000

Tier 3 (1.000.000.001–1.728.000.000): $0,0000015 × 728.000.000

Total Hari 1: $3.292

Hari 2 dan seterusnya (penggunaan kumulatif bulanan sudah masuk Tier 3): $0,0000015 × (20.000 × 86.400) = $2.592/hari

Hentikan penagihan

Pusat Keamanan segera menghentikan deteksi dan penagihan dalam situasi berikut:

Hentikan penagihan untuk semua aset serverless:

Di halaman Overview, pada area Pay-as-you-go Services, matikan sakelar Serverless Assets.

Di halaman Asset Center > Serverless Assets, klik Stop Service.

Akun Alibaba Cloud Anda memiliki pembayaran tertunda.

Hentikan penagihan untuk aset tertentu:

Di halaman Assets > Serverless Asset, lepas otorisasi dari aset target. Lihat langkah 3.2 di bawah.

Langkah 1: Instal klien Pusat Keamanan pada pod ECI

Aset ECI dari kluster ACK dan ACS memerlukan instalasi dan eksekusi klien Pusat Keamanan pada setiap pod sebelum perlindungan dapat diterapkan.

Instal klien dengan menambahkan anotasi ke spesifikasi pod dalam YAML. Anotasi tersebut berbeda tergantung jenis kluster.

Kluster ACK Serverless

Login ke Konsol Container Service for Kubernetes (ACK) dan buka halaman manajemen kluster target.

Di panel navigasi kiri, pilih Workloads > Pods, lalu klik Create From YAML.

Dalam templat YAML, tambahkan anotasi berikut di bawah

spec > template > metadata:annotations: k8s.aliyun.com/eci-aliyundun-enabled: 'true'Contoh YAML:

apiVersion: apps/v1 # for versions before 1.8.0 use apps/v1beta1 kind: Deployment metadata: name: nginx-deployment-basic labels: app: nginx spec: replicas: 2 selector: matchLabels: app: nginx template: metadata: annotations: k8s.aliyun.com/eci-aliyundun-enabled: 'true' labels: app: nginx spec: # nodeSelector: # env: test-team containers: - name: nginx image: nginx:1.7.9 # replace it with your exactly <image_name:tags> ports: - containerPort: 80 resources: limits: cpu: "500m"

Jika Anda membuat resource dari image alih-alih YAML, tambahkan anotasi pod k8s.aliyun.com/eci-aliyundun-enabled=true di bagian Advanced. Untuk detailnya, lihat Buat aplikasi tanpa status dari image.

Kluster ACK managed atau dedicated

Login ke Konsol ACK dan buka halaman manajemen kluster. Deploy komponen ack-virtual-node untuk menjadwalkan pod ke ECI. Untuk detailnya, lihat Jadwalkan pod ke ECI.

Di panel navigasi kiri, pilih Workloads > Pods, lalu klik Create From YAML. Tambahkan hal berikut ke templat YAML Anda: Contoh YAML:

Di bawah

metadata: tambahkan anotasik8s.aliyun.com/eci-aliyundun-enabled: "true"Di bawah

spec > containers: atur variabel lingkunganECI_CONTAINER_TYPE = sidecar

apiVersion: v1 kind: Pod metadata: name: test-aegis-alinux2-lifsea-x86 labels: eci: "true" annotations: k8s.aliyun.com/eci-aliyundun-enabled: "true" spec: containers: - name: sidecar image: registry-vpc.cn-shanghai.aliyuncs.com/eci_open/centos:7 command: - /bin/sh - -c args: - sleep inf env: - name: ECI_CONTAINER_TYPE value: sidecar - name: nginx image: registry-vpc.cn-shanghai.aliyuncs.com/eci_open/centos:7 command: - /bin/sh - -c args: - sleep inf

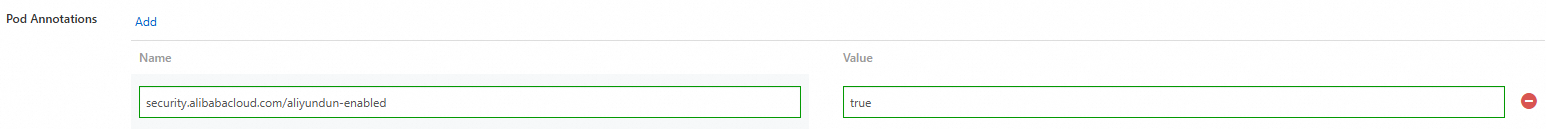

Kluster ACS

Login ke Konsol Container Compute Service dan buka halaman manajemen kluster target.

Di panel navigasi kiri, pilih Workloads > Stateless, lalu klik Create From YAML.

Dalam templat YAML, tambahkan anotasi berikut di bawah

spec > template > metadata:annotations: security.alibabacloud.com/aliyundun-enabled: 'true'Contoh YAML:

apiVersion: apps/v1 # for versions before 1.8.0 use apps/v1beta1 kind: Deployment metadata: name: nginx-deployment-basic labels: app: nginx spec: replicas: 2 selector: matchLabels: app: nginx template: metadata: labels: app: nginx alibabacloud.com/compute-class: general-purpose alibabacloud.com/compute-qos: default annotations: security.alibabacloud.com/aliyundun-enabled: 'true' spec: # nodeSelector: # env: test-team containers: - name: nginx image: anolis-registry.cn-zhangjiakou.cr.aliyuncs.com/openanolis/nginx:1.14.1-8.6 # replace it with your exactly <image_name:tags> ports: - containerPort: 80 resources: limits: cpu: "500m"

Jika Anda membuat resource dari image, tambahkan anotasi pod security.alibabacloud.com/aliyundun-enabled=true di bagian Advanced Configuration. Untuk detailnya, lihat Buat resource dari image dan Ikhtisar pod ACS.

Langkah 2: Aktifkan pay-as-you-go

Pilih jalur yang sesuai dengan edisi Pusat Keamanan Anda saat ini.

Pengguna Free Edition atau masa uji coba gratis

Buka halaman pembelian Pusat Keamanan dan login dengan Akun Alibaba Cloud Anda.

Atur Billing Method ke Pay-as-you-go dan atur Serverless Asset Protection ke Yes.

Klik Custom Quota Binding. Di kotak dialog, pilih All Servers atau Specific Servers untuk mengonfigurasi aset mana yang akan diotorisasi.

PentingTanpa binding kustom, semua aset diotorisasi secara default, dan aset baru secara otomatis diotorisasi mulai sekarang.

Baca Ketentuan Layanan Pusat Keamanan, lalu klik Order Now.

Setelah pesanan selesai, Pusat Keamanan secara otomatis menyambungkan ke instans ECI dan aplikasi SAE dalam status Running serta melampirkan otorisasi berdasarkan konfigurasi Authorization Management Anda.

Pengguna edisi berbayar (Anti-virus, Premium, Enterprise, atau Ultimate)

Login ke Konsol Pusat Keamanan.

Di panel navigasi kiri, pilih Assets > Serverless Asset. Di pojok kiri atas, pilih wilayah tempat aset Anda berada: Tiongkok daratan atau Luar Tiongkok daratan.

Di halaman Serverless Asset, klik Activate Now. Atau, aktifkan sakelar Serverless Asset Protection di area Pay-as-you-go di sisi kanan halaman Overview.

Di kotak dialog konfirmasi, klik Custom Quota Binding untuk memilih aset mana yang akan diotorisasi, lalu klik OK.

PentingTanpa binding kustom, otorisasi mengikuti logika berikut: - Pertama kali mengaktifkan: Semua aset diotorisasi secara default, dan aset baru secara otomatis diotorisasi. - Mengaktifkan ulang: Aset yang sebelumnya diotorisasi dilampirkan kembali. Jika sebelumnya tidak ada instans ECI atau aplikasi SAE yang diotorisasi, semua aset diotorisasi secara default, dan otorisasi secara otomatis dilampirkan ke aset baru. - Setelah melunasi pembayaran tertunda: Aset yang sebelumnya diotorisasi secara otomatis dilampirkan kembali.

Pilih Security Center Service Level Agreement., lalu klik Activate Now.

Langkah 3: Kelola aset yang diotorisasi

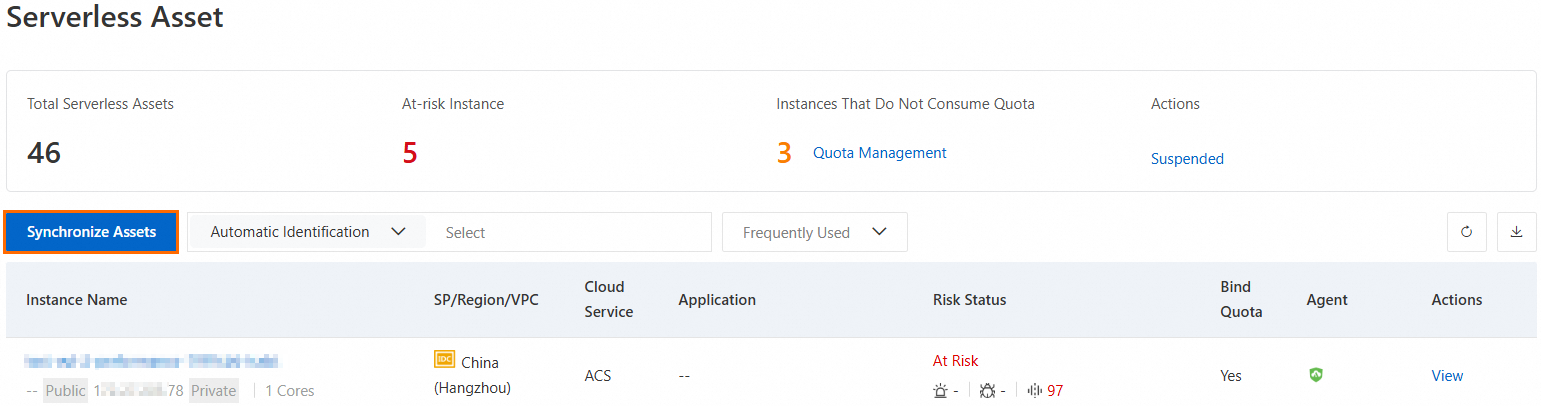

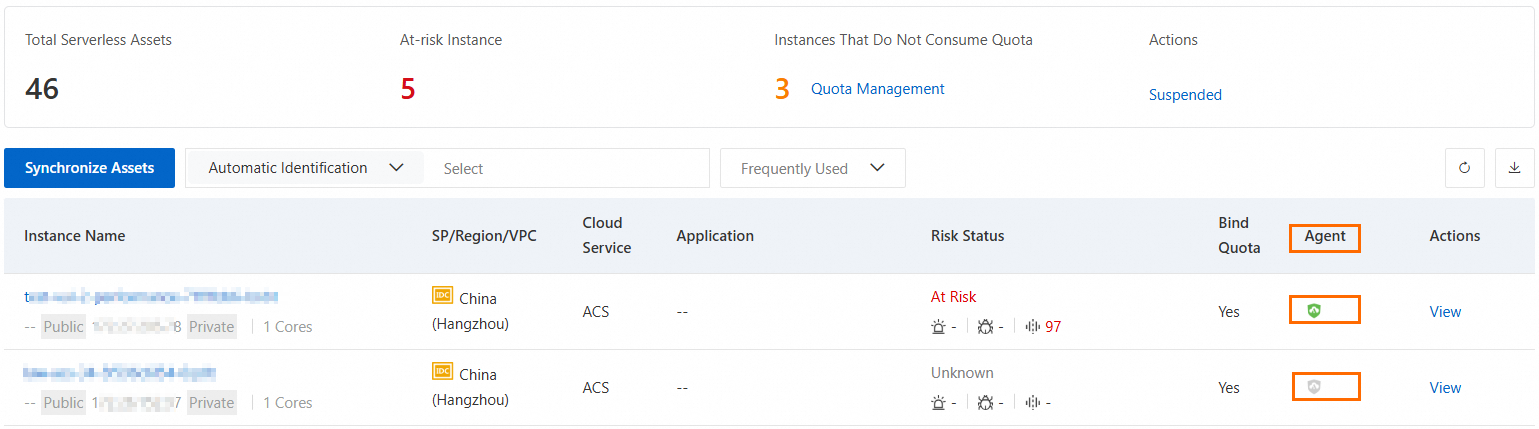

3.1 Sinkronkan aset

Setelah mengaktifkan perlindungan, sinkronkan informasi aset terbaru untuk memastikan klien Pusat Keamanan telah terinstal dan berjalan pada aset target Anda.

Login ke Konsol Pusat Keamanan.

Di panel navigasi kiri, pilih Asset > Serverless Asset, lalu klik Synchronize Assets. Pusat Keamanan mengambil informasi aset serverless terbaru dan memperbarui daftar. Proses sinkronisasi membutuhkan waktu sekitar satu menit.

Setelah sinkronisasi, periksa kolom Agent untuk setiap aset. Jika ikon berwarna abu-abu, ikuti langkah 1 untuk menginstal atau memperbaiki klien, lalu restart instans aset. Klik Synchronize Assets lagi untuk memperbarui status.

Hijau: Klien online dan berjalan. Lampirkan otorisasi untuk memulai perlindungan.

Gray: Klien sedang offline (tidak diinstal, mengalami masalah jaringan, atau alasan lainnya). Fitur keamanan tidak tersedia meskipun otorisasi telah disambungkan.

Setelah membuat atau me-restart instans aset serverless apa pun, klik Synchronize Assets untuk memperbarui daftar aset.

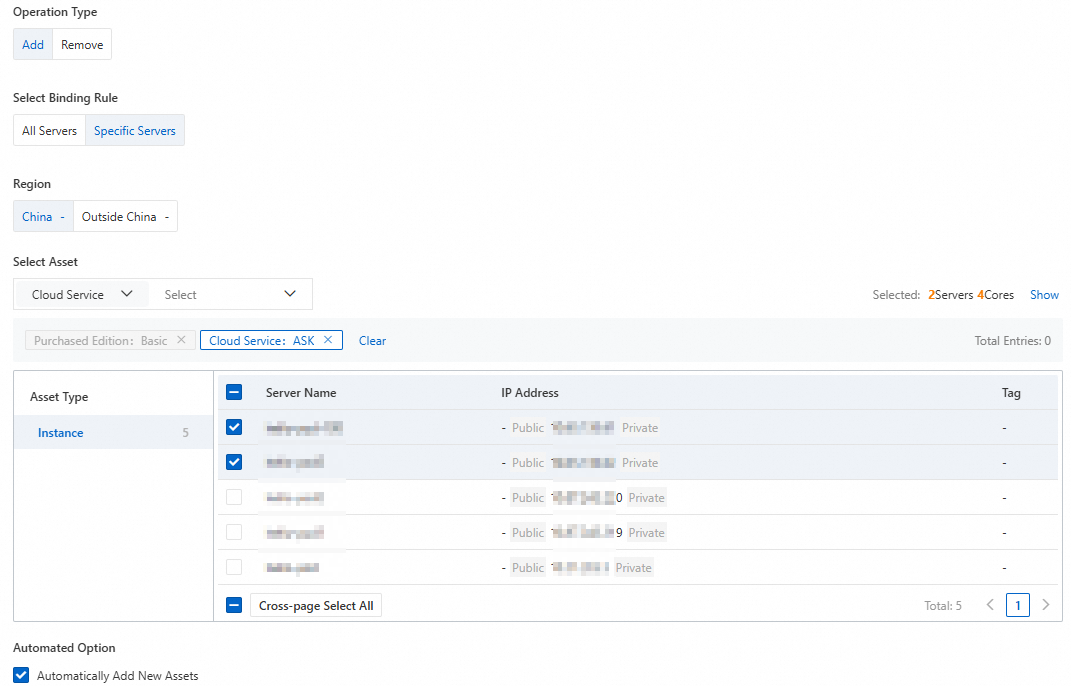

3.2 Lampirkan atau lepas otorisasi

Setelah klien Pusat Keamanan online, lampirkan otorisasi untuk mengaktifkan perlindungan keamanan pada aset tersebut. Lepaskan otorisasi dari aset yang tidak lagi memerlukan perlindungan.

Pilih pendekatan berdasarkan cakupan perlindungan Anda:

| Pendekatan | Kapan digunakan | Efek |

|---|---|---|

| Lindungi semua aset | Binding default sudah diterapkan | Mengotorisasi semua aset dan secara otomatis mengotorisasi aset baru |

| Lindungi aset tertentu | Gunakan Custom Quota Binding saat aktivasi | Hanya memilih aset target untuk perlindungan |

| Kecualikan aset tertentu | Semua aset terikat secara default dan beberapa tidak memerlukan perlindungan | Lepaskan otorisasi dari aset yang tidak memerlukan perlindungan |

Untuk melampirkan atau melepas otorisasi:

Di halaman Assets > Serverless Asset, klik AInstances That Do Not Consume Quota di bawah Quota Management di atas daftar aset.

Di kotak dialog Quota Management, pilih Add atau Remove, pilih aset target, lalu klik OK. Untuk secara otomatis mengotorisasi aset serverless baru mulai sekarang, pilih Automatically Add New Assets.

Langkah 4: Lihat dan tangani risiko keamanan

Setelah aset tersambung dan diotorisasi, Pusat Keamanan memulai deteksi ancaman real-time untuk instans tersebut. Pemindaian kerentanan dan pemeriksaan risiko baseline dijalankan sesuai siklus terjadwal masing-masing. Periksa waktu pemindaian terbaru di halaman Vulnerability Management atau Baseline Check.

Di halaman Assets > Serverless Asset, periksa kolom Risk Status. Label At-risk Instance menunjukkan bahwa peringatan, kerentanan, atau risiko baseline telah terdeteksi.

Klik nama aset atau klik View di kolom Actions untuk membuka halaman detail risiko aset.

Klik kartu Alerts, Vulnerabilities, atau Configuration Risks untuk melihat item risiko yang sesuai.

Tangani peringatan: Klik Details di kolom Actions untuk meninjau peringatan dan menentukan apakah itu merupakan risiko nyata. Lalu klik Handle:

Risiko nyata: isolasi ancaman tersebut.

Bukan risiko nyata atau dapat ditunda: tambahkan ke daftar putih, abaikan, atau tandai sebagai ditangani secara manual.

Tangani kerentanan: Klik kartu Vulnerabilities untuk melihat kerentanan yang terdeteksi. Tangani semua kerentanan yang terdeteksi segera, karena kerentanan tersebut merupakan kelemahan yang dapat dieksploitasi oleh penyerang. Perbaikan satu-klik tidak didukung untuk kerentanan aplikasi — perbaiki secara manual mengikuti instruksi dalam detail kerentanan. Untuk informasi lebih lanjut, lihat Lihat dan tangani kerentanan.

Tangani risiko baseline: Klik kartu Configuration Risks untuk melihat risiko baseline yang terdeteksi. Klik Details di kolom Actions untuk meninjau detail risiko dan saran penguatan, lalu tentukan apakah akan memperbaiki atau menambahkan risiko tersebut ke daftar putih. Jika tombol Fix muncul di Risk Handling list pada halaman detail risiko, perbaiki risiko baseline tersebut langsung di Pusat Keamanan.

Langkah selanjutnya

Tinjau jenis peringatan deteksi ancaman di Ikhtisar peringatan keamanan CWPP (cloud workload).

Tinjau semua pemeriksaan baseline yang didukung di Item pemeriksaan baseline.

Pelajari cara menangani kerentanan yang terdeteksi di Lihat dan tangani kerentanan.