Anda dapat membuat kebijakan daftar kontrol akses jaringan (ACL) untuk membatasi panggilan API yang dilakukan dengan pasangan AccessKey hanya ke alamat IP sumber tertentu. Hal ini menambahkan lapisan keamanan dengan memastikan bahwa pasangan AccessKey Anda hanya digunakan dari lingkungan jaringan tepercaya.

Jenis kebijakan

Resource Access Management (RAM) menyediakan jenis kebijakan ACL jaringan berikut untuk pasangan AccessKey:

Kebijakan tingkat akun

Kebijakan tingkat akun berlaku untuk semua pasangan AccessKey dalam Akun Alibaba Cloud, termasuk yang dimiliki oleh semua Pengguna RAM.

Kebijakan tingkat pasangan AccessKey

Kebijakan tingkat pasangan AccessKey hanya berlaku untuk pasangan AccessKey tertentu.

Kebijakan tingkat pasangan AccessKey memiliki prioritas lebih tinggi daripada kebijakan tingkat akun. Jika kebijakan tingkat AccessKey diterapkan pada suatu pasangan, kebijakan tingkat akun tidak berlaku untuk pasangan tersebut.

Bagan alir berikut menggambarkan proses evaluasi kebijakan.

Pertimbangan

Kebijakan ini hanya berlaku untuk pasangan AccessKey milik Akun Alibaba Cloud dan Pengguna RAM. Kebijakan ini tidak berlaku untuk kredensial temporary yang diperoleh dari Security Token Service (STS).

Untuk mengontrol akses jaringan saat login ke konsol, gunakan logon masks. Untuk informasi selengkapnya, lihat Pengaturan kontrol akses jaringan.

Kami sangat menyarankan agar Anda menguji kebijakan di lingkungan non-produksi dengan pasangan AccessKey uji. Hal ini membantu mencegah kesalahan konfigurasi yang dapat mengganggu beban kerja produksi Anda.

Saat sebuah aplikasi di Alibaba Cloud melakukan panggilan API, alamat IP sumber ditentukan oleh jalur jaringan. Jika panggilan dirutekan melalui Internet, tambahkan alamat IP publik resource tersebut ke kebijakan jaringan publik. Jika panggilan dirutekan melalui jaringan pribadi (misalnya, ke titik akhir VPC), tambahkan alamat IP pribadi resource tersebut ke kebijakan jaringan VPC.

Batasan

ACL jaringan untuk pasangan AccessKey tidak didukung oleh layanan-layanan berikut: ApsaraMQ for RocketMQ, ApsaraMQ for RabbitMQ, ApsaraMQ for MQTT, EventBridge, Simple Message Queue (MNS), Cloud Monitor (untuk pelaporan data pemantauan event melalui HTTP), dan Hologres. Pembaruan apa pun terhadap daftar ini akan diumumkan oleh tim layanan masing-masing.

Anda dapat melampirkan maksimal delapan kebijakan ACL jaringan ke Akun Alibaba Cloud atau ke satu pasangan AccessKey. Setiap target hanya dapat memiliki satu kebijakan ACL jaringan publik.

Setiap kebijakan dapat berisi maksimal 50 alamat IP atau Blok CIDR.

Konfigurasi kebijakan

Sebelum membuat kebijakan, kami menyarankan agar Anda mengidentifikasi semua alamat IP tepercaya dengan meninjau log audit Anda dan berkonsultasi dengan administrator jaringan Anda. Hal ini membantu memastikan bahwa Anda tidak secara tidak sengaja memblokir lalu lintas sah.

Konfigurasi kebijakan tingkat akun

Login ke RAM console sebagai administrator RAM.

Di panel navigasi sebelah kiri, klik Settings. Di bagian Network Access Control, klik Modify di samping Allowed source network address while calling APIs by AccessKey.

Di panel Account-level Network Access Control, konfigurasikan kebijakan jaringan publik dan jaringan VPC, atur Policy Status ke Enable, lalu klik Submit.

Policy Status: Pilih Enable untuk mengaktifkan kebijakan.

Public Network Policy: Klik Add Public Network Policy dan masukkan alamat IP publik atau Blok CIDR (IPv4 dan IPv6) yang diizinkan. Jika Anda tidak membuat kebijakan, semua akses dari jaringan publik akan ditolak. Untuk mengizinkan akses dari semua jaringan publik, klik Allow All Public Network Access. Tindakan ini akan menambahkan kebijakan dengan Blok CIDR

0.0.0.0/0dan::/0.VPC Network Policy: Klik Add VPC (Virtual Private Cloud) Policy dan masukkan ID VPC serta alamat IP atau Blok CIDR dalam VPC tersebut yang diizinkan. Jika Anda tidak membuat kebijakan, semua akses dari VPC akan ditolak. Untuk mengizinkan akses dari semua VPC di akun mana pun, klik Allow All VPC Network Access. Tindakan ini akan menambahkan kebijakan dengan ID VPC

AllowAllVPCdan Blok CIDR0.0.0.0/0dan::/0.

CatatanAnda dapat memasukkan beberapa alamat IP atau Blok CIDR dalam satu kebijakan. Pisahkan entri ganda dengan spasi, koma (,), atau titik koma (;).

Di kotak dialog Confirm Submission, masukkan ID akun lalu klik OK.

PentingKebijakan mungkin memerlukan beberapa menit untuk tersebar ke seluruh layanan. Ingatlah bahwa kebijakan tingkat pasangan AccessKey selalu menggantikan kebijakan tingkat akun.

Konfigurasi kebijakan tingkat pasangan AccessKey untuk Pengguna RAM

Login ke RAM console sebagai administrator RAM.

Di panel navigasi sebelah kiri, pilih .

Di halaman Users, klik username Pengguna RAM target.

Di tab Authentication, pada bagian AccessKey, temukan pasangan AccessKey target lalu klik Network Access Control di kolom Actions.

Di panel AccessKey-level Network Access Control, konfigurasikan kebijakan jaringan publik dan jaringan VPC, atur Policy Status ke Enable, lalu klik Submit.

Policy Status: Pilih Enable untuk mengaktifkan kebijakan.

Public Network Policy: Klik Add Public Network Policy dan masukkan alamat IP publik atau Blok CIDR (IPv4 dan IPv6) yang diizinkan. Jika Anda tidak membuat kebijakan, semua akses dari jaringan publik akan ditolak. Untuk mengizinkan akses dari semua jaringan publik, klik Allow All Public Network Access. Tindakan ini akan menambahkan kebijakan dengan Blok CIDR

0.0.0.0/0dan::/0.VPC Network Policy: Klik Add VPC (Virtual Private Cloud) Policy dan masukkan ID VPC serta alamat IP atau Blok CIDR dalam VPC tersebut yang diizinkan. Jika Anda tidak membuat kebijakan, semua akses dari VPC akan ditolak. Untuk mengizinkan akses dari semua VPC di akun mana pun, klik Allow All VPC Network Access. Tindakan ini akan menambahkan kebijakan dengan ID VPC

AllowAllVPCdan Blok CIDR0.0.0.0/0dan::/0.

CatatanAnda dapat memasukkan beberapa alamat IP atau Blok CIDR dalam satu kebijakan. Pisahkan entri ganda dengan spasi, koma (,), atau titik koma (;).

Di kotak dialog Confirm Submission, masukkan ID AccessKey lalu klik OK.

PentingKebijakan mungkin memerlukan beberapa menit untuk tersebar ke seluruh layanan. Ingatlah bahwa kebijakan tingkat pasangan AccessKey selalu menggantikan kebijakan tingkat akun.

Konfigurasi kebijakan tingkat pasangan AccessKey untuk Akun Alibaba Cloud

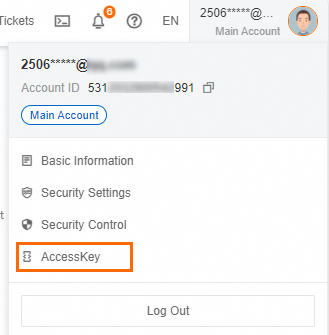

Login ke Alibaba Cloud Management Console menggunakan Akun Alibaba Cloud Anda.

Arahkan kursor ke gambar profil di pojok kanan atas lalu klik AccessKey.

Di kotak dialog Main Account AccessKey is not recommended, konfirmasi dan pilih I am aware of the security risks of using a main account AccessKey lalu klik use Main Account AccessKey.

Di halaman yang muncul, temukan pasangan AccessKey target lalu klik Network Access Control di kolom Actions.

Di panel AccessKey-level Network Access Control, konfigurasikan kebijakan jaringan publik dan jaringan VPC, atur Policy Status ke Enable, lalu klik Submit.

Policy Status: Pilih Enable untuk mengaktifkan kebijakan.

Public Network Policy: Klik Add Public Network Policy dan masukkan alamat IP publik atau Blok CIDR (IPv4 dan IPv6) yang diizinkan. Jika Anda tidak membuat kebijakan, semua akses dari jaringan publik akan ditolak. Untuk mengizinkan akses dari semua jaringan publik, klik Allow All Public Network Access. Tindakan ini akan menambahkan kebijakan dengan Blok CIDR

0.0.0.0/0dan::/0.VPC Network Policy: Klik Add VPC (Virtual Private Cloud) Policy dan masukkan ID VPC serta alamat IP atau Blok CIDR dalam VPC tersebut yang diizinkan. Jika Anda tidak membuat kebijakan, semua akses dari VPC akan ditolak. Untuk mengizinkan akses dari semua VPC di akun mana pun, klik Allow All VPC Network Access. Tindakan ini akan menambahkan kebijakan dengan ID VPC

AllowAllVPCdan Blok CIDR0.0.0.0/0dan::/0.

CatatanAnda dapat memasukkan beberapa alamat IP atau Blok CIDR dalam satu kebijakan. Pisahkan entri ganda dengan spasi, koma (,), atau titik koma (;).

Di kotak dialog Confirm Submission, masukkan ID AccessKey lalu klik OK.

PentingKebijakan mungkin memerlukan beberapa menit untuk tersebar ke seluruh layanan. Ingatlah bahwa kebijakan tingkat pasangan AccessKey selalu menggantikan kebijakan tingkat akun.

Contoh konfigurasi

Skenario | Konfigurasi kebijakan |

Nonaktifkan ACL jaringan untuk semua pasangan AccessKey | Atur Policy Status ke Disable untuk semua kebijakan tingkat akun dan tingkat pasangan AccessKey. |

Izinkan panggilan API dari semua alamat IP publik | Dalam kebijakan jaringan publik, tentukan Blok CIDR |

Izinkan panggilan API dari VPC mana pun | Dalam kebijakan jaringan VPC, tentukan ID VPC |

Tolak panggilan API dari semua alamat IP publik | Aktifkan kebijakan, tetapi jangan buat kebijakan jaringan publik. |

Tolak panggilan API dari semua VPC | Aktifkan kebijakan, tetapi jangan buat kebijakan jaringan VPC. |

Buat pengecualian untuk mengizinkan pasangan AccessKey tertentu digunakan dari alamat IP mana pun, menggantikan kebijakan tingkat akun yang restriktif | Untuk pasangan AccessKey tertentu, aktifkan kebijakan tingkat pasangan AccessKey dengan aturan berikut:

|

Izinkan semua pasangan AccessKey dalam akun hanya digunakan dari alamat IP publik tertentu (misalnya | Aktifkan kebijakan tingkat akun dengan aturan berikut:

Untuk informasi selengkapnya, lihat bagian "Konfigurasi kebijakan tingkat akun" dalam topik ini. |

Izinkan pasangan AccessKey tertentu hanya digunakan dari alamat IP publik tertentu (misalnya | Untuk pasangan AccessKey tertentu, aktifkan kebijakan tingkat pasangan AccessKey dengan aturan berikut:

Kebijakan tingkat pasangan AccessKey ini menggantikan semua kebijakan tingkat akun untuk pasangan AccessKey ini. Untuk informasi selengkapnya, lihat bagian "Konfigurasi kebijakan tingkat pasangan AccessKey untuk Pengguna RAM" dan "Konfigurasi kebijakan tingkat pasangan AccessKey untuk Akun Alibaba Cloud" dalam topik ini. |

FAQ

Bagaimana cara menentukan alamat IP tepercaya untuk kebijakan saya?

Tinjau data panggilan API historis di ActionTrail

Anda dapat menggunakan log audit dari ActionTrail untuk menemukan alamat IP sumber dari panggilan API sebelumnya yang berhasil. Metode berikut tersedia:

Jika trail Anda mengirimkan event ke Logstore Simple Log Service (SLS), Anda dapat langsung melakukan kueri terhadap log tersebut. Di Konsol ActionTrail, buka halaman detail trail Anda lalu klik nama Logstore. Di konsol SLS, Anda kemudian dapat melakukan kueri untuk alamat IP sumber (

event.sourceIpAddress) yang terkait dengan ID AccessKey tertentu (event.userIdentity.accessKeyId) atau ID VPC (event.vpcId). Untuk informasi selengkapnya, lihat Kueri event di konsol Simple Log Service atau OSS.Pernyataan kueri contoh:

* | SELECT "event.userIdentity.accessKeyId" AS access_key_id, "event.sourceIpAddress" AS source_ip_address, "event.vpcId" AS vpc_id FROM log WHERE "event.userIdentity.accessKeyId" = 'LTAI****************'Jika trail Anda tidak mengirimkan event ke Logstore SLS, Anda dapat menggunakan riwayat event di Konsol ActionTrail. Buka halaman AccessKey Pair Audit, masukkan ID AccessKey, lalu lihat alamat IP sumber dalam catatan panggilan. Untuk informasi selengkapnya, lihat Kueri log pasangan AccessKey.

ActionTrail mencatat peristiwa manajemen untuk sebagian besar layanan Alibaba Cloud. Untuk peristiwa data atau layanan yang tidak dicakup oleh ActionTrail, Anda mungkin perlu menggunakan fitur auditing dari layanan masing-masing. Untuk informasi selengkapnya, lihat Audit event layanan cloud yang didukung.

Kueri konfigurasi jaringan

Aplikasi yang di-deploy di Alibaba Cloud

Jika aplikasi Anda di-deploy di resource Alibaba Cloud seperti Elastic Compute Service (ECS) atau layanan kontainer, Anda dapat menemukan alamat IP publik yang ditetapkan, ID VPC, dan Blok CIDR pribadi di konsol.

Saat aplikasi ini memanggil titik akhir publik layanan lain, alamat IP sumber adalah alamat IP egress publik resource tersebut atau gerbang NAT-nya. Saat memanggil titik akhir VPC pribadi, alamat IP sumber adalah alamat IP pribadi VPC tersebut.

Panggilan antar layanan Alibaba Cloud

Saat satu layanan Alibaba Cloud memanggil layanan lain, alamat IP sumber mungkin merupakan alamat IP internal layanan yang tidak dapat diprediksi. Dalam kasus ini, kami sangat menyarankan menggunakan Peran RAM untuk otorisasi antar layanan daripada menyematkan pasangan AccessKey.

Berikut adalah konfigurasi referensi untuk panggilan antar layanan tertentu:

DataWorks: Untuk menemukan Blok CIDR yang digunakan saat DataWorks memanggil MaxCompute untuk analisis data, lihat Daftar putih IP untuk Analisis Data. Untuk pengumpulan metadata, lihat Konfigurasi daftar putih alamat IP untuk pengumpulan metadata.

SLS: Untuk mentransfer log antar akun, kami menyarankan menggunakan Peran RAM daripada pasangan AccessKey. Untuk informasi selengkapnya, lihat Gunakan peran kustom untuk mentransfer data dalam Akun Alibaba Cloud yang sama.

Application Real-Time Monitoring Service (ARMS): Untuk integrasi cross-account, kami menyarankan menggunakan Peran RAM. Untuk informasi selengkapnya, lihat Akses cross-account.

Alamat IP dinamis

Saat resource cloud melakukan auto-scaling, alamat IP-nya mungkin berubah. Anda harus memperbarui kebijakan ACL jaringan Anda dengan alamat IP baru.

Function Compute: Secara default, Function Compute menggunakan alamat IP publik dinamis. Untuk menggunakan alamat IP yang dapat diprediksi, Anda harus mengonfigurasi alamat IP publik statis untuk layanan tersebut.

Aplikasi yang di-deploy di luar Alibaba Cloud

Anda harus menentukan secara manual alamat IP egress dari lingkungan aplikasi eksternal Anda.

Jaringan kantor

Jika Anda menggunakan pasangan AccessKey untuk pengembangan lokal, hubungi administrator jaringan Anda untuk mendapatkan alamat IP egress jaringan kantor Anda.

Mengapa panggilan API saya ditolak oleh kebijakan ACL jaringan?

Jika panggilan API dilakukan dari alamat IP yang tidak diizinkan oleh kebijakan ACL jaringan aktif, panggilan tersebut akan ditolak. Anda mungkin menerima salah satu pesan error berikut:

Message: The specified parameter "AccessKeyId.AccessPolicyDenied" is not valid.Message: code: 400, Specified access key denied due to access policy. Solusi

Untuk mengatasi masalah ini, Anda harus mengidentifikasi alamat IP sumber yang benar dan menambahkannya ke kebijakan yang sesuai.

Periksa apakah kebijakan tingkat pasangan AccessKey dikonfigurasi untuk pasangan AccessKey yang terpengaruh.

Jika kebijakan ada, tambahkan alamat IP sumber yang diperlukan ke dalamnya.

Jika tidak ada kebijakan tingkat pasangan AccessKey, lanjutkan ke langkah berikutnya.

Tambahkan alamat IP sumber ke kebijakan tingkat akun.

Jika panggilan API masih ditolak, verifikasi bahwa alamat IP yang Anda tambahkan sudah benar dan sesuai dengan alamat IP sumber aktual dari client yang melakukan panggilan.

Untuk menemukan alamat IP sumber yang benar, Anda dapat menggunakan ActionTrail untuk meninjau panggilan API yang berhasil sebelum kebijakan diaktifkan. Untuk informasi selengkapnya, lihat bagian "Tinjau data panggilan API historis di ActionTrail" dalam topik ini.