Ketika bucket Object Storage Service (OSS) mengalami serangan atau digunakan untuk mendistribusikan konten ilegal, OSS secara otomatis memindahkan bucket tersebut ke sandbox. Bucket yang berada di sandbox tetap dapat diakses, tetapi penurunan layanan mungkin terjadi—ketersediaan jaringan dapat terganggu dan permintaan mungkin mengalami time-out.

OSS memindahkan bucket ke sandbox secara otomatis. Tindakan yang perlu Anda lakukan bergantung pada alasan bucket dimasukkan ke sandbox:

Sandbox karena serangan: Konfigurasikan Perlindungan DDoS OSS untuk mencegah serangan di masa depan dan memulihkan bucket.

Konten ilegal: Anda bertanggung jawab atas segala pelanggaran hukum.

Catatan penggunaan

Tanggung jawab biaya: Jika OSS memasukkan bucket Anda ke sandbox akibat serangan, Anda bertanggung jawab atas semua biaya yang timbul selama serangan tersebut.

Tanggung jawab hukum: Jika OSS memasukkan bucket Anda ke sandbox karena mendistribusikan konten ilegal (seperti pornografi, bias politik, atau materi terkait terorisme), Anda bertanggung jawab atas segala pelanggaran hukum.

Lindungi bucket Anda dari serangan

Untuk mencegah OSS memasukkan bucket Anda ke sandbox akibat serangan DDoS atau Challenge Collapsar (CC), konfigurasikan salah satu solusi berikut.

Pilih solusi

| Solusi 1: Perlindungan DDoS OSS | Solusi 2: reverse proxy ECS + Anti-DDoS Proxy | |

|---|---|---|

| Cara kerja | Layanan berbasis proxy yang mengintegrasikan OSS dengan Anti-DDoS Proxy. Selama terjadi serangan DDoS, lalu lintas dialihkan ke instans Anti-DDoS Proxy untuk dibersihkan, lalu diarahkan kembali ke bucket Anda. | Alamat IP statis ditetapkan ke bucket Anda melalui reverse proxy NGINX pada instans Elastic Compute Service (ECS). Alamat IP elastis (EIP) dari instans ECS tersebut kemudian dikaitkan dengan instans Anti-DDoS Proxy. |

| Paling cocok untuk | Bucket yang diakses melalui titik akhir publik atau nama domain kustom | Bucket yang memerlukan alamat IP statis untuk akses |

| Kompleksitas | Rendah — konfigurasikan di Konsol OSS | Tinggi — memerlukan konfigurasi NGINX manual |

| Biaya | Ditagih berdasarkan jumlah instans Anti-DDoS Proxy, lalu lintas yang dilindungi, dan jumlah permintaan API | Lebih tinggi — memerlukan pembelian instans ECS |

| Batas | Maksimal 10 bucket per instans Anti-DDoS Proxy, dan hanya 1 instans per wilayah | — |

Solusi mana yang harus digunakan:

Mulai dengan Solusi 1 jika Anda mengakses bucket melalui titik akhir publik atau nama domain kustom.

Gunakan Solusi 2 jika Anda memerlukan alamat IP statis untuk mengakses OSS.

Solusi 1: Konfigurasikan Perlindungan DDoS OSS

Solusi 1 mendukung hingga 10 bucket per wilayah (1 instans Anti-DDoS Proxy per wilayah).

Perlindungan DDoS OSS mencakup akses melalui titik akhir publik (misalnya, oss-cn-hangzhou.aliyuncs.com) dan nama domain kustom yang dipetakan ke bucket.

Perlindungan DDoS OSS tidak dapat melindungi jenis titik akhir berikut:

Nama domain dipercepat OSS:

oss-accelerate.aliyuncs.com,oss-accelerate-overseas.aliyuncs.comTitik akhir access point: misalnya,

ap-01-3b00521f653d2b3223680ec39dbbe2****-ossalias.oss-cn-hangzhou.aliyuncs.comTitik akhir Object FC Access Point: misalnya,

fc-ap-01-3b00521f653d2b3223680ec39dbbe2****-opapalias.oss-cn-hangzhou.aliyuncs.comTitik akhir IPv6: misalnya,

cn-hangzhou.oss.aliyuncs.comTitik akhir Amazon Simple Storage Service (S3): misalnya,

s3.oss-cn-hongkong.aliyuncs.com

Steps:

Buat instans Anti-DDoS Proxy.

Sambungkan bucket ke instans Anti-DDoS Proxy.

Setelah bucket disambungkan, instans Anti-DDoS Proxy mulai melindungi akses melalui titik akhir publik bucket tersebut.

Untuk langkah-langkah konfigurasi lengkap, lihat Perlindungan DDoS OSS.

Solusi 2: Konfigurasikan reverse proxy ECS dan Anti-DDoS Proxy

Nama domain bucket OSS secara desain menyelesaikan ke alamat IP acak pada setiap permintaan. Untuk mengaitkan alamat IP statis dengan bucket Anda—yang diperlukan oleh Anti-DDoS Proxy—siapkan reverse proxy NGINX pada instans ECS.

Jika bucket Anda mengalami lonjakan lalu lintas atau akses yang tiba-tiba meningkat, lakukan upgrade perangkat keras instans ECS atau gunakan kluster ECS untuk menangani beban tersebut.

Steps:

Konfigurasikan reverse proxy ECS:

Buat instans ECS yang menjalankan CentOS atau Ubuntu. Untuk informasi lebih lanjut, lihat Buat instans di tab Custom Launch.

Konfigurasikan NGINX pada instans ECS sebagai reverse proxy untuk bucket Anda. Untuk informasi lebih lanjut, lihat Gunakan instans ECS untuk mengonfigurasi reverse proxy guna mengakses OSS.

Konfigurasikan instans Anti-DDoS Proxy:

Beli instans Anti-DDoS Proxy sesuai kebutuhan bisnis Anda.halaman pembelian Anti-DDoS Proxy (luar Tiongkok daratan)

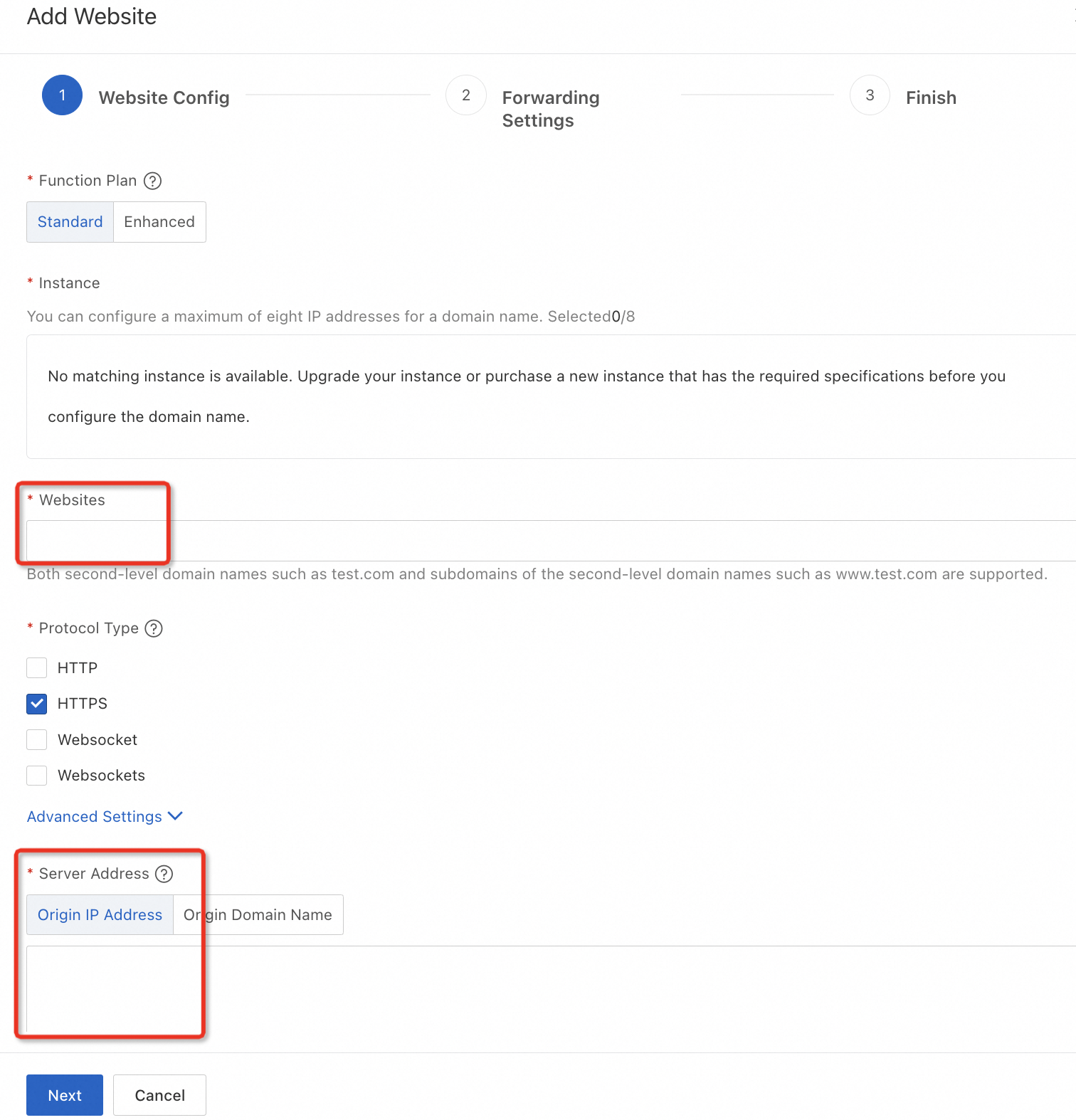

Tambahkan bucket Anda sebagai website yang dilindungi: masukkan titik akhir bucket di Websites, pilih Origin IP Address untuk alamat server, dan masukkan alamat IP publik instans ECS.

Keluarkan bucket dari sandbox

Alibaba Cloud tidak mengizinkan Anda mengeluarkan langsung bucket yang dimasukkan ke sandbox karena serangan. Konfigurasikan Perlindungan DDoS OSS untuk mengeluarkan bucket yang dimasukkan ke sandbox karena salah satu alasan berikut:

Bucket dimasukkan ke sandbox setelah mengalami beberapa serangan.

Bucket dimasukkan ke sandbox karena bucket lain dalam akun yang sama mengalami beberapa serangan.

Untuk langkah-langkah konfigurasi, lihat Konfigurasikan Perlindungan DDoS OSS. Setelah dikonfigurasi, bucket yang berada di sandbox akan secara otomatis dipulihkan dan tetap dapat diakses melalui alamat IP aslinya atau alamat IP yang dilindungi DDoS.