Jika situs web Anda mengalami lonjakan permintaan HTTP yang menyebabkan respons melambat, Anda dapat mengaktifkan fitur pembatasan laju. Saat diaktifkan, Dynamic Route for CDN (DCDN) akan mengidentifikasi alamat IP dengan jumlah permintaan abnormal dan membatasi permintaan dari alamat IP tersebut, sehingga meningkatkan keamanan situs web.

Aktifkan fitur pembatasan laju

Masuk ke Konsol DCDN.

Di panel navigasi sisi kiri, klik Domain Names.

Pada halaman Domain Names, temukan nama domain yang ingin Anda kelola dan klik Configure di kolom Actions.

- Di panel navigasi sisi kiri nama domain, klik Security Settings.

- Klik tab Rate Limiting.

- Aktifkan Rate Limiting.

- Klik Modify.

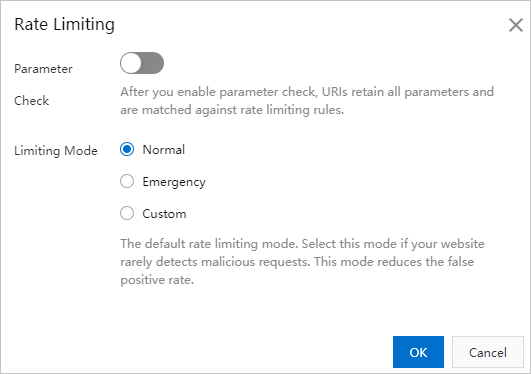

- Di kotak dialog Rate Limiting, aktifkan Parameter Check dan konfigurasikan Limiting Mode.

Parameter Deskripsi Parameter Check Setelah Pemeriksaan Parameter diaktifkan, URI mempertahankan semua parameter dan dicocokkan dengan aturan pembatasan laju. Pemeriksaan Parameter hanya memeriksa URI. Aturan pencocokan kustom yang dikonfigurasikan untuk mode pembatasan laju kustom tidak berlaku untuk fitur ini. Catatan Parameter Check hanya berlaku dalam aturan pembatasan laju kustom.Limiting Mode Anda dapat memilih salah satu mode berikut: - Normal

Mode pembatasan laju default. Pilih mode ini untuk mengurangi positif palsu jika lalu lintas jaringan situs web Anda berada dalam rentang yang diharapkan.

- Emergency

Pilih mode ini jika kecepatan respons situs web Anda lambat, dan metrik seperti lalu lintas jaringan, penggunaan CPU, dan penggunaan memori berada di luar rentang normal.

- Custom

Pilih mode ini jika Anda ingin membuat aturan pembatasan laju kustom berdasarkan kebutuhan bisnis Anda. Mode ini mendeteksi permintaan yang sering dikirim dari alamat IP dan membantu mengurangi serangan banjir HTTP. Untuk informasi lebih lanjut tentang cara menambahkan aturan kustom, lihat Buat aturan pembatasan laju kustom.

- Normal

Buat aturan pembatasan laju kustom

- Jika Anda mengatur Limiting Mode ke Customlimiting modes, Anda perlu membuat aturan pembatasan laju kustom. Mode pembatasan lainnya tidak memerlukan aturan kustom.

- Anda dapat membuat maksimal lima aturan pembatasan laju kustom.

- Klik Add Rule di sebelah kanan Custom Rules.

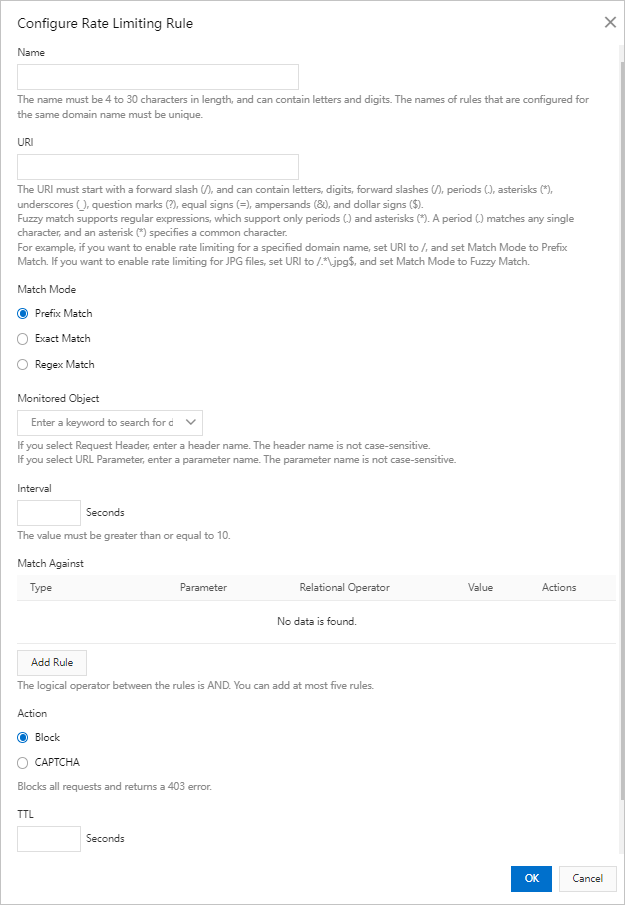

- Ikuti petunjuk di layar untuk membuat aturan pembatasan laju kustom. Tabel berikut menjelaskan parameter yang dapat dikonfigurasi.

Parameter Deskripsi Cluster Name - Nama harus memiliki panjang 4 hingga 30 karakter dan dapat berisi huruf dan angka.

- Nama aturan yang dikonfigurasikan untuk nama domain yang sama harus unik.

URI Masukkan URI yang ingin Anda lindungi, misalnya, /register. Jika URI berisi parameter, misalnya,/user?action=login, Anda harus mengaktifkan Pemeriksaan Parameter.Match Mode Anda dapat memilih salah satu mode pencocokan berikut. Secara default, mode pencocokan terdaftar dan dieksekusi dalam urutan berikut: pencocokan tepat, pencocokan awalan, dan pencocokan kabur. Anda dapat menyesuaikan prioritas mode pencocokan dalam aturan pembatasan laju. Kemudian, mode pencocokan terdaftar dan dieksekusi berdasarkan prioritas mereka. - Prefix Match

Dalam mode ini, laju permintaan yang berasal dari URI yang dimulai dengan URI tertentu dipantau. Misalnya, jika URI diatur ke

/register, laju permintaan yang berasal dari/register.htmldipantau. - Exact Match

Dalam mode ini, laju permintaan yang berasal dari URI yang persis cocok dengan URI tertentu dipantau.

- Regex Match

Dalam mode ini, laju permintaan yang badan permintaannya cocok dengan ekspresi reguler tertentu dipantau.

Monitored Object Anda dapat memilih salah satu objek berikut yang ingin Anda pantau: - Client IP Address

- Request Header

- URL Parameter

Interval Atur periode waktu selama laju permintaan dipantau. Parameter ini hanya berlaku jika Anda menentukan objek yang dipantau. Interval harus lebih besar atau sama dengan 10 detik. Match Against Klik Add Rule dan atur parameter berikut: Type, Parameter, Relational Operator, dan Value. Catatan Jumlah permintaan yang cocok dengan aturan yang ditentukan dipantau di setiap node DCDN. Mungkin diperlukan beberapa waktu untuk memicu aturan pembatasan laju. Anda dapat mengirim lebih banyak permintaan ke node DCDN untuk memicu aturan tersebut.Action Tentukan tindakan yang akan dilakukan setelah kondisi yang ditentukan dipicu. Anda dapat memilih Block atau CAPTCHA. - Block

Jika tindakan ini dipicu, kode status HTTP 403 dikembalikan ke semua permintaan.

- CAPTCHA

Jika tindakan ini dipicu, kode status HTTP 200 dikembalikan dan permintaan dialihkan ke tantangan verifikasi. Permintaan diizinkan mengakses sumber daya yang diminta hanya jika berhasil melewati tantangan verifikasi.

Sebagai contoh, jika alamat IP memulai lebih dari lima permintaan dalam 20 detik, CAPTCHA dipicu. Semua permintaan dari alamat IP dalam 10 menit berikutnya disajikan dengan tantangan verifikasi. Permintaan dari alamat IP ini diizinkan mengakses sumber daya hanya jika permintaan tersebut berhasil melewati tantangan verifikasi.

TTL Tentukan periode waktu bahwa alamat IP tetap diblokir. Periode waktu harus minimal 60 detik. - Klik OK.

Contoh

| Skenario | Objek yang dipantau | Interval | Cocokkan terhadap | Tindakan | TTL | Hasil yang diharapkan |

| Kesalahan 4xx atau 5xx | IP | 10 detik | "status_ratio|404">60%&&"count">50 | Blokir | 10 menit | Jika persentase kode status HTTP 404 di antara semua kode status HTTP yang dikembalikan ke alamat IP mencapai 60%, dan setidaknya 50 permintaan berasal dari alamat IP tersebut, alamat IP tersebut diblokir selama 10 menit. Semua permintaan dari alamat IP tersebut menerima kode status HTTP 403. |

| Kesalahan Queries per second (QPS) | Nama domain | 10 detik | "count">NCatatan Tentukan nilai untuk N berdasarkan kebutuhan bisnis Anda. | CAPTCHA | 10 menit | Jika jumlah permintaan yang dikirim ke nama domain mencapai nilai N, CAPTCHA dipicu. Dalam 10 menit berikutnya, semua permintaan yang dikirim ke nama domain disajikan dengan tantangan verifikasi. Permintaan diizinkan mengakses nama domain hanya jika permintaan tersebut berhasil melewati tantangan verifikasi. |