Data Security Center (DSC) mendukung metode penyamaran data statis dan dinamis. Untuk metode penyamaran data statis, Anda perlu membuat tugas penyamaran yang menentukan aset data yang akan disamarkan, aturan penyamaran untuk mencocokkan bidang sensitif, serta algoritma seperti pengaburan, enkripsi, atau penggantian untuk memproses bidang tertentu. Anda juga harus menentukan tujuan penyimpanan untuk data yang telah disamarkan. Untuk metode penyamaran data dinamis, Anda dapat memanggil operasi ExecDatamask untuk menyamarkan bidang tertentu dalam format JSON berdasarkan aturan penyamaran tertentu.

Metode penyamaran data

Metode penyamaran data | Sumber data | Skenario | Operasi |

Penyamaran data statis |

| Anda ingin membagikan sumber data tertentu dengan pengguna lain tetapi tidak ingin mengungkapkan bidang sensitif. Jika Anda menggunakan metode penyamaran data statis untuk menyamarkan tabel data atau file tertentu, Anda dapat menyimpan data yang telah disamarkan di tabel data atau file lain untuk dibagikan. Dengan cara ini, data mentah tidak terpengaruh. | Di konsol DSC, buat tugas penyamaran dan konfigurasikan data yang akan disamarkan, aturan penyamaran, tujuan penyimpanan data yang telah disamarkan, dan siklus eksekusi tugas. |

Penyamaran data dinamis | Anda dapat membuat sumber data dalam format JSON berikut. dataHeaderList menentukan nama kolom dari data yang akan disamarkan. dataList menentukan data yang akan disamarkan. Nilai yang ditentukan dalam dataList harus sesuai dengan nama kolom yang ditentukan dalam dataHeaderList. ruleList menentukan aturan penyamaran data. Untuk informasi lebih lanjut, lihat ExecDatamask. | Metode penyamaran data dinamis lebih fleksibel dan memungkinkan Anda membuat sumber data yang akan disamarkan. | Anda dapat menggunakan API debugging online, Alibaba Cloud SDK, atau API kustom untuk memanggil operasi ExecDatamask untuk menyamarkan data secara dinamis. Untuk informasi lebih lanjut, lihat ExecDatamask |

Contoh hasil penyamaran data

DSC mendukung algoritma penyamaran berikut: hashing, redaksi, substitusi, pembulatan, enkripsi, dan pengacakan. Tabel berikut memberikan contoh hasil penyamaran data berdasarkan algoritma yang berbeda.

Hashing

Data sensitif yang berlaku dan skenario | Deskripsi algoritma | Konfigurasi algoritma | Data mentah | Data yang telah disamarkan |

Proses penyamaran data tidak dapat dibalik. Anda dapat menggunakan algoritma hash umum dan menentukan nilai salt. Jenis algoritma ini berlaku untuk perlindungan kata sandi atau skenario di mana Anda harus memeriksa apakah data sensitif dengan perbandingan.

| MD5 | Tetapkan nilai salt menjadi | 123456 | d6f82c64df3dc34921d79e5f22e5d43a |

SHA-1 | 59056c7c6faa5eeb7151d30a01c17b25f35b021c | |||

SHA-256 | 84ca63076a5966e9b726490c8b6a5c9c6d6bdc018bb0a05df754c0c2770aca72 | |||

HMAC | ed029027322fedb0ac40b7759ac1521f0121cb018cf0f6f078e61764d810e00f |

Redaksi

Data sensitif yang berlaku dan skenario | Deskripsi algoritma | Konfigurasi algoritma | Data mentah | Data yang telah disamarkan |

Proses penyamaran data tidak dapat dibalik. Jenis algoritma ini meredaksi teks tertentu dalam data sensitif dengan tanda bintang (*) atau pagar (#). Jenis algoritma ini berlaku untuk skenario di mana data sensitif ditampilkan di antarmuka pengguna atau dibagikan dengan orang lain.

| Menyimpan n karakter pertama dan m karakter terakhir. | Gunakan tanda bintang ( | 123456 | 1****6 |

Menyimpan karakter dari posisi ke-X hingga posisi ke-Y. | Gunakan tanda bintang ( | **34** | ||

Merahasiakan n karakter pertama dan m karakter terakhir. | Gunakan tanda bintang ( | **34** | ||

Merahasiakan karakter dari posisi ke-X hingga posisi ke-Y. | Gunakan tanda bintang ( | 1****6 | ||

Merahasiakan karakter yang mendahului karakter khusus, seperti at ( | & | 1@34&6 | ****&6 | |

Merahasiakan karakter yang mengikuti karakter khusus seperti at ( | @ | 1@**** |

Substitusi

Data disamarkan berdasarkan algoritma yang bergantung pada konfigurasi tabel pemetaan. Setiap hasil penyamaran berbeda. Sebagai contoh, jika nomor telepon seluler "13900001234" diganti dengan nilai acak, hasil penyamaran mungkin "13271561461", "18355370496", atau "18856540773".

Data Sensitif yang Berlaku dan Skenario | Deskripsi Algoritma | Konfigurasi Algoritma |

Proses penyamaran data dapat dibalik ketika algoritma tertentu digunakan. Jenis algoritma ini mengganti seluruh nilai atau sebagian nilai suatu bidang dengan nilai yang dipetakan menggunakan tabel pemetaan. Dalam hal ini, data mentah dapat diperoleh kembali setelah disamarkan. Jenis algoritma ini juga mengganti seluruh nilai atau sebagian nilai suatu bidang secara acak berdasarkan interval acak. Dalam hal ini, data mentah tidak dapat diperoleh kembali setelah disamarkan. DSC menyediakan beberapa tabel pemetaan bawaan dan memungkinkan Anda membuat algoritma substitusi kustom. Jenis algoritma ini dapat digunakan untuk menyamarkan bidang dalam format tetap, seperti nomor kartu identitas.

| Mengganti konten tertentu dalam nomor kartu identitas dengan nilai yang dipetakan. | Tabel pemetaan untuk mengganti ID wilayah administratif |

Mengganti konten tertentu dalam nomor kartu identitas secara acak. | Tabel pemetaan untuk mengganti ID wilayah administratif | |

Mengganti konten tertentu dalam nomor kartu militer secara acak. | Tabel pemetaan untuk mengganti ID wilayah administratif | |

Mengganti konten tertentu dalam nomor paspor secara acak. | Tabel kode untuk mengganti bidang tujuan secara acak | |

Mengganti konten tertentu dalam nomor izin Exit-Entry Permits untuk bepergian ke dan dari Hong Kong dan Makau secara acak. | Tabel kode untuk mengganti bidang tujuan secara acak | |

Mengganti konten tertentu dalam nomor kartu bank secara acak. | Tabel kode untuk mengganti Bank Identification Numbers (BIN) secara acak | |

Mengganti konten tertentu dalam nomor telepon rumah secara acak. | Tabel pemetaan untuk mengganti ID wilayah administratif | |

Mengganti konten tertentu dalam nomor telepon seluler secara acak. | Tabel kode untuk mengganti kode jaringan seluler secara acak | |

Mengganti konten tertentu dalam kode kredit sosial terpadu secara acak. | Tabel kode untuk mengganti ID otoritas pendaftaran secara acak, tabel kode untuk mengganti kode jenis, dan tabel kode untuk mengganti ID wilayah administratif secara acak | |

Mengganti konten tertentu dalam format cadangan universal berdasarkan tabel pemetaan. | Tabel pemetaan untuk mengganti huruf besar, tabel pemetaan untuk mengganti huruf kecil, tabel pemetaan untuk mengganti digit, dan tabel pemetaan untuk mengganti karakter khusus | |

Mengganti konten tertentu dalam format cadangan universal secara acak. | Tabel kode untuk mengganti huruf besar secara acak, tabel kode untuk mengganti huruf kecil secara acak, tabel kode untuk mengganti digit secara acak, dan tabel kode untuk mengganti karakter khusus secara acak |

Pembulatan

Data sensitif yang berlaku dan skenario | Deskripsi algoritma | Konfigurasi algoritma | Data mentah | Data yang telah disamarkan |

Proses penyamaran data dapat dibalik ketika algoritma tertentu digunakan. DSC menyediakan dua jenis algoritma pembulatan. Satu algoritma membulatkan angka dan tanggal, dan data mentah tidak dapat diperoleh kembali setelah disamarkan. Algoritma lainnya menggeser bit teks, dan data mentah dapat diperoleh kembali setelah disamarkan. Jenis algoritma ini dapat digunakan untuk menganalisis dan mengumpulkan statistik pada dataset sensitif.

| Pembulatan angka: Angka dibulatkan ke digit ke-N sebelum titik desimal. Nilai valid N: 1 hingga 19. | N=4 | 12345.6789 | 12000 |

Pembulatan tanggal: Tanggal dibulatkan ke tahun, bulan, hari, jam, atau menit. | Jam | 2023-04-15 14:30:45 | 2023-04-15 14:00:00 | |

Offset karakter: jumlah tempat oleh bit tertentu yang digeser ke kiri atau kanan. | Tiga bit ke kiri | test | ttes |

Enkripsi

Data sensitif yang berlaku dan skenario | Deskripsi algoritma | Konfigurasi algoritma | Data mentah | Data yang telah disamarkan |

Proses penyamaran data dapat dibalik. Algoritma enkripsi simetris umum didukung. Jenis algoritma ini dapat digunakan untuk mengenkripsi bidang sensitif yang perlu diperoleh kembali setelah enkripsi.

| Algoritma Data Encryption Standard (DES) | Kunci enkripsi: | 123456 | c2TwheTI+rw= |

Algoritma Triple Data Encryption Standard (3DES) | Kunci enkripsi: | XUwzslGadsk= | ||

Algoritma Advanced Encryption Standard (AES) | Kunci enkripsi: | YueDcm92UuqvKpVbeS+0Ng== |

Pengacakan

Data sensitif yang berlaku dan skenario | Deskripsi algoritma | Konfigurasi algoritma |

Proses penyamaran data tidak dapat dibalik. Jenis algoritma ini mengekstrak nilai suatu bidang dalam rentang tertentu dari tabel sumber dan menyusun ulang nilai-nilai tersebut di kolom tertentu. Sebagai alternatif, jenis algoritma ini secara acak memilih nilai dari kolom tertentu dalam rentang nilai dan menyusun ulang nilai-nilai yang dipilih. Dengan cara ini, nilai-nilai tersebut bercampur dan disamarkan. Jenis algoritma ini dapat digunakan untuk menyamarkan kolom data terstruktur.

| Mengacak data secara acak. |

|

Sebagai contoh, informasi kota tentang sekelompok perangkat diacak secara acak.

Data mentah | Data yang telah disamarkan | ||

ID Perangkat | Kota | ID Perangkat | Kota |

D001 | Tiongkok (Shanghai) | D001 | Tiongkok (Xi'an) |

D002 | Tiongkok (Hangzhou) | D002 | Tiongkok (Shanghai) |

D003 | Tiongkok (Xi'an) | D003 | Tiongkok (Chengdu) |

D004 | Tiongkok (Chengdu) | D004 | Tiongkok (Hangzhou) |

Ikhtisar Penagihan

Hanya DSC Enterprise Edition yang mendukung fitur penyamaran data. Setelah membeli DSC Enterprise Edition, Anda dapat menggunakan fitur penyamaran data. DSC menggunakan metode penagihan berlangganan. Untuk informasi lebih lanjut, lihat Ikhtisar Penagihan. Jika Anda menggunakan metode penyamaran data statis, Anda mungkin dikenakan biaya tambahan.

Metode Penyamaran Data | Sumber Data | Penagihan di Sisi DSC | Biaya Tambahan |

Penyamaran Data Statis |

| Aset data yang akan disamarkan harus memberikan izin akses ke DSC. Jumlah database protection instances yang dibeli dan storage protection capacity dikurangi berdasarkan aset data yang diberi izin. | Jika layanan cloud yang datanya akan disamarkan menggunakan metode penagihan bayar sesuai pemakaian, Anda akan dikenakan biaya berdasarkan jumlah data yang Anda baca atau tulis di sisi layanan cloud. |

File TXT, CSV, XLSX, dan XLS terstruktur yang disimpan di komputer lokal Anda. | Resource instance tidak dikurangi. | Anda tidak dikenakan biaya tambahan. | |

Penyamaran Data Dinamis | Data yang dibuat sendiri | Resource instance tidak dikurangi. | Anda tidak dikenakan biaya tambahan. |

Aktivasi DSC

Jika Anda belum mengaktifkan DSC atau hanya mengaktifkan edisi gratis DSC, Anda dapat membeli DSC Enterprise Edition. Untuk informasi lebih lanjut, lihat Pembelian DSC.

Jika Anda mengaktifkan edisi gratis DSC dan ingin menggunakan fitur penyamaran data, Anda harus meningkatkan DSC ke Enterprise Edition. Untuk informasi lebih lanjut, lihat Peningkatan Instance.

Jika Anda menggunakan metode penyamaran data statis, Anda harus memberi otorisasi DSC untuk mengakses aset data Anda. Pastikan Anda telah membeli instance perlindungan basis data dan kapasitas perlindungan OSS yang cukup.

Penyamaran Data Statis

Deskripsi Fitur

Saat membuat tugas penyamaran data statis, Anda dapat memilih template penyamaran yang telah dikonfigurasi. Anda juga dapat mengonfigurasi algoritma penyamaran untuk bidang sensitif yang akan disembunyikan. Untuk informasi lebih lanjut tentang cara mengonfigurasi template penyamaran data, lihat Konfigurasi Template dan Algoritma Penyamaran Data.

Prasyarat

Jika Anda menggunakan metode penyamaran data statis untuk menyamarkan basis data atau objek OSS, Anda harus memberikan izin DSC untuk mengakses aset data yang akan disamarkan. Untuk informasi lebih lanjut, lihat topik-topik berikut:

Memberi Otorisasi DSC untuk Mengakses Basis Data Mandiri yang Di-hosting pada Instance ECS

Memberi Otorisasi DSC untuk Mengakses Data Tidak Terstruktur di OSS dan Layanan Log Sederhana

DSC diberi otorisasi untuk mengakses aset data yang diperlukan dan terhubung ke aset data dengan menggunakan akun yang memiliki izin baca dan tulis pada aset data tersebut. Prasyarat ini berlaku ketika Anda ingin menyimpan data yang telah disamarkan di tabel ApsaraDB RDS, PolarDB for Xscale (PolarDB-X), MaxCompute, PolarDB, ApsaraDB for OceanBase, AnalyticDB for MySQL, atau basis data mandiri atau ingin menyimpan data yang telah disamarkan di bucket Object Storage Service (OSS). Jika Anda ingin menyimpan data yang telah disamarkan di basis data ApsaraDB RDS, PolarDB for Xscale (PolarDB-X), PolarDB, ApsaraDB for OceanBase, atau AnalyticDB for MySQL, Anda harus menggunakan mode koneksi berbasis akun.

Membuat Tugas Penyamaran Data

Jika Anda mengaktifkan penyamaran data di lingkungan produksi, kinerja basis data Anda mungkin terpengaruh.

Anda dapat membuat tugas penyamaran data untuk menentukan ruang lingkup dan aturan untuk penyamaran data.

Masuk ke konsol DSC.

Di panel navigasi sisi kiri, pilih .

Pada tab Static Desensitization, klik tab Task Configurations. Lalu, klik tab Add Desensitization Task.

Ikuti petunjuk di layar untuk mengonfigurasi parameter untuk tugas penyamaran data.

Konfigurasikan parameter di langkah Basic Task Information dari wizard Tambah Tugas Penyamaran dan klik Next.

CatatanAnda dapat menentukan nama tugas kustom.

Konfigurasikan parameter di langkah Konfigurasi Sumber Penyamaran dari wizard Tambah Tugas Penyamaran dan klik Next.

ApsaraDB RDS tables, PolarDB-X tables, MaxCompute tables, PolarDB tables, ApsaraDB for OceanBase tables, AnalyticDB for MySQL tables, and self-managed database tables

Parameter

Diperlukan

Deskripsi

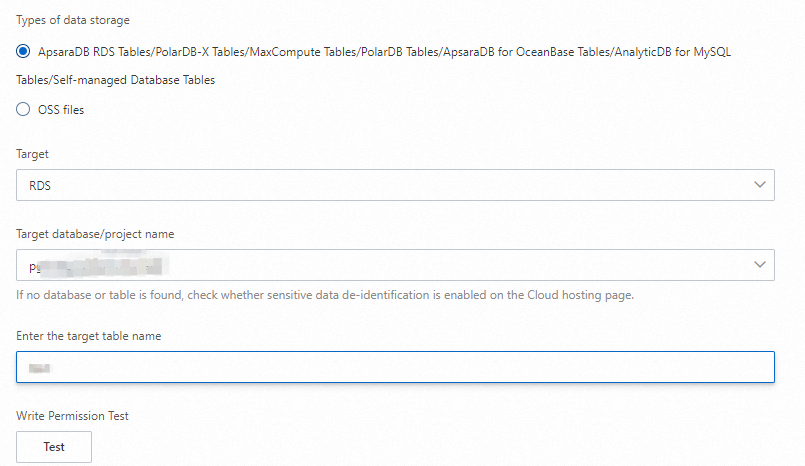

Types of data storage

Ya

Tipe penyimpanan file sumber untuk penyamaran data. Atur parameter ini menjadi ApsaraDB RDS Tables/PolarDB-X Tables/MaxCompute Tables/PolarDB Tables/ApsaraDB for OceanBase Tables/AnalyticDB for MySQL Tables/Self-managed Database Tables.

Source Service

Ya

Layanan yang menyediakan tabel sumber untuk penyamaran data. Nilai valid: RDS, PolarDB-X, OceanBase, MaxCompute, ADB-MYSQL, PolarDB, dan ECS self-built database.

Source Database/Project

Ya

Basis data atau proyek yang menyimpan tabel sumber.

SOURCE table name

Ya

Nama tabel sumber.

Source Partition

Tidak

Jika Anda mengatur parameter Source Service menjadi MaxCompute, Anda dapat mengonfigurasi parameter Source Partition.

Nama partisi yang menyimpan data yang akan disamarkan di tabel sumber. Jika Anda membiarkan parameter ini kosong, DSC akan menyamarkan data sensitif di semua partisi tabel sumber.

Anda dapat menentukan partisi saat membuat tabel MaxCompute. Partisi mendefinisikan divisi logis yang berbeda dari sebuah tabel. Saat Anda menanyakan data, Anda dapat menentukan partisi untuk meningkatkan efisiensi query. Untuk informasi lebih lanjut, lihat Partisi.

Sample SQL

Tidak

Jika Anda mengatur parameter Source Service menjadi RDS, PolarDB-X, OceanBase, atau ECS self-built database, Anda dapat mengonfigurasi parameter Sample SQL.

Pernyataan SQL yang menentukan ruang lingkup data sensitif yang akan disamarkan. Jika Anda membiarkan parameter ini kosong, DSC akan menyamarkan semua data di tabel sumber.

Objek OSS

PentingHanya objek TXT, CSV, XLSX, dan XLS yang dapat disamarkan.

Parameter

Diperlukan

Deskripsi

Types of data storage

Ya

Tipe penyimpanan file sumber untuk penyamaran data. Atur parameter ini menjadi OSS files.

File source

Ya

Sumber objek OSS untuk penyamaran data. Nilai valid: Uploaded Local File dan OSS Bucket.

Upload files

Ya

Jika Anda mengatur parameter File source menjadi Uploaded Local File, klik Select a local file untuk mengunggah objek OSS.

OSS Bucket where the source file is located

Ya

Jika Anda mengatur parameter File source menjadi OSS Bucket, pilih bucket OSS tempat objek OSS milik dari daftar drop-down. Anda dapat memasukkan kata kunci untuk mencari dan memilih bucket OSS dari daftar drop-down.

Source file names

Ya

Jika Anda mengatur parameter File source menjadi OSS Bucket, tentukan nama objek OSS sumber. Nama tersebut harus berisi ekstensi file.

Jika Anda ingin menyamarkan data dalam objek OSS, tentukan nama objek OSS. Contoh: test.csv.

Jika Anda ingin menyamarkan data dalam beberapa objek OSS, aktifkan Open the pass. Sistem menggunakan aturan penyamaran yang sama untuk menyamarkan beberapa objek OSS. Objek-objek tersebut harus memiliki format yang sama dan struktur kolom yang identik.

Setelah Anda mengaktifkan Buka jalur, Anda dapat menggunakan tanda bintang (*) sebagai wildcard untuk menentukan beberapa objek OSS dan menyamarkan data di dalamnya sekaligus. Anda hanya dapat menggunakan tanda bintang (*) pada awalan nama objek. Contoh: test*.xls, yang cocok dengan file XLS yang namanya dimulai dengan test.

Source file description

Tidak

Jika Anda mengatur parameter File source menjadi Uploaded Local File, masukkan deskripsi untuk objek OSS sumber.

Separator selection

Tidak

Pemisah kolom. Pilih pemisah berdasarkan pemisah dari objek OSS sumber. Parameter ini diperlukan untuk objek CSV dan TXT. Nilai valid:

Semicolon ";" (macOS/Linux default)

Comma "," (Windows default)

Operator '|'.

Table contains header rows

Tidak

Menentukan apakah objek OSS sumber berisi baris header.

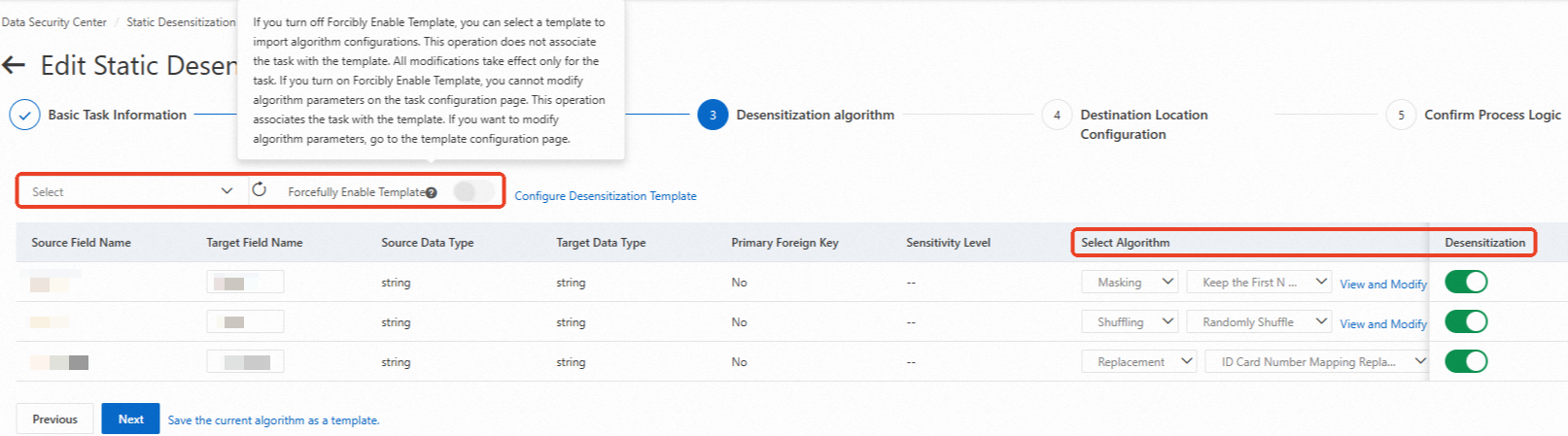

Konfigurasikan parameter di langkah algoritma penyamaran dan klik Next.

Pilih template penyamaran data dari daftar drop-down. Dalam daftar bidang sumber, saklar di kolom Desensitization secara otomatis diaktifkan dan masking algorithms dikonfigurasi secara otomatis untuk bidang berdasarkan template penyamaran data.

Pengaturan dalam daftar aturan template penyamaran data harus sesuai dengan bidang sumber yang ingin Anda samarkan. Jika tidak, template penyamaran data tidak akan berlaku. Untuk informasi lebih lanjut tentang cara mengonfigurasi template penyamaran data, lihat Konfigurasi Template dan Algoritma Penyamaran Data.

Temukan bidang sumber yang datanya ingin Anda samarkan dalam daftar, aktifkan saklar di kolom Desensitization, lalu pilih masking algorithm berdasarkan kebutuhan bisnis Anda.

Anda dapat mengklik View and Modify Parameters di kolom Pilih Algoritma untuk melihat dan memodifikasi aturan algoritma yang dipilih. Untuk informasi lebih lanjut tentang format partisi dalam aturan algoritma, lihat Format Partisi.

CatatanJika Anda mengaktifkan Forcefully Enable Template, Anda tidak dapat mengubah algoritma di halaman ini. Untuk mengubah algoritma, Anda harus memodifikasi aturan template terkait.

Konfigurasikan tujuan tempat Anda ingin menyimpan data yang telah disamarkan dan klik Test di bawah Tes Izin Penulisan. Setelah tes berhasil, klik Next.

PentingAkun yang digunakan untuk terhubung ke aset data harus memiliki izin penulisan pada aset data.

Konfigurasikan logika pemrosesan.

Parameter

Diperlukan

Deskripsi

How the task is triggered

Ya

Metode yang digunakan untuk menjalankan tugas penyamaran data. Nilai valid:

Manual Only: Jika Anda memilih opsi ini, Anda harus menjalankan tugas penyamaran data secara manual.

Scheduled Only: Jika Anda memilih opsi ini, Anda harus mengonfigurasi pelaksanaan otomatis tugas penyamaran data. Setelah konfigurasi selesai, tugas penyamaran data akan dijalankan secara otomatis pada waktu tertentu setiap jam, harian, mingguan, atau bulanan.

Manual + Scheduled: Jika Anda memilih opsi ini, Anda dapat mengklik Start di kolom Tindakan pada tab Konfigurasi Tugas untuk menjalankan tugas penyamaran data secara manual. Anda juga dapat mengonfigurasi pelaksanaan otomatis tugas penyamaran data. Setelah konfigurasi selesai, tugas penyamaran data akan dijalankan secara otomatis pada waktu tertentu setiap jam, harian, mingguan, atau bulanan.

Turn on incremental desensitization

Tidak

Menentukan apakah akan mengaktifkan penyamaran tambahan. Jika Anda mengaktifkan saklar ini, DSC hanya akan menyamarkan data yang ditambahkan setelah tugas penyamaran data sebelumnya selesai. Anda harus menentukan bidang yang nilainya meningkat seiring waktu sebagai pengenal tambahan. Sebagai contoh, Anda dapat menentukan bidang waktu pembuatan atau bidang ID auto-increment sebagai pengenal tambahan.

PentingDSC mendukung penyamaran data tambahan hanya untuk basis data ApsaraDB RDS.

Shard field

Tidak

Bidang sharding berdasarkan mana DSC membagi data sumber menjadi beberapa shard. DSC secara bersamaan menyamarkan data sumber dalam shard untuk meningkatkan efisiensi penyamaran data. Anda dapat menentukan satu atau lebih bidang sharding berdasarkan kebutuhan bisnis Anda.

DSC mendukung penyamaran data tambahan hanya untuk basis data ApsaraDB RDS. Kami merekomendasikan Anda menggunakan kunci utama atau bidang yang dibuat indeks unik sebagai bidang sharding.

Jika Anda membiarkan parameter ini kosong, kunci utama digunakan sebagai bidang sharding. DSC membagi data sumber berdasarkan kunci utama dan menyamarkan data sumber.

PentingJika data sumber tidak memiliki kunci utama, Anda harus menentukan bidang sharding. Jika tidak, tugas penyamaran data gagal.

Jika Anda menentukan terlalu banyak bidang sharding, kinerja query dan akurasi data mungkin menurun. Lanjutkan dengan hati-hati.

Table name conflict resolution

Ya

Metode yang digunakan untuk menangani konflik nama tabel. Nilai valid:

Hapus tabel target dan buat tabel baru dengan nama yang sama.

Tambahkan data ke tabel target. Kami merekomendasikan Anda memilih opsi ini.

Row Conflict Resolution

Ya

Metode yang digunakan untuk menangani konflik baris. Nilai valid:

Simpan baris yang bertentangan di tabel target dan buang data baru. Kami merekomendasikan Anda memilih opsi ini.

Hapus baris yang bertentangan di tabel target dan sisipkan data baru.

Klik Submit.

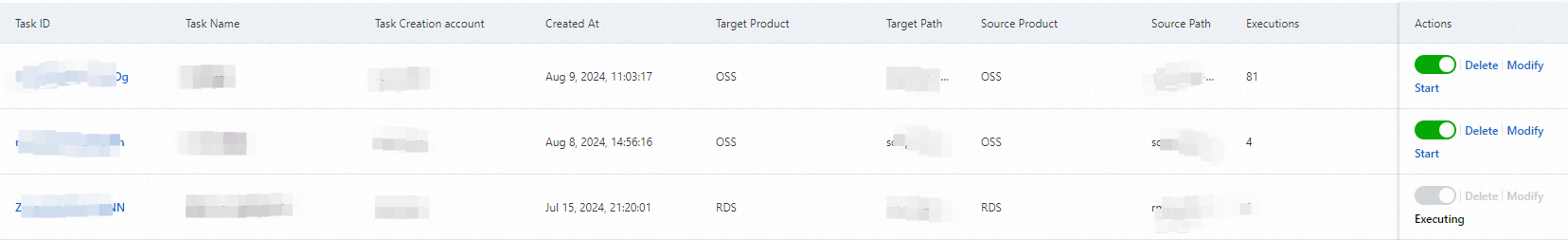

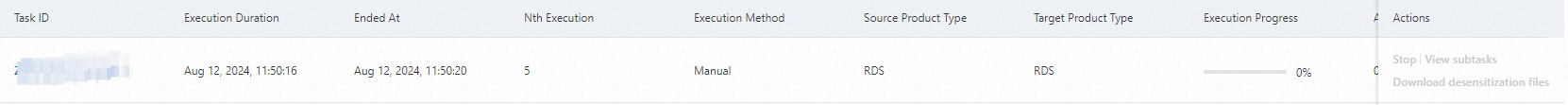

Jalankan dan lihat tugas penyamaran data

Jika Anda mengatur parameter Cara tugas dipicu menjadi Manual Only, Anda harus menjalankan tugas penyamaran data secara manual. Jika Anda mengatur parameter Cara tugas dipicu menjadi Scheduled Only, Anda harus mengonfigurasi pelaksanaan otomatis tugas penyamaran data. Setelah konfigurasi selesai, tugas penyamaran data akan dijalankan secara otomatis pada waktu tertentu. Jika Anda mengatur parameter Cara tugas dipicu menjadi Manual + Scheduled, Anda dapat menjalankan tugas penyamaran data secara manual atau mengonfigurasi pengaturan untuk menjalankan tugas penyamaran data secara otomatis.

Pada tab Static Desensitization, klik tab Task Configurations. Lalu, temukan tugas penyamaran data yang telah dibuat dan klik Start di kolom Actions untuk menjalankan tugas penyamaran data.

Pada tab Static Desensitization, klik tab Status untuk melihat kemajuan dan status tugas penyamaran data.

Perbaiki kesalahan yang terjadi dalam tugas penyamaran data

Jika tugas penyamaran data gagal, Anda dapat merujuk pada tabel berikut untuk memperbaiki kesalahan.

Kesalahan | Penyebab |

Tugas penyamaran data tidak ada. Tugas mungkin dihapus atau ditutup. | Saklar di kolom Actions dari tugas penyamaran data dimatikan. |

Pengaturan penjadwalan tugas penyamaran data terjadwal tidak valid. | Nilai Dipicu Harian tidak valid. |

Instance sumber tidak ada. | Instance tempat tabel sumber milik tidak ada. |

Instance tujuan tidak ada. | Instance tujuan mungkin dihapus atau izin terkait instance tujuan dicabut. |

Tabel sumber tidak dapat ditemukan. | Tabel sumber mungkin dihapus atau izin terkait instance sumber dicabut. |

Parameter yang dikonfigurasi untuk algoritma penyamaran tidak valid. | Parameter yang dikonfigurasi untuk algoritma penyamaran tidak valid. |

Kolom kunci partisi di tabel sumber kosong. | Kolom kunci partisi di tabel sumber kosong. |

Operasi menulis data ke tabel tujuan gagal. | DSC gagal menulis data ke tabel tujuan karena pengaturan tujuan tidak valid. |

Operasi menanyakan data dari tabel sumber gagal. | DSC gagal menanyakan data dari tabel sumber. |

Operasi membuat tabel tujuan gagal. | Tabel tujuan tidak ada di tujuan. |

Tidak ada kunci utama yang dapat ditemukan. | Tidak ada kunci utama di tabel sumber ApsaraDB RDS. |

Partisi tabel MaxCompute yang dikonfigurasi untuk tugas penyamaran data tidak valid. | Partisi Sumber yang dikonfigurasi di langkah Konfigurasi Sumber Penyamaran atau Partisi Tujuan yang dikonfigurasi di langkah Konfigurasi Lokasi Tujuan dari wizard Tambah Tugas Penyamaran tidak valid. |

Modifikasi atau hapus tugas penyamaran data

Anda tidak dapat memodifikasi atau menghapus tugas penyamaran data yang sedang menunggu eksekusi atau sedang berjalan.

Modifikasi Tugas Penyamaran Data

Jika Anda ingin memodifikasi pengaturan tugas penyamaran data, temukan tugas tersebut dan klik Modify di kolom Actions.

Hapus Tugas Penyamaran Data

PentingSetelah tugas penyamaran data dihapus, tugas tersebut tidak dapat dipulihkan. Lanjutkan dengan hati-hati.

Jika Anda tidak lagi menggunakan tugas penyamaran data, Anda dapat menghapus tugas tersebut. Temukan tugas tersebut dan klik Delete di kolom Actions. Dalam pesan yang muncul, klik OK.

Penyamaran Data Dinamis

Deskripsi Fitur

Tugas masking data dinamis bergantung pada template masking yang telah dikonfigurasi untuk menutupi data yang ditentukan. Anda dapat memanggil operasi ExecDatamask untuk menentukan data (Data) yang ingin Anda mask dan ID dari template masking (TemplateId ). Kemudian, data yang ditentukan di dalam dataList field dari parameter Data akan dimasking berdasarkan matching mode (field dan sensitive type) yang didefinisikan di dalam template masking.

Anda dapat memperoleh ID template di tab Masking Configurations halaman di konsol DSC. Anda juga dapat membuat template penyamaran data kustom. Untuk informasi lebih lanjut, lihat Konfigurasi Template dan Algoritma Penyamaran Data.

Tabel berikut menjelaskan metode penyamaran dalam template penyamaran yang digunakan saat Anda memanggil operasi ExecDatamask untuk menyamarkan data.

Mode Pencocokan | Deskripsi |

Bidang | Cocokkan nama bidang yang ditentukan dalam bidang dataHeaderList dengan nama bidang data dan algoritma penyamaran yang dikonfigurasikan di bagian Daftar Aturan dalam template penyamaran untuk menyamarkan data di bidang dataList. |

Tipe Sensitif | Cocokkan ID aturan yang ditentukan di dalam ruleList field dengan ID aturan di bagian Rule list di dalam masking template untuk menutupi data di dalam dataList field berdasarkan nama field data dan algoritma masking dalam aturan. Jika Anda mengatur parameter Mode Pencocokan menjadi Tipe Sensitif, Anda dapat memilih bidang di kolom Data Feature pada tab Fitur Identifikasi. Anda dapat memilih fitur bawaan atau kustom. Nama fitur digunakan sebagai nama aturan di bagian Daftar Aturan. Anda dapat memanggil operasi DescribeRules dan mengonfigurasi parameter CustomType dan Name untuk menanyakan ID (Id) dari fitur data. CustomType menentukan data feature source: bawaan atau kustom. Name menentukan data feature name. |

Contoh:

Batasan

Sebelum Anda dapat memanggil operasi ExecDatamask untuk menyamarkan data sensitif secara dinamis, pastikan ukuran data sensitif yang ingin Anda samarkan kurang dari 2 MB.

Lihat catatan panggilan operasi ExecDatamask

Masuk ke konsol DSC.

Di panel navigasi sisi kiri, pilih .

Pada halaman Data Desensitization, klik tab Dynamic desensitization.

Pada tab Dynamic desensitization, lihat catatan panggilan operasi ExecDatamask.

CatatanJika Anda menggunakan akun dan alamat IP yang sama untuk memanggil operasi ExecDatamask beberapa kali, hanya satu catatan yang disimpan. Jumlah cumulative number of calls dicatat.

Contoh cara berbagi data yang telah disamarkan berdasarkan metode penyamaran data statis

DSC menyediakan metode penyamaran data statis yang dapat digunakan untuk menyamarkan data sensitif dalam file CSV terstruktur di bucket OSS. Anda dapat menyimpan data yang telah disamarkan di bucket OSS tertentu dalam akun yang sama untuk berbagi data secara aman. Untuk informasi lebih lanjut, lihat Samarkan Data Sensitif dalam File Tabel OSS.