Database Autonomy Service (DAS) memindai instans MySQL, PolarDB for MySQL, dan PolarDB-X 2.0 Anda terhadap lima kategori risiko keamanan—password lemah, daftar putih terbuka, SSL dinonaktifkan, tidak ada backup, dan log audit tidak tersedia—serta memberikan tingkat keparahan berkode warna untuk setiap temuan sehingga Anda dapat memprioritaskan tindakan perbaikan tanpa harus melakukan audit manual pada setiap instans.

Informasi latar belakang

Laporan Verizon 2023 menunjukkan bahwa sekitar 50% pelanggaran database terkait dengan password lemah dan serangan kamus.

Laporan dari Administrasi Siber Tiongkok mengungkapkan bahwa ribuan database domestik terpapar akses tidak sah dan risiko password lemah pada tahun 2023, dengan 11,3% dari 8.000 instans database diidentifikasi bermasalah.

Masalah ini mencakup kerentanan akibat password lemah dan password administrator default yang tidak diubah. Instans database yang terpapar ke Internet menghadapi risiko lebih tinggi akibat password lemah.

Batasan

Wilayah yang didukung

| Penyebaran | Wilayah |

|---|---|

| Alibaba Cloud public cloud | Tiongkok (Hangzhou), Tiongkok (Shanghai), Tiongkok (Qingdao), Tiongkok (Beijing), Tiongkok (Shenzhen), Tiongkok (Heyuan), Tiongkok (Zhangjiakou), Tiongkok (Hohhot), Tiongkok (Chengdu), Tiongkok (Guangzhou), Tiongkok (Ulanqab), Indonesia (Jakarta), AS (Virginia), AS (Silicon Valley), Jepang (Tokyo), Jerman (Frankfurt), Inggris (London), Filipina (Manila), Malaysia (Kuala Lumpur), Singapura, dan Tiongkok (Hong Kong) |

| Alibaba Finance Cloud | China East 1 Finance, China East 2 Finance, China North 2 Finance (pratinjau undangan), dan China South 1 Finance |

Mesin database yang didukung

MySQL, PolarDB for MySQL, dan PolarDB-X 2.0.

Deteksi backup tidak didukung untuk instans PolarDB-X 2.0.

Cara kerja

Setiap pemeriksaan memindai instans yang dipilih di lima area keamanan:

| Area pemeriksaan | Apa yang diperiksa |

|---|---|

| Konfigurasi database | Kompleksitas kebijakan password, seperti penegakan password kuat untuk ApsaraDB RDS for MySQL |

| Konfigurasi jaringan | Aturan daftar putih IP dan status sertifikat SSL |

| Kontrol akses | Deteksi password lemah |

| Storage pool | Keterkinian backup |

| Keamanan pasca-kejadian | Apakah fitur log audit diaktifkan |

Mekanisme pemeriksaan: Pemeriksaan langsung memungkinkan Anda memulai pemeriksaan kepatuhan tertentu secara manual.

Deteksi password lemah menggunakan pustaka kamus berisi puluhan juta password lemah umum yang ditemukan di Internet, dan bekerja sama dengan tim keamanan cloud untuk mengidentifikasi password lemah baru. Fitur ini mendukung deteksi batch di beberapa akun dan memicu notifikasi saat ditemukan password lemah.

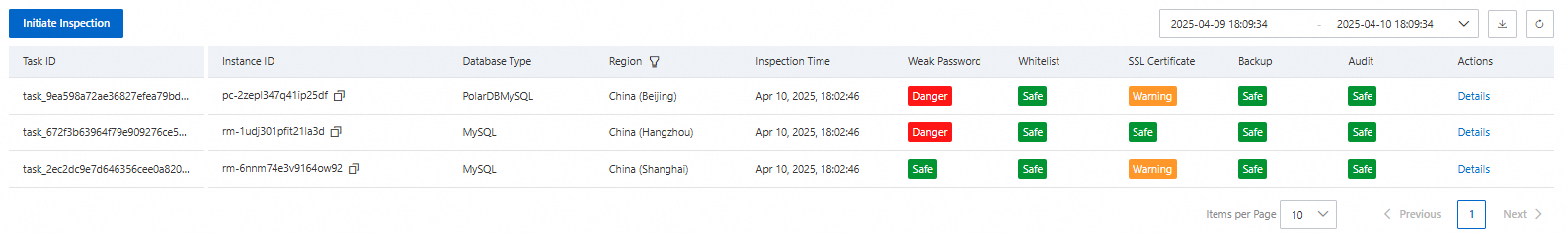

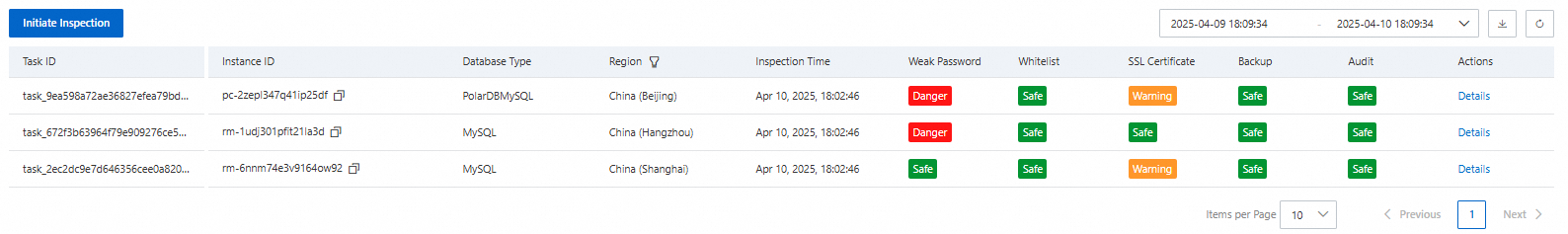

Hasil pemeriksaan dikodekan berdasarkan warna: merah (bahaya), kuning (peringatan), dan hijau (aman).

Pemindaian menggunakan agen pengumpulan data ringan dan tidak memengaruhi kinerja database. Pemindaian secara otomatis ditunda selama jam sibuk bisnis.

Jalankan pemeriksaan baseline keamanan

Prasyarat

Sebelum memulai, pastikan Anda memiliki:

Akses ke Konsol DAS

Setidaknya satu instans MySQL, PolarDB for MySQL, atau PolarDB-X 2.0 di wilayah yang didukung

Mulai pemeriksaan

Login ke Konsol DAS.

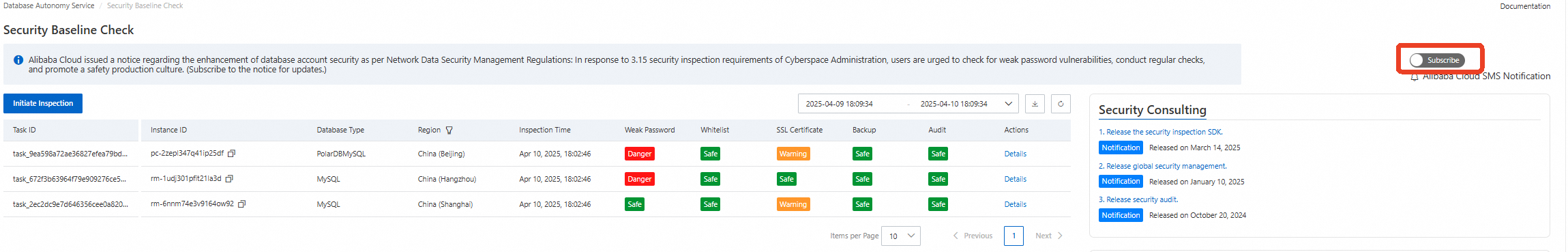

Di panel navigasi kiri, pilih Security Center > Security Baseline Check.

Klik Initiate Inspection. Di kotak dialog, pilih instans yang akan diperiksa, klik ikon

untuk memindahkannya ke bagian Selected Instances, lalu klik OK.

untuk memindahkannya ke bagian Selected Instances, lalu klik OK.Durasi pemeriksaan bervariasi dari beberapa menit hingga puluhan menit, tergantung pada jumlah dan kompleksitas instans yang dipilih.

Tinjau hasil pemeriksaan

Setelah pemeriksaan selesai, kembali ke halaman Security Baseline Check. Setiap instans ditampilkan dalam satu baris dengan hasil berkode warna.

Tabel berikut menjelaskan setiap item pemeriksaan, tingkat risikonya, serta langkah perbaikannya.

| Item pemeriksaan | Bahaya | Peringatan | Aman | Perbaikan |

|---|---|---|---|---|

| Weak password | Password lemah terdeteksi | N/A | Tidak ditemukan password lemah | Tetapkan password dengan panjang 8–32 karakter yang mengandung minimal tiga jenis karakter berikut: huruf kapital, huruf kecil, angka, dan karakter khusus (! @ # $ % ^ & * ( ) _ + - =). Untuk ApsaraDB RDS for MySQL, instal validate_password untuk menerapkan kebijakan tersebut, lalu jalankan SHOW VARIABLES LIKE 'validate_password%' untuk memastikan fitur tersebut aktif. Atur ulang password: RDS MySQL, PolarDB-X 2.0, PolarDB MySQL. |

| Whitelist | 0.0.0.0/0 dalam daftar putih, mengizinkan semua alamat IP | Blok CIDR publik besar /8 dikonfigurasi | Tidak ditemukan konfigurasi daftar putih berisiko tinggi | Hapus alamat IP yang tidak diperlukan dari daftar putih. Untuk database yang menghadap Internet, izinkan hanya alamat IP dan blok CIDR tepercaya. |

| SSL certificate | N/A | SSL dinonaktifkan | SSL diaktifkan | Aktifkan enkripsi SSL untuk semua database yang menghadap Internet guna melindungi data dalam transmisi dari penyadapan dan perubahan. |

| Backup | Tidak ada set cadangan yang dihasilkan dalam tujuh hari terakhir | Set cadangan dihasilkan dalam rentang dua hingga tujuh hari terakhir | Set cadangan dihasilkan dalam satu hari terakhir | Jadwalkan backup reguler—harian atau mingguan—sesuai kebutuhan bisnis Anda. Jika tidak ada kebijakan backup otomatis yang dikonfigurasi dan tidak ada backup yang dihasilkan selama tujuh hari berturut-turut, instans akan ditandai sebagai Bahaya. PolarDB-X 2.0 tidak didukung. |

| Audit | N/A | Fitur log audit dinonaktifkan | Fitur log audit diaktifkan | Aktifkan fitur log audit untuk mendukung pelacakan kepatuhan dan deteksi risiko keamanan secara real-time. |

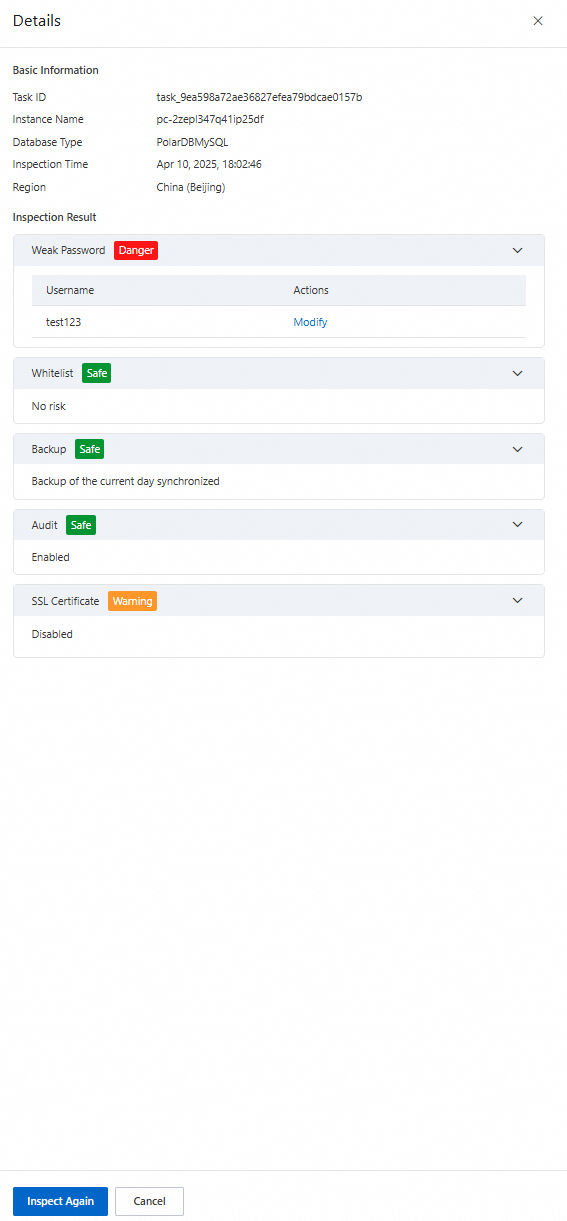

Lihat detail pemeriksaan

Temukan tugas pemeriksaan dalam daftar dan klik Details di kolom Actions untuk melihat rincian per item pemeriksaan.

Di panel Details, klik Inspect Again untuk menjalankan ulang pemeriksaan untuk instans tersebut.

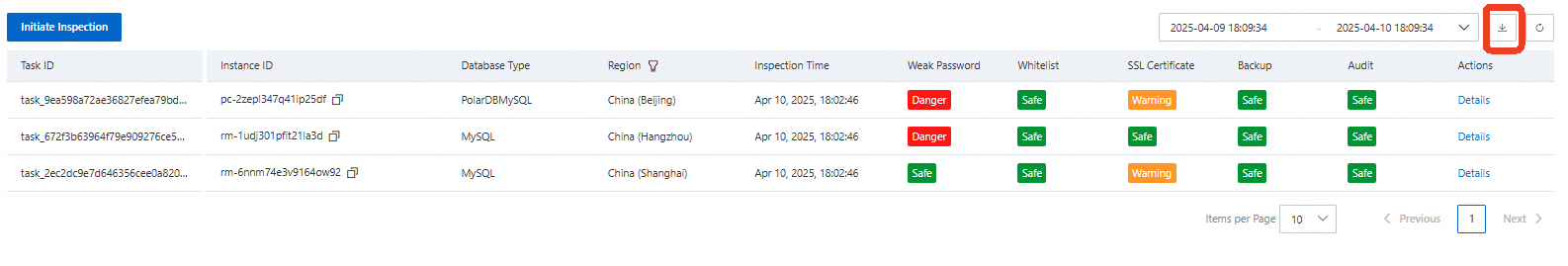

Unduh hasil

Klik ikon ![]() di pojok kanan atas halaman Security Baseline Check untuk mengunduh hasil pemeriksaan.

di pojok kanan atas halaman Security Baseline Check untuk mengunduh hasil pemeriksaan.

Berlangganan notifikasi keamanan

Nyalakan sakelar Subscribe di pojok kanan atas untuk menerima notifikasi keamanan. Setelah diaktifkan, Alibaba Cloud akan mengirimkan peringatan melalui pesan internal dan SMS ketika:

Ancaman keamanan terdeteksi atau ditemukan.

Otoritas pengatur menerbitkan persyaratan kepatuhan baru.

FAQ

Apakah pemeriksaan baseline keamanan memengaruhi kinerja database?

Tidak. Proses deteksi menggunakan agen pengumpulan data ringan. Pemindaian secara otomatis ditunda selama jam sibuk bisnis untuk meminimalkan gangguan.

Dapatkan dukungan

Bergabunglah dengan grup DingTalk 58255008752 untuk dukungan teknis.