Cloud Firewall melindungi lingkungan cloud Anda dari cacing penambangan dengan mendeteksi dan memblokir lalu lintas berbahaya secara real time. Topik ini menjelaskan cara menggunakan Cloud Firewall dan Security Center secara bersamaan untuk menerapkan strategi pertahanan komprehensif yang mencakup pencegahan, deteksi, dan respons.

Batasan

Persyaratan edisi Cloud Firewall

Fitur yang dijelaskan dalam topik ini hanya tersedia pada edisi Premium, Enterprise, dan Ultimate Cloud Firewall. Edisi Free tidak mendukung deteksi atau pencegahan cacing penambangan. Untuk informasi selengkapnya, lihat Purchase Cloud Firewall.

Persyaratan edisi Security Center

Fitur yang tersedia di Security Center bervariasi tergantung edisinya. Untuk informasi selengkapnya, lihat Features.

Cara cacing penambangan menyebar

Menurut Laporan Analisis Cryptojacking Cloud 2018 oleh tim keamanan Alibaba Cloud, setiap gelombang besar kerentanan nol hari dalam setahun terakhir selalu diikuti oleh penyebaran eksplosif cacing penambangan. Cacing ini dapat menyebabkan gangguan layanan dengan mengonsumsi sumber daya sistem. Beberapa di antaranya, seperti XBash, bahkan dikemas bersama ransomware, sehingga menyebabkan kerugian finansial dan kehilangan data bagi bisnis.

Tim keamanan Alibaba Cloud menemukan bahwa cacing penambangan di cloud terutama menyebar dengan mengeksploitasi kerentanan umum berikut:

Eksploitasi kerentanan umum

Cacing penambangan sering mengeksploitasi kerentanan yang tersebar luas pada aplikasi web, seperti salah konfigurasi, kata sandi lemah, serta serangan brute-force terhadap SSH, RDP, dan Telnet. Mereka terus-menerus memindai Internet dan melancarkan serangan untuk menginfeksi host.

Eksploitasi kerentanan nol hari dan N-day

Cacing penambangan juga memanfaatkan jendela peluang sebelum kerentanan nol hari dan N-day diperbaiki, sehingga memungkinkan infeksi cepat dalam skala besar.

Strategi pertahanan terhadap cacing penambangan

Fase | Metode pertahanan | Aksi terkait |

Sebelum insiden | Gunakan fitur access control Cloud Firewall untuk membuat kebijakan yang hanya mengizinkan lalu lintas tepercaya. | Buat kebijakan access control arah keluar untuk mengizinkan lalu lintas ke alamat IP publik tepercaya dan menolak semua lalu lintas arah keluar lainnya. Untuk informasi selengkapnya, lihat Access control policies. |

Aktifkan threat engine di Cloud Firewall untuk segera memblokir aktivitas penambangan. | ||

Gunakan fitur intrusion prevention Cloud Firewall untuk mendeteksi dan mencegat lalu lintas serangan. | ||

Gunakan fitur proactive defense Security Center untuk secara otomatis memblokir virus umum, koneksi jaringan berbahaya, dan koneksi webshell guna mencegah insiden penambangan pada instance ECS. | ||

Gunakan fitur alert handling Security Center untuk mendeteksi program penambangan dan aktivitas komunikasi dengan mining pool pada instance ECS Anda. | ||

Saat insiden | Gunakan fitur Breach Awareness Cloud Firewall untuk mendeteksi cacing penambangan secara cepat. | Pada halaman Breach Detection, Anda dapat mengidentifikasi event spesifik dan alamat koneksi arah keluar. Untuk informasi selengkapnya, lihat Use Cloud Firewall to detect mining worms. |

Gunakan fitur intrusion prevention Cloud Firewall untuk containment cepat. | Aktifkan sakelar Basic Protection untuk memblokir unduhan file berbahaya. Untuk informasi selengkapnya, lihat Contain threats with Cloud Firewall after a breach. | |

Gunakan kebijakan access control Cloud Firewall untuk memblokir koneksi penambangan. | Buat kebijakan access control arah keluar yang mengizinkan koneksi ke alamat IP tepercaya dan atur aksi menjadi Deny untuk koneksi ke alamat mining pool. | |

Terapkan praktik terbaik Cloud Firewall berdasarkan ATT&CK. | Cloud Firewall menyediakan fitur seperti basic rules, virtual patching, dan threat intelligence untuk mengatasi berbagai risiko dalam kerangka ATT&CK. Kami merekomendasikan Anda memperkuat keamanan jaringan dengan mengikuti Cloud Firewall best practices based on ATT&CK. | |

Pasca insiden | Gunakan Security Center untuk melakukan tracing sumber serangan terhadap virus penambangan. | View attack source analysis results Jika tidak ada event breach awareness atau peringatan keamanan terkait komunikasi penambangan yang dilaporkan selama tujuh hari, virus atau trojan penambangan telah berhasil dihapus. Untuk memeriksa hasilnya, lihat Breach Awareness. |

Pertahanan terhadap cacing penambangan dengan Cloud Firewall

Pertahanan terhadap kerentanan umum

Untuk mengatasi serangan brute-force seperti yang menargetkan SSH dan RDP, fitur Basic Protection Cloud Firewall menggunakan metode deteksi standar. Fitur ini menghitung ambang batas upaya login atau kesalahan dan membatasi alamat IP yang melebihi ambang tersebut. Dengan menggabungkannya dengan model perilaku berdasarkan pola akses khas Anda, fitur ini memblokir upaya login abnormal tanpa mengganggu akses sah.

Untuk teknik eksploitasi umum, seperti menggunakan Redis untuk menulis cron job atau menggunakan UDF database untuk eksekusi perintah, perlindungan dasar memanfaatkan kemampuan big data Alibaba Cloud. Fitur ini menggunakan koleksi besar sampel serangan berbahaya yang dikumpulkan dari skenario serangan dan pertahanan cloud dunia nyata untuk membuat aturan perlindungan yang tepat.

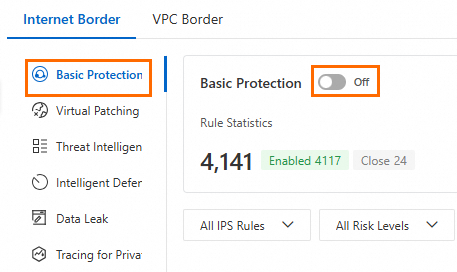

Anda dapat mengaktifkan Basic Protection di Cloud Firewall untuk mempertahankan diri dari kerentanan umum. Ikuti langkah-langkah berikut:

Masuk ke Konsol Cloud Firewall.

Di panel navigasi kiri, pilih .

Pada tab Internet Border, pilih Blocking Mode - Loose untuk Threat Engine Mode.

Pada tab , aktifkan sakelar Basic Protection.

Di panel navigasi kiri, pilih . Pada halaman IPS, lihat log blokir detail.

Pertahanan terhadap kerentanan nol hari dan N-day

Kerentanan nol hari dan N-day populer memiliki risiko tinggi dieksploitasi oleh cacing penambangan jika tidak segera diperbaiki. Cloud Firewall menggunakan honeypot jaringan luas untuk menganalisis lalu lintas serangan abnormal dan mengumpulkan intelijen kerentanan dari Alibaba Cloud Security Response Center. Hal ini memungkinkan penemuan kerentanan secara tepat waktu, perolehan PoC atau eksploitasi, serta pembuatan pembenahan virtual, sehingga memberi Anda keunggulan waktu kritis dalam mempertahankan diri dari penyerang.

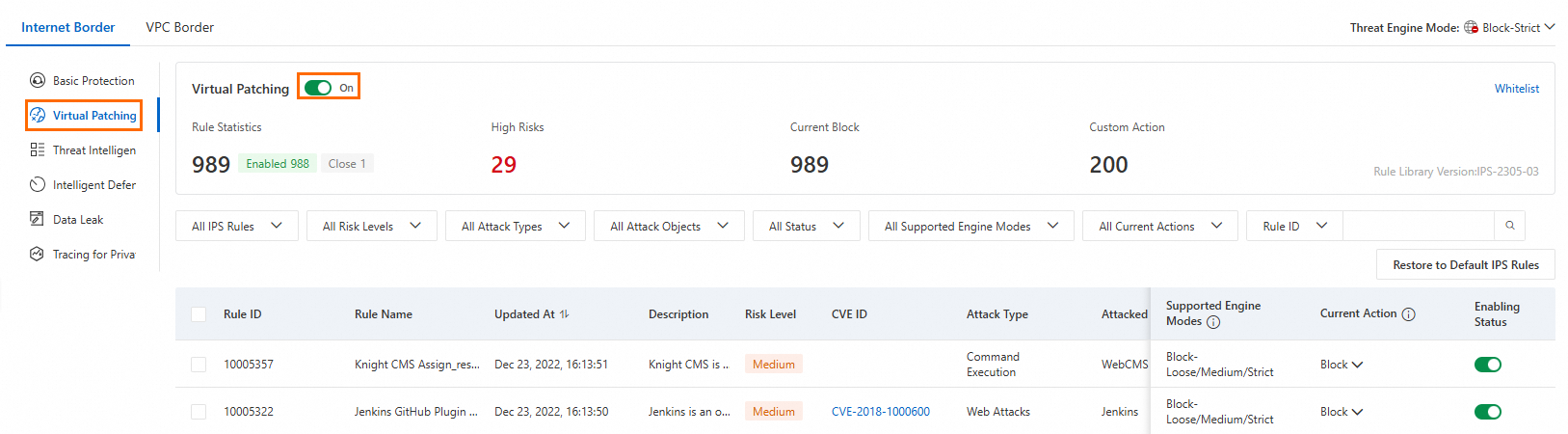

Anda dapat mengaktifkan virtual patching di Cloud Firewall untuk mempertahankan diri dari kerentanan nol hari dan N-day. Ikuti langkah-langkah berikut:

Masuk ke Konsol Cloud Firewall.

Di panel navigasi kiri, pilih .

Pada tab Virtual Patching, aktifkan sakelar Virtual Patching. Anda dapat melihat dan mengelola aturan virtual patching di daftar.

Deteksi cacing penambangan dengan Cloud Firewall

Meskipun telah menerapkan langkah pencegahan intrusi yang kuat di perimeter jaringan, host tetap dapat terinfeksi cacing penambangan. Misalnya, cacing dapat menyebar dari mesin pengembangan ke jaringan produksi melalui VPN, atau infeksi dapat merebak dalam skala besar jika image sistem atau Docker yang digunakan untuk operasi telah terinfeksi virus penambangan sebelumnya.

Cloud Firewall menyediakan fitur Breach Detection, yang didukung oleh Network Traffic Analysis (NTA), untuk mendeteksi infeksi cacing penambangan secara cepat dan efektif. Dengan memanfaatkan jaringan intelijen ancaman berbasis cloud yang kuat, Cloud Firewall dapat mengidentifikasi alamat mining pool cryptocurrency yang dikenal, mendeteksi unduhan trojan penambangan, dan mengenali protokol komunikasi penambangan umum. Hal ini memungkinkan Cloud Firewall mengidentifikasi dan memberikan peringatan terhadap aktivitas penambangan host secara real time.

Anda dapat mengaktifkan fitur Quick Blocking pada halaman Breach Detection untuk mendeteksi cacing penambangan dan memblokir komunikasi antara trojan penambangan dan mining pool di tingkat jaringan. Ikuti langkah-langkah berikut untuk mengaktifkan pemblokiran otomatis:

Masuk ke Konsol Cloud Firewall.

Di panel navigasi kiri, pilih .

Pada halaman Breach Detection, temukan event spesifik dalam daftar dan klik Details pada kolom Actions.

Pada panel Event Details, Anda dapat melihat alamat arah keluar yang coba dihubungi oleh program penambangan.

Masuk ke server tempat program penambangan terdeteksi untuk menemukan dan menghapus proses penambangan.

Penahanan ancaman dengan Cloud Firewall

Jika server sudah terinfeksi cacing penambangan, Cloud Firewall dapat membantu menahan penyebarannya dan meminimalkan kerugian bisnis serta data dengan memblokir unduhan file berbahaya, mencegat komunikasi C&C, dan menerapkan kontrol akses yang lebih ketat untuk layanan kritis.

Blokir unduhan file berbahaya

Setelah server terinfeksi, cacing penambangan sering mencoba mengunduh file berbahaya tambahan. Fitur Basic Protection Cloud Firewall mencakup kemampuan deteksi file berbahaya. Fitur ini terus diperbarui dengan signature unik dan fuzzy hash file yang terkait dengan cacing penambangan umum. Jika cacing mencoba mengunduh muatan tambahan setelah berhasil menembus sistem, Cloud Firewall memeriksa lalu lintas, merekonstruksi file, lalu mencocokkannya dengan signature-nya. Saat unduhan file berbahaya terdeteksi, file tersebut diblokir dan peringatan dihasilkan.

Anda dapat membuka tab pada halaman IPS Configuration dan mengaktifkan sakelar Basic Protection untuk memblokir unduhan file berbahaya.

Mencegat komunikasi C&C

Host yang terinfeksi mungkin mencoba berkomunikasi dengan server Command and Control (C&C) untuk menerima instruksi lebih lanjut atau mengekstraksi data sensitif. Fitur Basic Protection Cloud Firewall mencegat komunikasi C&C ini secara real time menggunakan metode berikut:

Fitur ini menganalisis dan memantau data cacing serta lalu lintas C&C dari seluruh jaringan untuk mengidentifikasi karakteristik komunikasi abnormal. Karakteristik ini digunakan untuk membuat aturan deteksi. Dengan terus memantau perubahan komunikasi C&C, sistem terus mengekstraksi pola serangan baru untuk memastikan deteksi tepat waktu.

Fitur ini secara otomatis belajar dari data lalu lintas historis untuk membangun model deteksi lalu lintas abnormal, yang membantu mengungkap cacing penambangan yang sebelumnya tidak dikenal.

Fitur ini menggunakan visualisasi data big data untuk membuat profil perilaku akses IP dan pembelajaran mesin untuk menemukan alamat IP dan domain anomali. Data ini dikorelasikan dengan data serangan jaringan luas untuk membangun basis data intelijen ancaman C&C. Basis data ini memungkinkan pencocokan real time terhadap lalu lintas server untuk memblokir koneksi C&C berbahaya.

Anda dapat mengaktifkan fitur Basic Protection pada tab untuk mencegat komunikasi C&C.

Terapkan kontrol akses ketat untuk kelompok bisnis kritis

Layanan bisnis kritis sering kali perlu diakses dari Internet, tetapi pemindaian dan serangan dari Internet terus-menerus mengancam. Meskipun sulit menerapkan kontrol detail halus pada lalu lintas inbound dari seluruh Internet, koneksi arah keluar dari instance ECS, EIP, atau jaringan internal tertentu biasanya lebih dapat diprediksi dan terbatas pada tujuan sah. Dengan menerapkan kontrol akses arah keluar berbasis domain atau alamat IP yang ketat, Anda dapat mencegah host ECS yang terkompromi menanam trojan penambangan melalui domain berbahaya atau berkomunikasi dengan server C&C.

Cloud Firewall memungkinkan Anda menetapkan aturan kontrol akses berdasarkan domain sumber (termasuk domain wildcard) dan alamat IP. Untuk layanan kritis, Anda dapat mengonfigurasi kebijakan access control Outbound yang ketat yang hanya mengizinkan akses ke domain atau alamat IP tertentu untuk port bisnis penting, sekaligus menolak semua koneksi lainnya. Praktik ini secara efektif menghentikan cacing penambangan dari mengunduh muatan, menyebar ke sistem lain, dan mempertahankan persistensi demi keuntungan.

Sebagai contoh, jika jaringan internal memiliki enam alamat IP resmi untuk koneksi arah keluar, termasuk server NTP yang merupakan produk Alibaba Cloud dan server DNS yang dikenal seperti 8.8.8.8, Anda dapat membuat kebijakan untuk secara eksplisit mengizinkan lalu lintas ke keenam alamat IP tersebut dan menolak semua koneksi arah keluar lainnya. Konfigurasi ini mencegah aktivitas berbahaya seperti unduhan tidak sah dan komunikasi C&C tanpa memengaruhi operasi bisnis normal.

Pada Konsol Cloud Firewall, buka halaman dan klik tab Outbound. Di sana, Anda dapat membuat kebijakan access control arah keluar untuk mengizinkan lalu lintas ke alamat IP publik tepercaya dan menolak semua lalu lintas lainnya.

Kehadiran terus-menerus kerentanan aplikasi umum, munculnya kerentanan nol hari yang sering terjadi, dan profitabilitas tinggi dari cryptojacking telah menyebabkan proliferasi luas cacing penambangan. Anda dapat mengintegrasikan Cloud Firewall secara mulus untuk melindungi aplikasi Anda dari berbagai serangan berbasis Internet. Didukung oleh daya komputasi cloud skala besar, Cloud Firewall mendeteksi ancaman terbaru dengan cepat dan menggunakan intelijen ancaman jaringan luas untuk melindungi Anda dari cacing penambangan. Cloud Firewall juga berskala elastis seiring pertumbuhan bisnis Anda, sehingga Anda dapat fokus pada pertumbuhan alih-alih mengalokasikan sumber daya untuk manajemen keamanan.